لقد عزز الاتحاد الأوروبي بشكل كبير من مستوى أمانه السيبراني باعتماد اللائحة (EU) 2024/2847، المعروفة أيضًا باسم CRA (قانون المرونة السيبرانية). وباعتبارها أول لائحة أفقية للأمن السيبراني تتعلق بـ«المنتجات ذات العناصر الرقمية» (PDEs)، تضع CRA متطلبات أمنية ملزمة قانونًا لكل من الأجهزة والبرامج المطروحة في سوق الاتحاد الأوروبي.

في عام 2024، فرضت اللائحة رسمياً التزامات إلزامية في مجال الأمن السيبراني على مدار دورة حياة المنتج بأكملها، بدءاً من التطوير الآمن والتحقق الدقيق من مكونات الأطراف الثالثة وصولاً إلى معالجة الثغرات الأمنية والإبلاغ عن الحوادث.

اعتبارًا من سبتمبر 2026، سيُطلب من الشركات المصنعة الإبلاغ عن الثغرات الأمنية التي يتم استغلالها فعليًّا والحوادث الأمنية الخطيرة. وبحلول ديسمبر 2027، سيصبح الامتثال الكامل إلزاميًا، بما في ذلك متطلبات التوثيق، وضوابط الأمان طوال دورة الحياة،Bill of Materials (SBOM) Software Bill of Materials (SBOM) .

بالنسبة إلى مديري تكنولوجيا المعلومات (CIO) ومديري أمن المعلومات (CISO) وقادة أمن المنتجات وفرق الامتثال، تنطوي تقييم المخاطر (CRA) على عواقب تشغيلية ومالية وتنظيمية. يجب أن تكون المؤسسات مستعدة لإثبات اتباعها لممارسات «الأمان حسب التصميم»، وتنفيذ مراقبة مستمرة للثغرات الأمنية، والاحتفاظ بوثائق قائمة مكونات البرمجيات (SBOM) الجاهزة للتدقيق، وضمان شفافية سلسلة التوريد عبر المكونات الخاصة والمفتوحة المصدر.

تقدم هذه المقالة خارطة طريق عملية للامتثال لقانون CRA، وتغطي الالتزامات المتعلقة بسلسلة توريد البرمجيات، ومتطلبات قائمة مكونات البرمجيات (SBOM)، والمسؤوليات المتعلقة بدورة حياة المنتج، والخطوات الاستراتيجية التي ينبغي على المؤسسات اتخاذها الآن للاستعداد لتطبيق القانون.

نظرة عامة على متطلبات قانون المرونة الإلكترونية

ما هو قانون المرونة الإلكترونية ولماذا تم إصداره؟

تضع لائحة CRA أول إطار عمل أفقي للأمن السيبراني على مستوى الاتحاد الأوروبي للمنتجات التي تحتوي على عناصر رقمية.

تهدف اللائحة إلى:

- الحد من نقاط الضعف النظامية في المنتجات المتصلة

- تعزيز الشفافية في سلاسل توريد البرمجيات

- ضمان إدارة الثغرات الأمنية طوال دورة الحياة

- تحويل المسؤولية إلى الشركات المصنعة

من يجب عليه الامتثال؟

- Software

- Hardware التي تقوم بدمج البرامج

- المستوردون والموزعون

- المطورون الذين يدمجون مكونات من جهات خارجية أو مكونات مفتوحة المصدر

- موردو المنتجات الرقمية الحيوية أو المهمة

Supply Chain Software بموجب قانون الإصلاح والابتكار في مجال التكنولوجيا (CRA)

التحقق الدقيق من المكونات

يجب على الشركات المصنعة إجراء التحريات اللازمة بشأن المكونات التي توفرها أطراف ثالثة، بما في ذلك تقييم نقاط الضعف المعروفة ومراقبة تحديثات الأمان.

المسؤولية الشاملة عن الثغرات الأمنية

تظل الشركات المصنعة مسؤولة عن الثغرات الأمنية في جميع المكونات المدمجة، بغض النظر عن مصدرها.

Secure Secure

يجب أن يتم تسليم المنتجات مزودة بإعدادات افتراضية آمنة، وأن يتم تصميمها بحيث تتضمن إجراءات للأمن السيبراني منذ البداية.

رصد الثغرات الأمنية والإبلاغ عنها

يجب الإبلاغ عن الثغرات الأمنية التي يتم استغلالها فعليًا والحوادث الخطيرة اعتبارًا من سبتمبر 2026.

الوثائق الفنية وحفظها

يجب الاحتفاظ بوثائق الأمان، بما في ذلكSoftware مكوناتSoftware (SBOM)، لمدة 10 سنوات بعد طرح المنتج في السوق.

متطلبات قائمة المواد المكونة (SBOM) بموجب قانون الامتثال والشفافية في مجال التكنولوجيا (CRA)

تُلزم CRA الشركات المصنعة بتوثيق مكونات البرمجيات المستخدمة في المنتجات التي تحتوي على عناصر رقمية، وعادةً ما يتم ذلك من خلال قوائم مكونات البرمجيات (SBOM) التي يتم الاحتفاظ بها كجزء من الوثائق الفنية للمنتج. ورغم أن اللائحة لا تحدد حقولًا معينة في قوائم مكونات البرمجيات، فإن قوائم مكونات البرمجيات التي تتوافق مع معايير الصناعة تتضمن عمومًا معرّفات المكونات، ومعلومات الإصدار، وتفاصيل المورد أو المنشأ، وعلاقات التبعية، وبيانات السلامة مثل التجزئات التشفيرية.

يجب أن تكون قائمة مكونات البرمجيات (SBOM) على النحو التالي:

- قابلة للقراءة آليًا

- يتم الاحتفاظ بها كجزء من الوثائق الفنية

- تُقدم إلى سلطات الاتحاد الأوروبي بناءً على طلب مبرر

كيف OPSWAT Supply Chain Software CRA

1. شفافية Software

- اسم المكون وإصداره ومعلومات تعريف المورد

- تحديد التبعية المباشرة والمتعدية

- المعرفات الفريدة والتحقق التشفيري

- الإدارة المركزية لقائمة مكونات البرمجيات (SBOM)

2. الشفافية وكشف المخاطر

- Vulnerability detection بقواعد البيانات العامة

- فحص البرامج الضارة داخل حزم البرامج

- تحديد المخاطر الكامنة قبل الإصدار

- المراقبة المستمرة للثغرات الأمنية الجديدة (CVE)

3. التوثيق والاستعداد للتدقيق

- إنشاء قائمة مكونات البرمجيات (SBOM) القابلة للقراءة آليًا (CycloneDX، SPDX)

- تقارير قابلة للتصدير

- Secure ومشاركة خاضعة للرقابة

مواءمة Software مع التزامات قانون الإبلاغ عن المخاطر (CRA)

| نوع المكون | مثال على ذلك | الرؤية المطلوبة | المسؤولية |

|---|---|---|---|

| التطبيق الرئيسي | منصة SaaS للمؤسسات | قائمة مكونات البرمجيات (SBOM) الكاملة على مستوى المنتج | الشركة المصنعة |

| Core | OpenSSL | المستوى الأعلى وتتبع نقاط الضعف | الشركة المصنعة |

| البرمجيات الوسيطة/بيئة التشغيل | خادم الويب أو بيئة تشغيل الحاوية | التحقق من صحة التبعيات | الشركة المصنعة + المورد |

| مكتبات الجهات الخارجية | مجموعات أدوات التطوير (SDK)، واجهات برمجة التطبيقات (API) | إدراج قائمة مكونات البرمجيات (SBOM) بشكل انتقالي | الشركة المصنعة |

خريطة طريق عملية للامتثال لقانون الإبلاغ عن الدخل (CRA)

1. إجراء تقييم للجاهزية

تقييم:

- الممارسات الحالية المتعلقة بجرد البرامج

- إنشاء قائمة مكونات البرمجيات (SBOM) الحالية

- نضج مراقبة الثغرات الأمنية

- عمليات الاحتفاظ بالوثائق

2. إرساء الحوكمة الداخلية

تحديد أدوار واضحة لـ:

- المطورون

- فرق DevOps

- فرق الأمن

- الشؤون القانونية/الامتثال

- المشتريات

3. أتمتة إنشاء قائمة مكونات البرمجيات (SBOM)

أدوات :

- إنشاء قوائم مكونات البرمجيات (SBOM) لكل إصدار وتحديث

- التكامل مع مسارات CI/CD

- الإخراج بتنسيقات CycloneDX و SPDX

- التحقق من صحة الحقول الإلزامية

4. دمج قائمة مكونات البرمجيات (SBOM) في جميع مراحل دورة حياة تطوير البرمجيات (SDLC)

تتطور درجة نضج قائمة المواد (SBOM) عبر مراحل مختلفة:

- تصميم قائمة مكونات البرمجيات (المكونات المخطط لها)

- إنشاء قائمة مكونات البرمجيات (SBOM) (الملفات المُجمَّعة)

- قائمة مكونات البرمجيات (SBOM) التي تم تحليلها (فحص ما بعد البناء)

- قائمة مكونات البرمجيات (SBOM) التي تم نشرها (بيئة الإنتاج)

- قائمة مكونات البرمجيات (SBOM) أثناء التشغيل (المراقبة الفعالة)

5. الحفاظ على الامتثال والمراقبة المستمرين

- مراقبة قواعد بيانات الثغرات الأمنية بشكل مستمر

- تحديث قوائم مكونات البرمجيات (SBOM) عند تغيير المكونات

- وضع إجراءات عمل للإبلاغ عن الثغرات الأمنية

- إعداد الوثائق اللازمة لتلبية طلبات الجهات المختصة

تنسيقات قوائم مكونات البرمجيات (SBOM) المقبولة بموجب قانون CRA

CycloneDX

تركز على الأمن، ومُحسَّنة لإدارة الثغرات الأمنية.

SPDX

تركز على التراخيص، وتستخدم على نطاق واسع في توثيق الامتثال.

كيفية تقييم حلول الامتثال الجاهزة لمعايير CRA

عند اختيار الموردين أو أدوات، ضع في اعتبارك ما يلي:

- إنشاء قائمة مكونات البرمجيات (SBOM) بالتنسيقات المقبولة

- التكامل مع DevOps وسجلات الحاويات

- المراقبة المستمرة للثغرات الأمنية

- قدرات فحص البرامج الضارة

- تقارير جاهزة للتدقيق

- تخزين Secure ومشاركتها Secure

اسأل البائعين:

- كم مرة يتم تحديث قوائم مكونات البرمجيات (SBOM)؟

- كيف تتعامل مع التبعيات الانتقالية؟

- كيف يتم دمج المعلومات الاستخباراتية المتعلقة بنقاط الضعف؟

- كيف تدعمون سير عمل إعداد التقارير التنظيمية؟

أفضل الممارسات لتنفيذ قانون الإبلاغ عن الدخل (CRA) بسلاسة

- دمج عملية إنشاء قائمة مكونات البرمجيات (SBOM) في مرحلة مبكرة ("التحول إلى اليسار")

- أتمتة تعيين التبعيات

- فرض توفير بيانات قائمة المواد (SBOM) من الموردين

- تدريب الفرق على مسؤوليات CRA

الأخطاء الشائعة التي يجب تجنبها

| خطأ | المخاطر | التخفيف |

|---|---|---|

| التعامل مع قائمة مكونات البرمجيات (SBOM) على أنها ثابتة | التعرض لثغرات أمنية قديمة | أتمتة التحديثات المستمرة |

| تجاهل التبعيات الانتقالية | المخاطر الخفية في سلسلة التوريد | استخدام التعيين التكراري للتبعيات |

| عمليات قائمة مكونات البرمجيات (SBOM) اليدوية | التناقضات وفشل المراجعة | تطبيق الأدوات الآلية |

اعتبارات خاصة بكل قطاع

- دمج عملية إنشاء قائمة مكونات البرمجيات (SBOM) في مرحلة مبكرة ("التحول إلى اليسار")

- أتمتة تعيين التبعيات

- فرض توفير بيانات قائمة المواد (SBOM) من الموردين

- تدريب الفرق على مسؤوليات CRA

المنتجات الحيوية والهامة

تخضع أنظمة التشغيل وبرامج المراقبة والجدران النارية ومكونات البنية التحتية الأساسية لرقابة مشددة.

الخدمات المالية

يجب على المؤسسات مواءمة امتثالها لقانون الامتثال والشفافية في مجال الإدراج (CRA) مع الأطر الأوسع نطاقاً للأمن السيبراني في الاتحاد الأوروبي (مثل DORA).

Industrial ترنت الأشياء

يجب أن تضمن البرامج المدمجة الاحتفاظ بالوثائق على المدى الطويل ومراقبة الثغرات الأمنية.

OPSWAT سبوم

تزود OPSWAT الفرق بما يلي:

- قوائم جرد دقيقة لمكونات البرامج

- إنشاء قائمة مكونات البرمجيات (SBOM) للكود المصدري والحاويات

- ارتباط نقاط الضعف

- الشفافية في مجال الترخيص

قائمة مكونات Software (SBOM) Software والمنتجات البرمجية

تحديد المخاطر المرتبطة بالبرمجيات مفتوحة المصدر وترتيبها حسب الأولوية ومعالجتها دون إبطاء عملية التطوير.

SBOM لصور Container

إنشاء قوائم مكونات البرمجيات (SBOM) في كل طبقة من طبقات الحاويات واكتشاف الثغرات الأمنية قبل النشر.

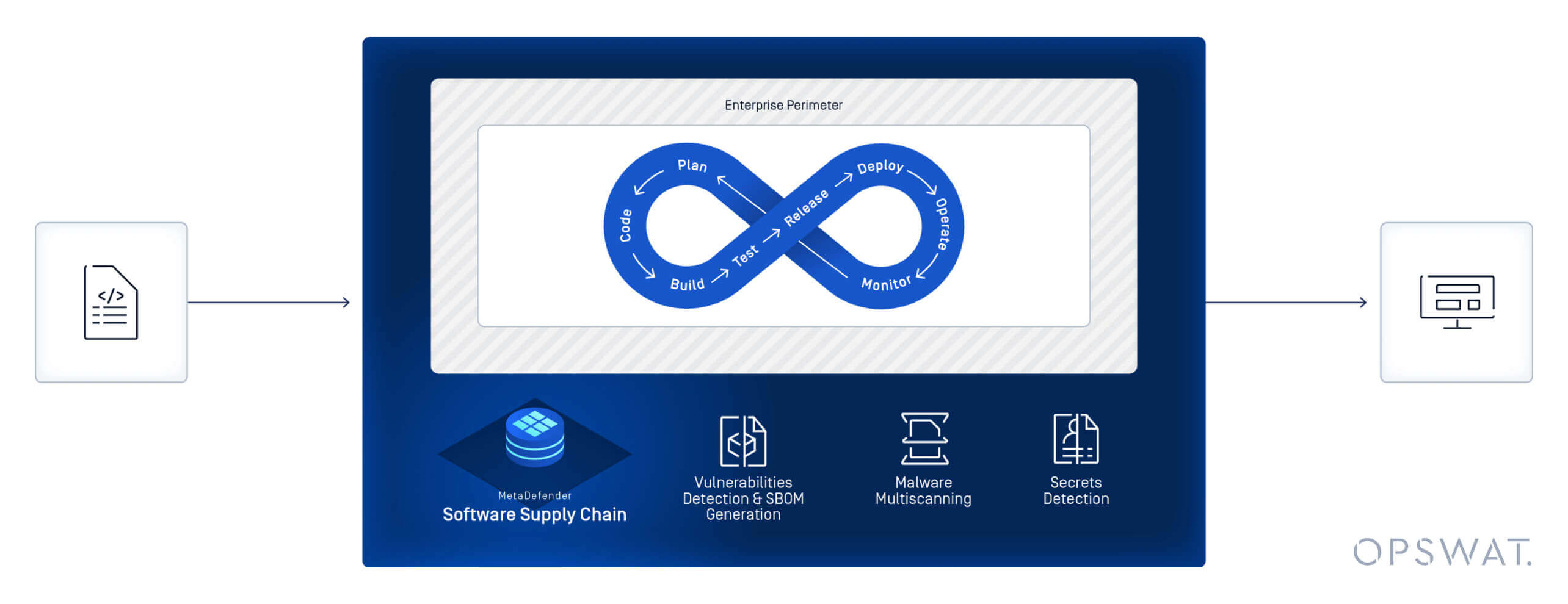

MetaDefender Software Supply Chain™

لا تكتفِ بالتوثيق، بل تعامل مع التهديدات المتطورة التي تواجه سلسلة التوريد.

تدمج MetaDefender Software Chain™ آلية الفحص القائمة على نهج "الثقة الصفرية" في دورة حياة تطوير البرمجيات (SDLC) من خلال الجمع بين المسح المتعدد باستخدام أكثر من 30 محركًا لمكافحة الفيروسات، والكشف عن الأسرار المبرمجة بشكل ثابت، والتحليل العميق لطبقة الحاويات، وتحديد نقاط الضعف، والتكامل الأصلي مع مستودعات البرمجيات ومسارات التكامل المستمر/التسليم المستمر (CI/CD)؛ وذلك بهدف منع البرامج الضارة، وتسرب بيانات الاعتماد، ومخاطر التبعية، مع دعم الامتثال لأطر العمل مثل قانون المرونة السيبرانية للاتحاد الأوروبي.

الأسئلة الشائعة

متى ينطبق قانون الضرائب الكندي (CRA)؟

تبدأ التزامات الإبلاغ في سبتمبر 2026. ويبدأ التطبيق الكامل في ديسمبر 2027.

هل يجب أن تكون قوائم مكونات البرمجيات (SBOM) متاحة للجمهور؟

لا. يجب تقديمها إلى السلطات عند تلقي طلب مبرر.

هل تُحتسب المكونات مفتوحة المصدر؟

نعم. تقع مسؤولية جميع المكونات المدمجة على عاتق الشركة المصنعة.

ما هي العقوبات المفروضة في حالة عدم الامتثال؟

ما يصل إلى 15 مليون يورو أو 2.5% من إجمالي المبيعات السنوية.

هل الأتمتة ضرورية؟

على الرغم من عدم وجود نص صريح على ذلك، فإن الأتمتة أمر ضروري لتلبية متطلبات مراقبة دورة الحياة.

ماذا بعد؟ الاستعداد لإجراءات الإنفاذ التي تتخذها وكالة الضرائب الكندية (CRA)

تجعل وكالة التنسيق الأوروبي (CRA) أمن سلسلة توريد البرمجيات شرطاً أساسياً للعمل في سوق الاتحاد الأوروبي، حيث تفرض المساءلة طوال دورة الحياة، والمراقبة المستمرة للثغرات الأمنية، وتوثيق قائمة مكونات البرمجيات (SBOM) بشكل منظم. ويمكن للمؤسسات التي تبدأ الآن في مواءمة عمليات التطوير والأمن لديها أن تقلل من المخاطر التنظيمية مع تعزيز المرونة العامة.

OPSWAT تفعيل متطلبات CRA من خلال دمج أتمتة قوائم مكونات البرمجيات (SBOM) ومعلومات الثغرات الأمنية والمسح المتعدد والتفتيش القائم على نهج "الثقة الصفرية" مباشرةً في سير عمل التطوير، مما يساعد الشركات المصنعة على تعزيز سلاسل توريد البرمجيات الخاصة بها مع الحفاظ على جاهزيتها للخضوع للتدقيق.

تعرف على كيفية OPSWAT لمؤسستك OPSWAT تطبيق متطلبات CRA وتعزيز أمن سلسلة توريد البرمجيات لديك.