تختلف تهديدات مستمرة متقدمة تهديدات مستمرة متقدمة) في طريقة عملها عن الهجمات الإلكترونية النموذجية. فبدلاً من شن حملات واسعة النطاق، تعتمد هذه الهجمات على الاستهداف الدقيق، ووسائل الإغراء المصممة بعناية، والبرامج الضارة المصممة للاندماج في سير العمل اليومي. وكثيراً ما يستخدم المهاجمون المستندات كسلاح، ويخفون الحمولات الضارة داخل أدوات شرعية، ويصممون هجمات خصيصاً للتحايل على أنظمة الدفاع التقليدية القائمة على التوقيعات.

ولتوضيح كيف يمكن الكشف عن هذه التهديدات، قمنا بتحليل خمسة أمثلة حقيقية لهجمات APT استهدفت بيئات حكومية ودفاعية ومالية وصناعية في الشرق الأوسط وإيران وباكستان وجنوب آسيا. وفي كل حالة، قام MetaDefender باكتشاف الهجمات وتحليلها باستخدام مسار الكشف الموحد الخاص به عن هجمات "اليوم صفر"، والذي يجمع بين تقييم سمعة التهديدات، وبيئة الاختبار التكيفية، وتقييم درجة خطورة التهديدات، والبحث عن أوجه التشابه باستخدام التعلم الآلي.

لماذا تهديدات مستمرة متقدمة

تُصمم حملات APT الموجهة بهدف اختراق مؤسسات محددة بدلاً من الانتشار على نطاق واسع. وغالبًا ما تركز هذه الهجمات الإلكترونية على الكيانات الحكومية والبنية التحتية الحيوية والمؤسسات المالية والقطاعات الصناعية، حيث يمكن أن يكون للمعلومات الاستخباراتية المسروقة أو تعطيل العمليات قيمة استراتيجية.

وعلى عكس البرامج الضارة النمطية، تُصمم هجمات APT بعناية فائقة للتحايل على أنظمة الدفاع التقليدية. وغالبًا ما يعتمد المهاجمون على مستندات التصيد الموجه، وتوزيع الحمولات على مراحل، والتقنيات المصممة لتجاوز أنظمة الكشف القائمة على التوقيعات أو أنظمة التحليل الآلي.

ويُعد هذا التطور المتزايد أحد الأسباب التي تدفع المؤسسات إلى إعطاء الأولوية للفحص السلوكي والكشف عن التهديدات في يومها الأول. ففرق الأمن تحتاج بشكل متزايد إلى فهم كيفية تصرف الملفات أثناء التنفيذ، وليس فقط كيف تظهر أثناء الفحص الثابت، وذلك للكشف عن التهديدات المصممة عمدًا لتبقى مخفية.

خمسة أمثلة واقعية على هجمات APT

الهجوم رقم 1: حملة تصيد احتيالي موجهة تستهدف المؤسسات الحكومية

السياق

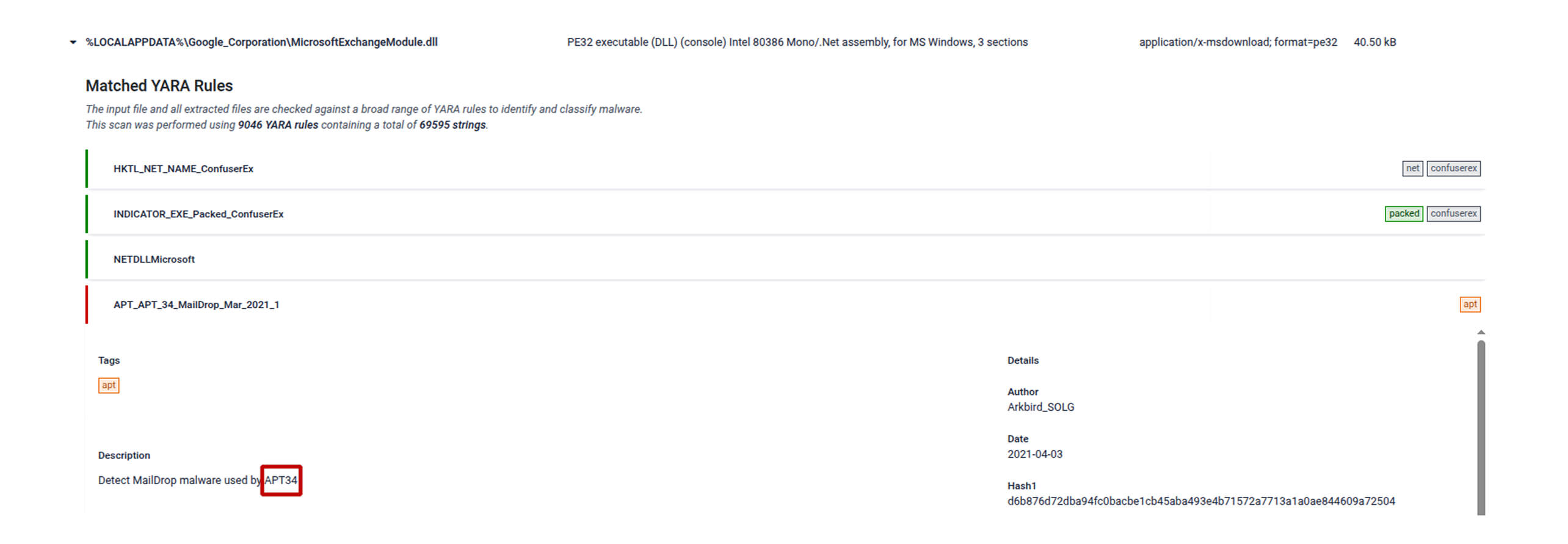

APT34، المعروفة أيضًا باسم OilRig، هي مجموعة تهديد يُشتبه في ارتباطها بالدولة الإيرانية، وهي نشطة منذ أكثر من عقد من الزمن. وتشتهر هذه المجموعة بشن حملات تجسس إلكتروني موجهة ضد مؤسسات حكومية ومؤسسات في قطاعي الطاقة والمالية في جميع أنحاء الشرق الأوسط، حيث تعتمد غالبًا على رسائل بريد إلكتروني مصممة بعناية لعمليات التصيد الموجهة من أجل الحصول على الوصول الأولي.

تشير تقارير استخبارات التهديدات إلى أن مجموعة APT34 تستخدم في كثير من الأحيان مستندات ضارة لنشر برامج ضارة مخصصة والحفاظ على وصول طويل الأمد إلى بيئات الضحايا. وقد صُممت هذه الحملات بحيث تبدو عادية بالنسبة للمتلقي، بينما تعمل في الخفاء على نشر أدوات وجمع البيانات.

نظرة عامة على الهجوم

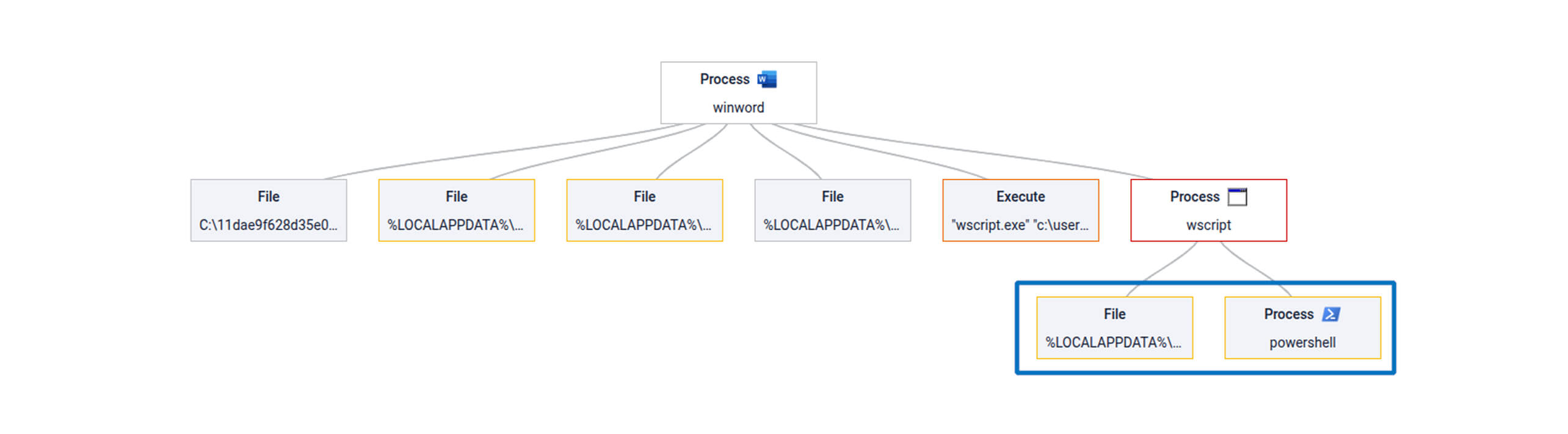

في هذه الحالة، قام المهاجمون بتوزيع مستند Microsoft Word ضار عبر رسالة بريد إلكتروني تصيدية موجهة بشكل خاص، استهدفت مؤسسات حكومية ومنظمات بحرية. وكان عنوان الملف باللغة العربية، وتناول موضوع استعداد السفن الحربية، مما يشير إلى أنه صُمم ليبدو ذا صلة بالمستلمين العسكريين أو الدبلوماسيين في المنطقة.

عند فتح المستند، طلب من المستخدم تمكين الماكرو. وبمجرد تمكينه، أنشأ الماكرو مجلدًا متخفيًا في صورة مجلد شرعي مرتبط بـ Google، وقام بإدخال ملفات إضافية إلى النظام. ثم نفذ الماكرو برنامجًا نصيًا صغيرًا بلغة VBA استخدم PowerShell و«انعكاس» .NET لتحميل حمولتين من ملفات DLL تنتميان إلى عائلة البرمجيات الخبيثة Karkoff.

تحذير للقطاع

يُبرز هذا الهجوم الاستخدام المستمر لعمليات التصيد الموجهة القائمة على المستندات للتسلل إلى البيئات الحساسة. ولا تزال الوكالات الحكومية والمنظمات الدبلوماسية والكيانات البحرية أهدافًا متكررة، نظرًا لأن المعلومات التي تحتفظ بها يمكن أن توفر قيمة استخباراتية استراتيجية.

ينبغي على فرق الأمن في هذه القطاعات التعامل مع التهديدات التي تستند إلى المستندات باعتبارها وسيلة اختراق رئيسية. فحتى ملف ضار واحد يتم إرساله عبر البريد الإلكتروني يمكن أن يشكل مدخلاً لحملة تجسس أوسع نطاقاً.

لمعرفة المزيد عن هذا الهجوم والاطلاع على التحليل الكامل، يرجى زيارة تقريرOPSWAT الصادر عن OPSWAT .

الهجوم رقم 2: حملة تصيد احتيالي موجهة باستخدام وحدات ماكرو محمية

السياق

APT-C-35، المعروفة باسم «دونوت»، هي مجموعة تهديدية نشطة منذ فترة طويلة تشتهر بشن حملات تصيد احتيالي موجهة ضد مؤسسات حكومية واستراتيجية. وقد لاحظ باحثو الأمن أن المجموعة تستخدم طُعمًا تستند إلى المستندات وأطر عمل برمجيات خبيثة مخصصة لاختراق ضحايا محددين بدلاً من شن هجمات واسعة النطاق.

كما تسلط التقارير الأخيرة الضوء على استمرار المجموعة في تطوير أدواتها، بما في ذلك التحسينات التي أُدخلت على إطار عمل «جاكا» (Jaca)، الذي يدعم أنشطة التجسس وجمع البيانات. وتُظهر هذه الحملات كيف تقوم المجموعة بتكييف تقنياتها للتهرب من التحليلات الآلية والحفاظ على وصولها داخل البيئات المستهدفة.

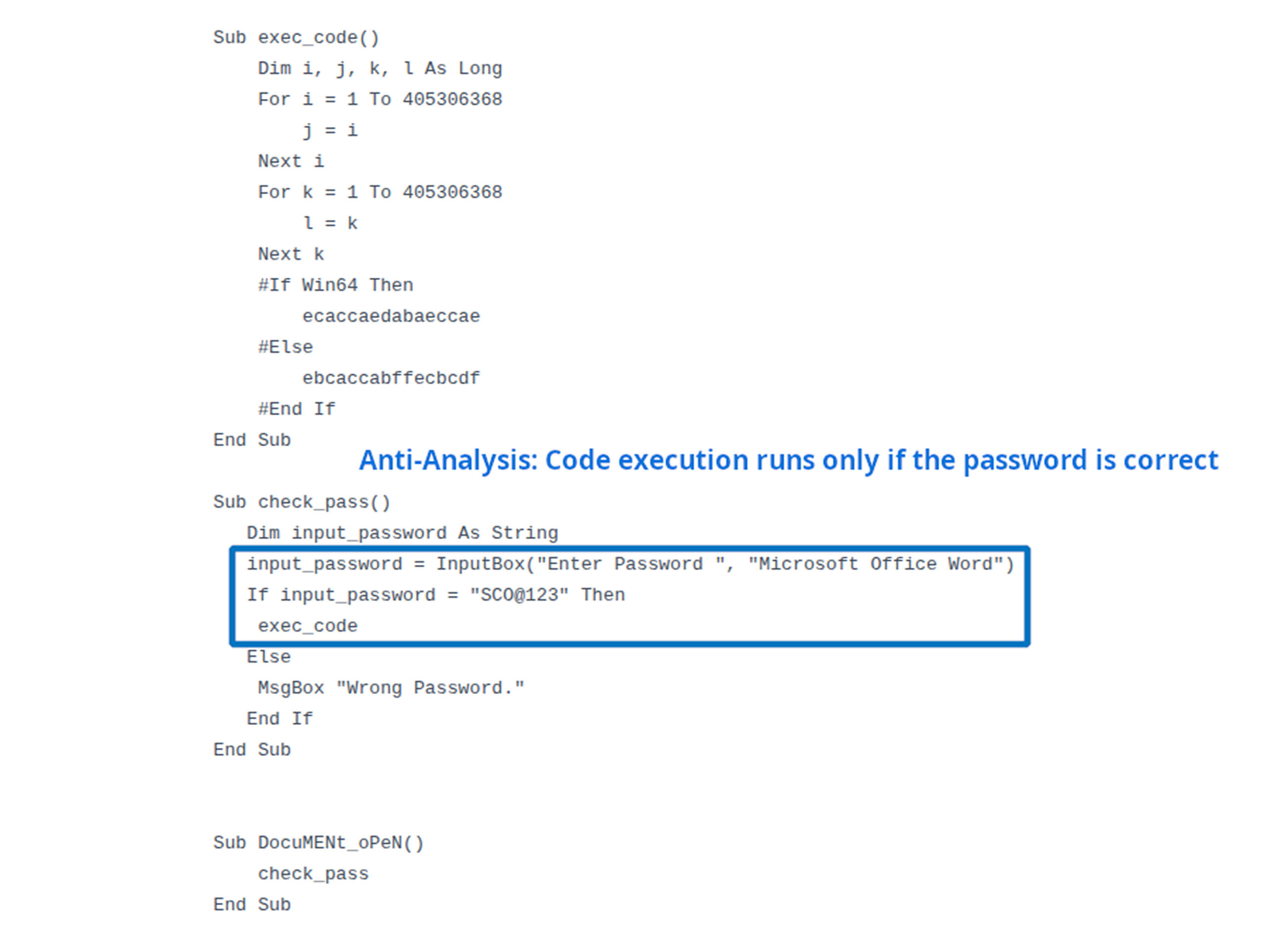

نظرة عامة على الهجوم

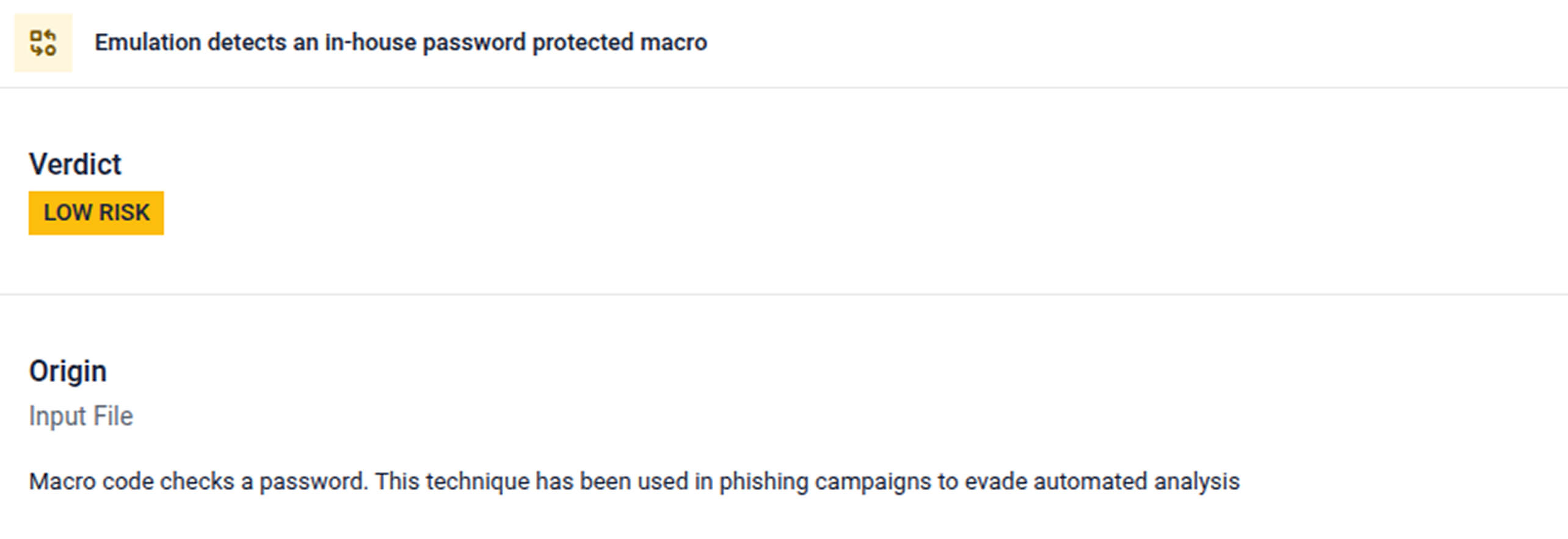

في هذا المثال، أرسل المهاجمون مستندًا ضارًا من Microsoft Office عبر رسالة بريد إلكتروني للتصيد الموجه استهدفت مؤسسات مرتبطة بقطاعي التصنيع والحكومة في جنوب آسيا. احتوى المستند على ماكرو محمي بكلمة مرور، وقد تم تضمين كلمة المرور الصحيحة في الرسالة الإلكترونية لتشجيع الضحية على تمكين تشغيله.

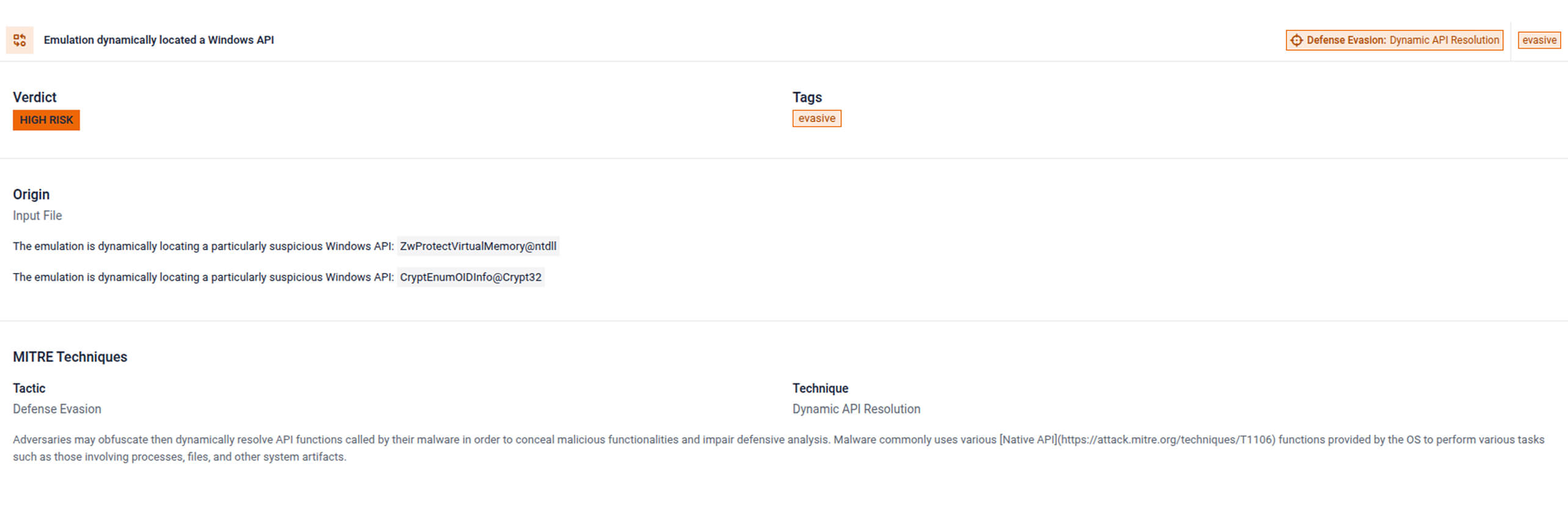

بمجرد إدخال كلمة المرور الصحيحة، نفذت الماكرو آلية خبيثة مخفية مصممة للتحايل على التحليل الآلي. تضمن الكود حلقات لا معنى لها تهدف إلى إهدار موارد التحليل، ورموز شل تم إنشاؤها ديناميكيًا، وأخيرًا نفذت الحمولة من خلال آلية API CryptEnumOIDInfo في نظام ويندوز، مما سمح للهجوم بتجاوز تقنيات الكشف التقليدية.

تحذير للقطاع

يُظهر هذا الهجوم كيف أن الحملات شديدة الاستهداف غالبًا ما تستخدم حيلًا تقنية بسيطة للتحايل على أنظمة الدفاع الآلية. وتُعد مؤسسات التصنيع والهيئات الحكومية والقطاعات الصناعية المرتبطة بسلاسل التوريد الإقليمية أهدافًا متكررة، حيث يتوقع المهاجمون أن يقوم الموظفون بتبادل المستندات والملفات التقنية بشكل روتيني.

ينبغي على فرق الأمن في هذه القطاعات توخي الحذر بشكل خاص عند التعامل مع المستندات المحمية بكلمات مرور والملفات التي تدعم الماكرو. فحتى الملفات التي تبدو شرعية والتي يتم إرسالها عبر البريد الإلكتروني قد تخفي تقنيات اختراق متطورة مصممة للتحايل على أدوات الفحص التقليدية.

لمعرفة المزيد عن هذا الهجوم والاطلاع على التحليل الكامل، يرجى زيارة تقريرOPSWAT الصادر عن OPSWAT .

الهجوم رقم 3: مستند يهدف إلى سرقة بيانات الاعتماد ويستهدف البنية التحتية الحيوية

السياق

غالبًا ما تستهدف حملات التجسس الإلكتروني المؤسسات المرتبطة بالحكومة وبيئات البنية التحتية الحيوية. وقد ركزت الأنشطة التهديدية المرتبطة بإيران مرارًا وتكرارًا على عمليات الاختراق الموجهة التي تهدف إلى جمع بيانات الاعتماد والوثائق الداخلية والمعلومات الاستخباراتية من الشبكات الحساسة.

كما تُظهر تقارير استخبارات التهديدات أن هذه الحملات غالبًا ما تركز على سرقة بيانات الاعتماد كخطوة أولى. وتسمح بيانات الاعتماد المسروقة للمهاجمين بتوسيع نطاق وصولهم بهدوء والحفاظ على استمرار وجودهم داخل البيئات المستهدفة على المدى الطويل.

نظرة عامة على الهجوم

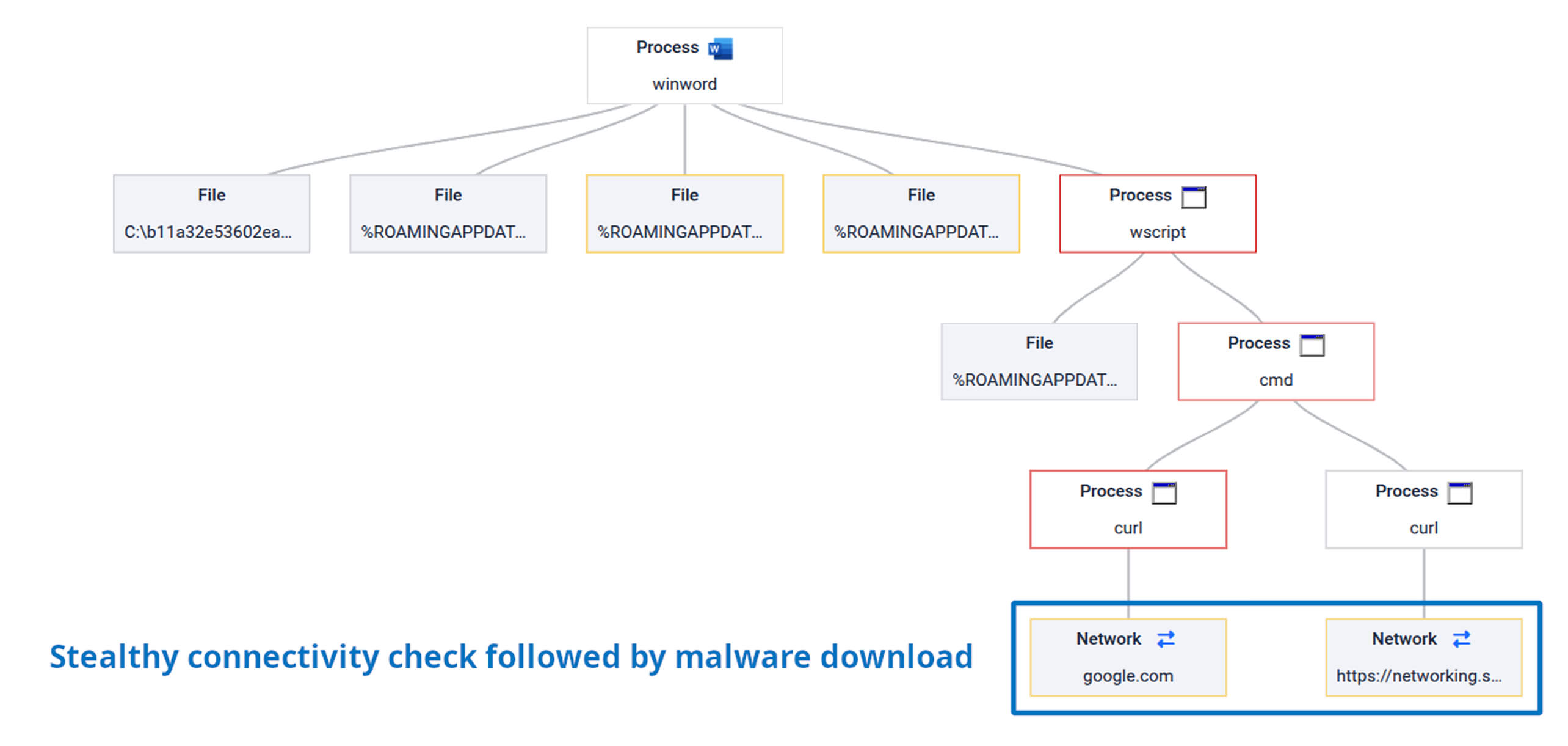

في هذا المثال، أرسل المهاجمون مستندًا خبيثًا من برنامج Office يحتوي على محتوى باللغة الفارسية، مصممًا لاستهداف مؤسسات في إيران. وقد صُمم المستند لجمع معلومات حساسة مثل بيانات الاعتماد والوثائق الداخلية، بالإضافة إلى التقاط لقطات شاشة من النظام المصاب.

بعد تأسيس وجودها الدائم، قامت البرمجية الخبيثة بإجراء فحص خفي للاتصال بنطاق موثوق به مثل google.com قبل مواصلة نشاطها. وقد ضمنت هذه الخطوة أن النظام يتمتع باتصال إنترنت مستقر قبل الشروع في أي اتصالات أخرى أو أي عمليات محتملة لسرقة البيانات.

تحذير للقطاع

يوضح هذا المثال كيف تُستخدم التهديدات التي تهدف إلى سرقة بيانات الاعتماد بشكل متكرر في عمليات الاختراق الموجهة ضد بيئات البنية التحتية الحيوية. وغالبًا ما تعمل هذه القطاعات ضمن شبكات خاضعة للرقابة، حيث يتعين على المهاجمين التحقق من إمكانية الاتصال قبل الشروع في جمع البيانات.

ينبغي على المؤسسات المسؤولة عن الأنظمة الحيوية أن تراقب عن كثب السلوك المشبوه للملفات، وكذلك عمليات الفحص غير المتوقعة للشبكة التي تثيرها الملفات التي تم فتحها حديثًا. فقد تشير هذه المؤشرات المبكرة إلى بداية حملة اختراق أوسع نطاقًا.

لمعرفة المزيد عن هذا الهجوم والاطلاع على التحليل الكامل، يرجى زيارة تقريرOPSWAT الصادر عن OPSWAT .

الهجوم رقم 4: وثيقة التصيد الموجه "إرشادات الأمن السيبراني" من MuddyWater

السياق

تُعد «MuddyWater» مجموعة تهديدية حظيت بتغطية إعلامية واسعة النطاق، وترتبط بأنشطة التجسس الإلكتروني الإيرانية. وقد وثّق الباحثون استهداف هذه المجموعة لمؤسسات دبلوماسية واتصالات ومالية وحكومية في جميع أنحاء الشرق الأوسط، وذلك باستخدام رسائل البريد الإلكتروني التصيدية الموجهة وملفات ضارة.

تشير التقارير الأخيرة إلى قيام هذه المجموعة بتوزيع برنامج تجسس قائم على لغة "Rust" يُعرف باسم "RustyWater" عبر رسائل بريد إلكتروني احتيالية تحتوي على مستندات Word مزودة بوظائف ماكرو، متخفية في شكل إرشادات حول الأمن السيبراني. وتستهدف الحملة مؤسسات في جميع أنحاء الشرق الأوسط، وتعتمد على طُعم مقنعة لحث المستخدمين على تشغيل وظائف الماكرو.

نظرة عامة على الهجوم

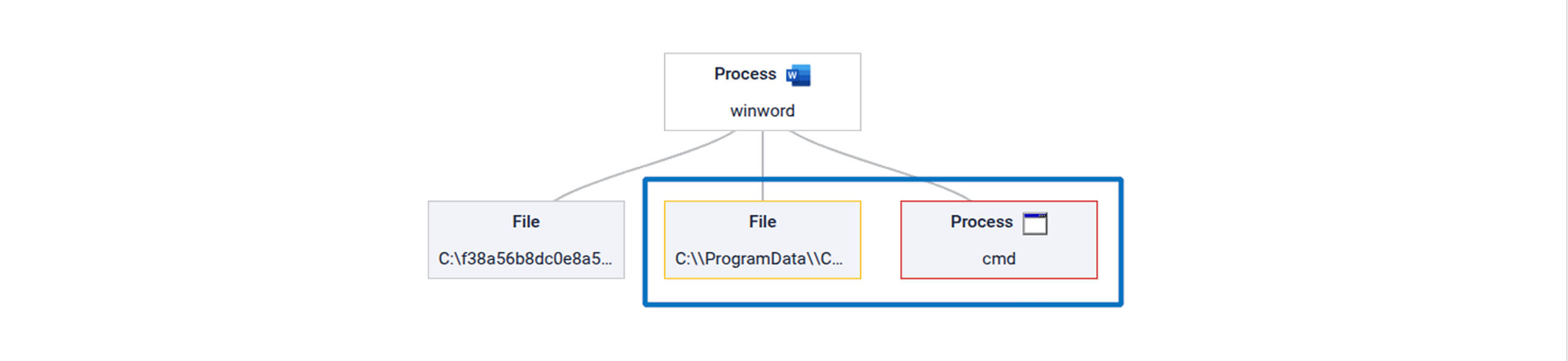

في هذا المثال، أرسل المهاجمون رسالة بريد إلكتروني للتصيد الموجه بعنوان «إرشادات الأمن السيبراني» من حساب شرعي مرتبط mobile إقليمي mobile . وتضمنت الرسالة مستند Word ضارًا صُمم ليبدو وكأنه سياسة روتينية أو تنبيه أمني.

بمجرد تمكين الماكرو، استخرج المستند حمولة مشفرة بنظام سداسي عشري كانت مضمنة داخل الملف، وأعاد تكوينها لتصبح ملفًا قابلاً للتنفيذ على نظام ويندوز. تم كتابة البرمجية الخبيثة على القرص وتشغيلها باستخدام منطق مشفر أعاد بناء سلاسل الأحرف الرئيسية أثناء التنفيذ، بهدف جعل تحليل الماكرو أكثر صعوبة.

قام الملف التنفيذي الذي تم زرعه بنشر برنامج تجسسي مبني بلغة «روست» (Rust)، والذي تضمن ميزات لمنع التصيد، وسلاسل أوامر مشفرة، وفحصًا أدوات الأمان المثبتة أدوات إقامة اتصال القيادة والتحكم.

تحذير للقطاع

يُظهر هذا الهجوم كيف تعتمد حملات التصيد الموجهة غالبًا على مواضيع واقعية تتعلق بالسياسات أو الأمن لزيادة احتمالية قيام المستلمين بفتح المرفقات. ولا تزال المنظمات الدبلوماسية ومزودي خدمات الاتصالات والمؤسسات المالية أهدافًا متكررة لهذه الحملات.

ينبغي على فرق الأمن في هذه القطاعات التعامل بحذر مع المستندات التي تدعم وظيفة ماكرو، لا سيما عندما تصل عبر رسائل بريد إلكتروني غير متوقعة. فحتى الملفات التي تبدو وكأنها تحتوي على إرشادات روتينية بشأن الأمن السيبراني قد تخفي برامج ضارة مصممة لإنشاء وصول اختراق طويل الأمد.

لمعرفة المزيد عن هذا الهجوم والاطلاع على التحليل الكامل، يرجى زيارة تقريرOPSWAT الصادر عن OPSWAT .

الهجوم رقم 5: البرمجية الخبيثة «CraftyCamel Polyglot» تستهدف قطاعي الطيران والنقل

السياق

تزايدت الحملات الموجهة بدقة ضد مؤسسات الطيران والنقل، حيث يبحث المهاجمون عن سبل للوصول إلى البيئات التشغيلية الحساسة. وغالبًا ما تدير هذه القطاعات أنظمة وسلاسل إمداد معقدة، مما يجعلها أهدافًا جذابة لعمليات التجسس والاختراقات طويلة الأمد.

تشير تقارير حديثة إلى حملة تُعرف باسم «CraftyCamel»، استخدمت ملفات متعددة اللغات قادرة على العمل بتنسيقات ملفات متعددة في آن واحد. وقد صُممت هذه الملفات لتتجاوز أدوات الفحص التقليدية، أدوات استهداف بيئات الطيران والتكنولوجيا التشغيلية.

نظرة عامة على الهجوم

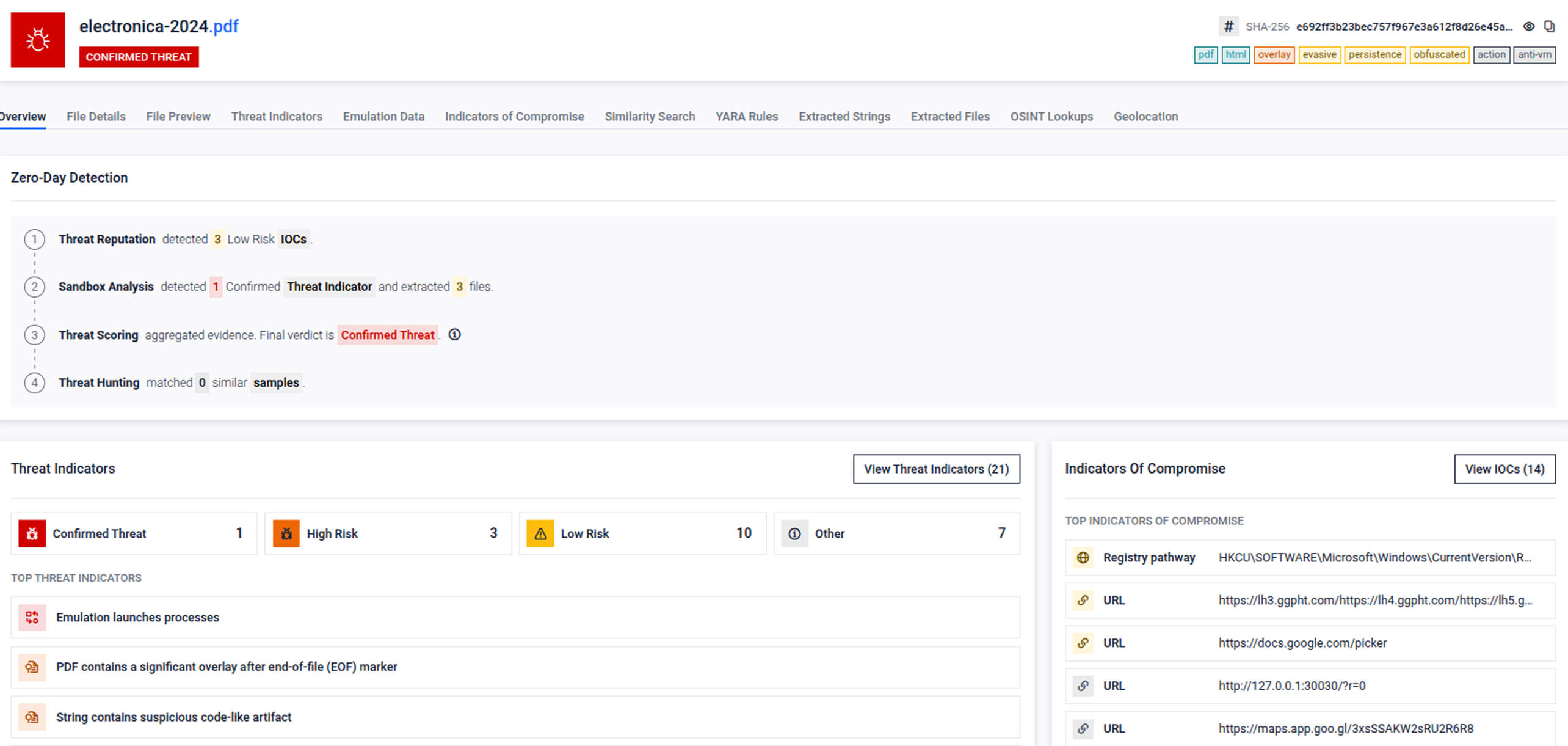

في هذا المثال، أرسل المهاجمون رسالة بريد إلكتروني تصيدية مصاغة بعناية، تم إرسالها من شركة شرعية تم اختراقها بهدف تعزيز المصداقية. وتضمنت الرسالة ملفًا مضغوطًا بتنسيق ZIP يحتوي على ملفات تم إخفاء مظهرها لتبدو كوثائق شرعية، لكنها مصممة لتنفيذ تعليمات برمجية خفية.

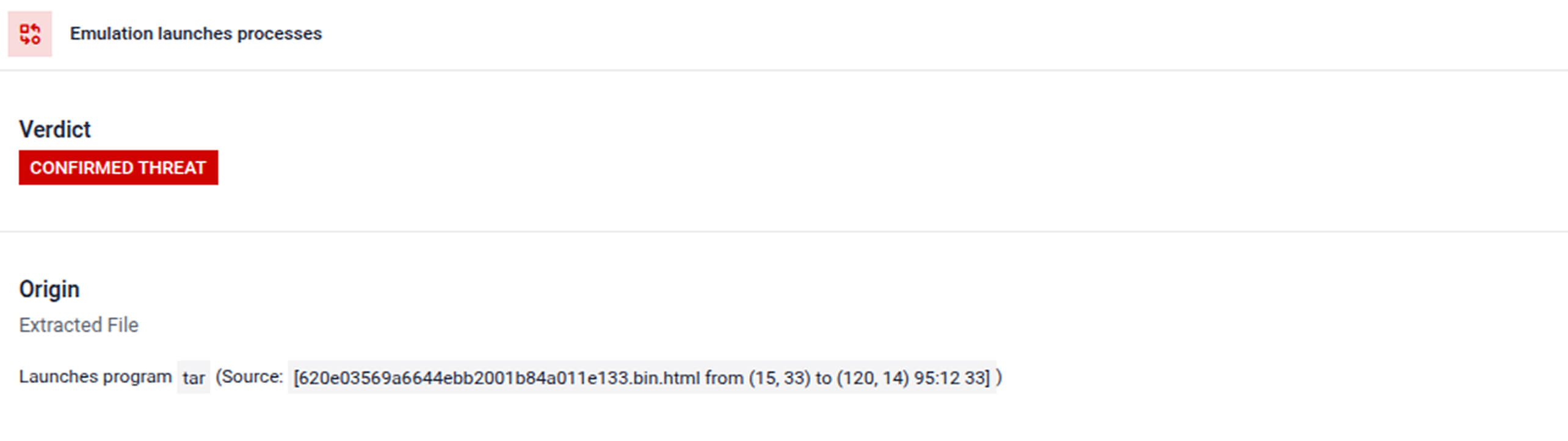

داخل الأرشيف، استخدم المهاجمون ملفات متعددة الصيغ، بما في ذلك مستند Excel مزيف كان في الواقع اختصارًا لـ Windows (LNK)، بالإضافة إلى مجموعات ملفات PDF/HTA وPDF/ZIP. استغلت هذه الملفات أدوات Windows الموثوقة مثل mshta.exe لتنفيذ نصوص برمجية مخفية، ومن ثم تحميل الحمولة الخبيثة النهائية المتخفية في صورة.

تحذير للقطاع

يُظهر هذا الهجوم كيف تعتمد حملات الاختراق الحديثة بشكل متزايد على هياكل ملفات معقدة للتحايل على أدوات الكشف التقليدية. وتعتبر مؤسسات الطيران والأقمار الصناعية والاتصالات والنقل معرضة بشكل خاص للخطر لأنها تتبادل بانتظام الوثائق الفنية والملفات التشغيلية.

يجب أن تدرك فرق الأمن في هذه القطاعات أن الملفات التي تبدو وكأنها مستندات غير ضارة قد تخفي صيغًا متعددة مدمجة أو مسارات تنفيذ خفية. ويتطلب الكشف عن هذه التهديدات إجراء فحص متعمق قادر على الكشف عن السلوكيات الخبيثة المخبأة داخل هياكل الملفات المعقدة.

لمعرفة المزيد عن هذا الهجوم والاطلاع على التحليل الكامل، يرجى زيارة تقريرOPSWAT الصادر عن OPSWAT .

كيف اكتشف MetaDefender جميع الحالات الخمس

تُظهر هذه الأمثلة نمطًا شائعًا: يعتمد المهاجمون على ملفات مصممة بعناية بهدف التحايل على عمليات الفحص التقليدية. فالمستندات التي تدعم الماكرو، والبرامج النصية المحمية، والملفات متعددة اللغات، كلها مصممة للتحايل على عمليات الفحص القائمة على التوقيعات والتحليل الثابت الأساسي.

يتصدى MetaDefender لهذا التحدي من خلال مسار موحد للكشف عن هجمات "اليوم صفر" يعمل على تحليل كل ملف باستخدام طبقات متعددة متكاملة. وبدلاً من الاعتماد على تقنية كشف واحدة، يقوم النظام بتقييم مؤشرات السمعة والسلوك والتشابه للتوصل إلى نتيجة موثوقة واحدة تقدمها لفرق الأمن.

يتألف مسار العمل من أربع طبقات تعمل معًا:

- عمليات التحقق من سمعة التهديدات مقارنةً بمعلومات استخباراتية عالمية تحتوي على مليارات المؤشرات

- بيئة اختبار آمنة قابلة للتكيف على مستوى التعليمات، تعمل على محاكاة سلوك وحدة المعالجة المركزية ونظام التشغيل للكشف عن الأنشطة الضارة أثناء التنفيذ

- تقييم المخاطر الذي يربط بين المؤشرات السلوكية وبيانات السمعة ونتائج التحليل في إطار تقييم موحد للمخاطر

- تستخدم تقنية "التنقيب عن التهديدات " البحث عن أوجه التشابه القائم على التعلم الآلي، والذي يحدد المتغيرات ذات الصلة للبرامج الضارة وأنماط الحملات

وتكشف هذه الطبقات مجتمعةً عن السلوكيات المراوغة، مثل تنفيذ الماكرو الخفي، وتسليم الحمولة على مراحل، وتقنيات مقاومة التحليل. والنتيجة هي تقييم واحد قابل للتنفيذ لكل ملف، مما يتيح لفرق الأمن اكتشاف الهجمات الموجهة بسرعة مع الحد من التشويش في عملية التحقيق.

ما تثبته هذه الحالات

تُظهر هذه الأمثلة الخمسة كيف تُصمم هجمات APT الحديثة بهدف التهرب من إجراءات الأمان التقليدية. فقد اعتمدت كل حملة على تقنيات مثل مستندات التصيد الموجه، والماكرو المحمية، وتسليم الحمولة على مراحل متعددة، أو الملفات متعددة اللغات، لإخفاء السلوك الخبيث داخل ملفات تبدو عادية.

تُظهر هذه الحالات مجتمعةً أن MetaDefender قادر على الكشف باستمرار عن التهديدات الخاصة بكل منطقة، وأنماط الهجمات التي تراعي القطاع، والبرامج الضارة المُراوغة، وذلك عبر سيناريوهات اختراق متنوعة للغاية:

1. تعتمد الهجمات الموجهة بشكل كبير على تقنيات الاختراق القائمة على الملفات.

لا تزال مستندات التصيد الموجه والمرفقات المقنعة وهياكل الملفات المعقدة تشكل نقاط دخول شائعة إلى البيئات الحساسة.

2. يتزايد قيام المهاجمين بتصميم برامج ضارة للتحايل على التحليلات الآلية.

تهدف تقنيات مثل الماكروات المحمية، وتسليم الحمولة على مراحل، وفحوصات مقاومة التحليل إلى التحايل على أدوات الفحص التقليدية.

3. يجب أن يظل الكشف متسقًا عبر مختلف تقنيات الهجوم.

لا يمكن لفرق الأمن الاعتماد على طريقة كشف واحدة عندما تستخدم الحملات الهجومية صيغ ملفات واستراتيجيات توزيع متعددة.

4. يُعد الفحص السلوكي أمرًا ضروريًا للكشف عن التهديدات الخفية.

يمكن أن تكشف مراقبة سلوك الملف أثناء التنفيذ عن أنشطة ضارة قد تفوتها الفحص الثابت وحده.

من خلال ربط بيانات السمعة وتحليل السلوك وتقييم التهديدات وكشف أوجه التشابه، يوفر MetaDefender قدرة كشف متسقة وقابلة للتكرار حتى عندما يقوم المهاجمون بإخفاء أدوات أو حمولاتهم أو طرق التوصيل. والأهم من ذلك، تُظهر هذه الحالات أنه لا يزال من الممكن كشف الحملات الموجهة المصممة للتحايل على الدفاعات التقليدية قبل أن تحقق هدفها.

لماذا يعد هذا الأمر مهمًا في البيئات الخاضعة للتنظيم والبيئات عالية المخاطر

نادرًا ما تستهدف الهجمات المتقدمة المستمرة (APT) ضحايا عشوائيين. فهي تركز على المؤسسات التي يمكن أن توفر فيها المعلومات المسروقة أو تعطيل العمليات أو الوصول طويل الأمد ميزة استراتيجية.

تواجه الوكالات الحكومية ومنظمات الدفاع والمؤسسات المالية والشركات الصناعية مشكلة مشتركة تتمثل في التهديدات الموجهة التي تستهدف الملفات والمصممة للتحايل على إجراءات الفحص التقليدية. وتعتمد هذه البيئات على التبادل الآمن للوثائق وتحديثات البرامج واستمرارية العمليات، مما يجعل أي ملف ضار بمفرده نقطة اختراق ذات عواقب وخيمة.

يدعم MetaDefender هذه المتطلبات من خلال توفير نظام موحد للكشف عن التهديدات في يومها الأول، مصمم خصيصًا للبيئات الخاضعة للتنظيم والبيئات عالية المخاطر. ويوفر مسار الكشف الخاص به معلومات استخباراتية سياقية، ورؤية على مستوى التحقيقات الجنائية، وتقارير تستند إلى معايير الامتثال، وحكمًا موثوقًا واحدًا لكل ملف. ويساعد ذلك المؤسسات على دعم عملية البحث الاستباقي عن التهديدات مع الحفاظ على الامتثال لأطر العمل مثل NERC CIP وNIS2 وIEC 62443 وSWIFT CSP وCMMC.

لا يمكن للمؤسسات العاملة في هذه القطاعات أن تفترض أن الهجمات المتطورة ستتوقف عن التطور. ولكن من خلال الجمع بين الفحص السلوكي والتحليل القائم على المعلومات الاستخباراتية، يمكن لفرق الأمن الكشف عن التهديدات الموجهة قبل أن تؤدي إلى اختراق الأنظمة الحيوية.

اكتشف أمثلة حقيقية لـ APT التي اكتشفها MetaDefender .

تعرف على المزيد حول MetaDefender والكشف الموحد عن الثغرات الأمنية في يوم الصفر.