ICAP (بروتوكول تكييف محتوى الإنترنت) هو بروتوكول متخصص مصمم لتمكين الاتصال الفعال لتنفيذ رسائل HTTP/HTTPS بين العملاء والخوادم الخارجية. وهو يلعب دوراً حاسماً في فحص المحتوى وتكييفه وتعديله. وفي سياق الأمن السيبراني، يمكن تنفيذ ICAP في سياق الأمن السيبراني، يمكن تنفيذ ICAP للفحص الأمني وإنفاذ السياسة من خلال إلغاء تحميل المهام كثيفة الاستخدام للموارد إلى خوادم متخصصة أخرى. وبالاستفادة من ICAP يمكن للمؤسسات من خلال الاستفادة من ICAP، تعزيز الوضع الأمني وتحسين تسليم المحتوى وضمان الامتثال لسياسات الأمان دون التأثير بشكل كبير على أداء الشبكة.

السياق التقني

ICAP أو بروتوكول تكييف محتوى الإنترنت، هو بروتوكول متخصص خفيف الوزن مشابه لبروتوكول HTTP يسمح للأجهزة الطرفية للشبكة بتفريغ المحتوى الوارد لتحليله بشكل متخصص. يمكن أن تحدث أنشطة تحويل المحتوى هذه في خوادم الحافة.

يعمل ICAP في جوهره كطريقة اتصال تسمح لعميل ICAP بإلغاء تحميل تعديل المحتوى أو مسحه أو تحليله إلى خادم ICAP منفصل، ليعمل كمرشح محتوى مضمن كما لو كانت المعالجة تحدث محلياً. لا يحتاج عميل ICAP إلى إدارة التفاصيل الأساسية - فقط تنسيق الطلب والاستجابة. تعمل هذه الوظيفة بشكل مشابه لاستدعاء الإجراء عن بعد (RPC). يعمل هذا على تحسين الكفاءة وقابلية التوسع وإدارة الموارد داخل بيئات الشبكة.

الغرض الأساسي من ICAP هو تكييف المحتوى - تعديل أو تحليل أو مسح حركة مرور HTTP قبل وصولها إلى وجهتها المقصودة. من الناحية التاريخية، تطور بروتوكول ICAP لتلبية الحاجة المتزايدة لتصفية المحتوى القابل للتطوير والموزع ومعالجة الأمان في إدارة حركة مرور الويب. وبمرور الوقت، أصبح مع مرور الوقت مكونًا أساسيًا في استراتيجيات الأمن السيبراني الحديثة، مما أدى إلى توسيع نطاق القدرات لمختلف حالات الاستخدام الأمني، مثل فحص البرامج الضارة ومنع فقدان البيانات وإنفاذ الامتثال.

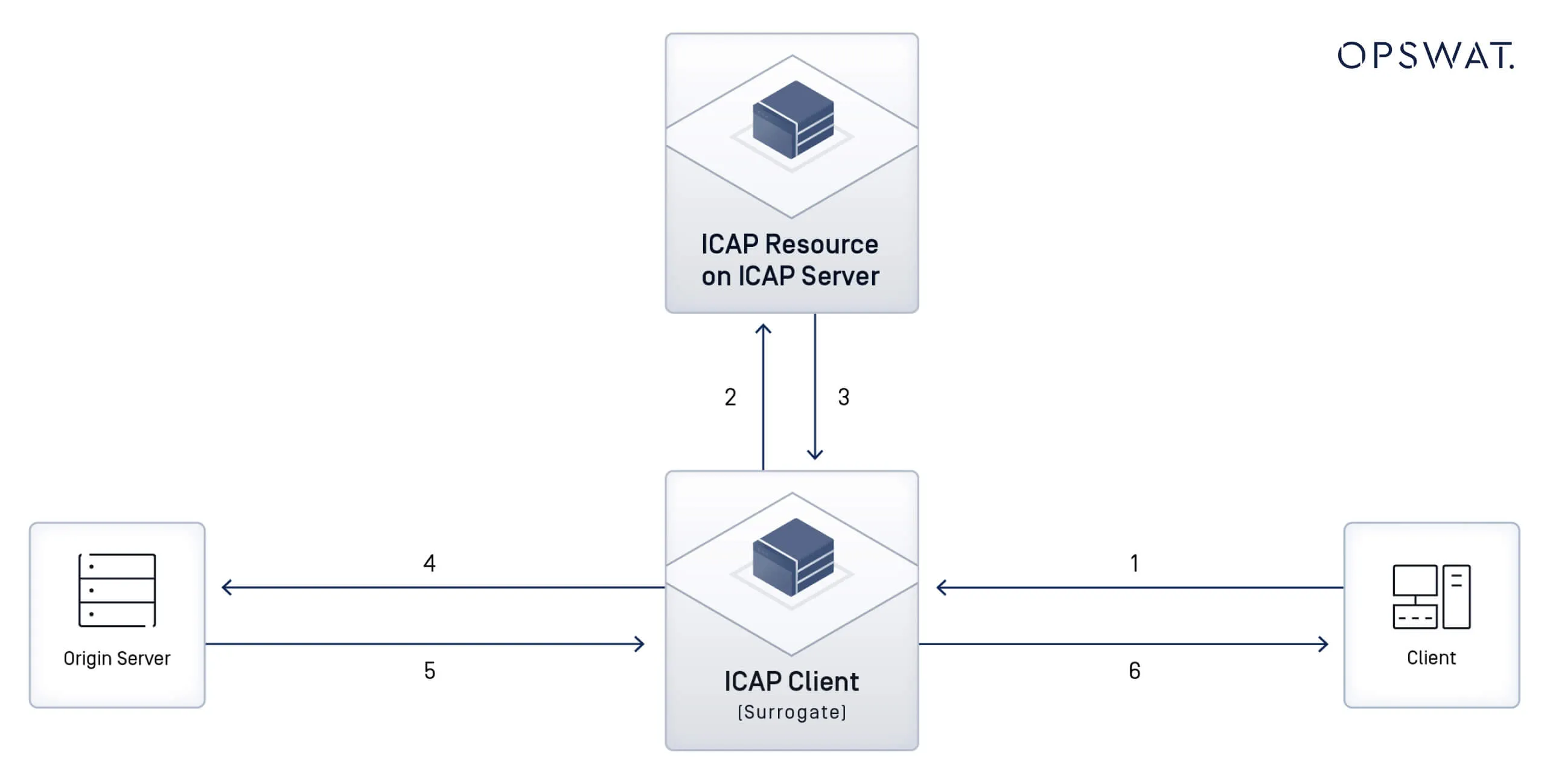

يتطلب فهم البنية الأساسية ICAP التعرف على مكونيه الرئيسيين: عميل ICAP (عادةً ما يكون وكيل أو جدار حماية، ولكن يمكن أن يكون أي جهاز شبكة) وخادم ICAP (المسؤول عن معالجة المحتوى). تعمل هذه المكونات معاً لضمان معالجة البيانات بكفاءة وأمان عبر البنى التحتية للشبكة.

كيف يعمل ICAP

ICAP بشكل مشابه لـ HTTP، حيث يستخدم رسائل الطلب والاستجابة لتسهيل تكييف المحتوى. توزع هذه البنية حمل المعالجة على عدة خوادم، بعيدًا عن النهج المركزي المتجانس. من خلال تحميل المهام على ICAP يمكن للمؤسسات تجنب العمليات المكلفة مع الخدمات فحص الفيروسات والرقابة الأبوية وفحص المحتوى.

في سياق الأمن السيبراني، ICAP مع مختلف أجهزة أمن الشبكات، بما في ذلك خوادم البروكسي وموازنات الأحمال ووحدات التحكم في الدخول وبرامج WAF (جدران حماية تطبيقات الويب) و MFT نقل الملفات المُدار) حلول تستفيد هذه الأجهزة ICAP معالجة الأمن الديناميكي، مما يضمن الامتثال لسياسات المؤسسة وتخفيف التهديدات.

عميل ICAP Server ICAP

عميل ICAP هو برنامج يقوم بإنشاء اتصال مع خادم ICAP لإرسال طلبات تكييف المحتوى. عادةً ما يكون عميل ICAP هو وكيل أو بوابة تعالج حركة مرور HTTP/HTTPS نيابةً عن المستخدمين.

ICAP على غرار خادم HTTP، الخدمات ICAP عن طريق تنفيذ مهام تكييف المحتوى المحددة مسبقًا. وقد يشمل ذلك البحث عن البرامج الضارة، أو تطبيق سياسات منع فقدان البيانات، أو تعديل المحتوى بناءً على قواعد الأمان.

دورة طلب/استجابة ICAP

- بدء طلب ICAP : يقوم عميل ICAP (مثل الخادم الوكيل أو جدار الحماية) بإرسال طلب HTTP/HTTPS للمعالجة.

- معالجة الطلب على خادم ICAP : يقوم خادم ICAP بفحص المحتوى أو تحليله أو تعديله بناءً على سياسات الأمان.

- إرجاع المحتوى المعدل: يقوم خادم ICAP بإرجاع البيانات المعالجة إلى عميل ICAP مع التعديلات أو التوجيهات اللازمة.

تمكّن هذه الدورة من تكييف المحتوى الديناميكي القابل للتطوير، مما يضمن المعالجة الفعالة دون تحميل البنية التحتية الأساسية للشبكة الأساسية فوق طاقتها.

الميزات الرئيسية لـ ICAP

- معاينة المحتوى: تسمح بمعالجة جزئية للمحتوى قبل التكييف الكامل.

- بطانة الأنابيب: يدعم طلبات متعددة في اتصال واحد، مما يقلل من النفقات العامة.

- دعم ترميز المحتوى: يضمن المرونة في تكييف تنسيقات البيانات المختلفة.

تعمل هذه الميزات على تحسين الكفاءة، مما يسمح بالتكامل السلس في أطر عمل أمن الشبكات الحديثة.

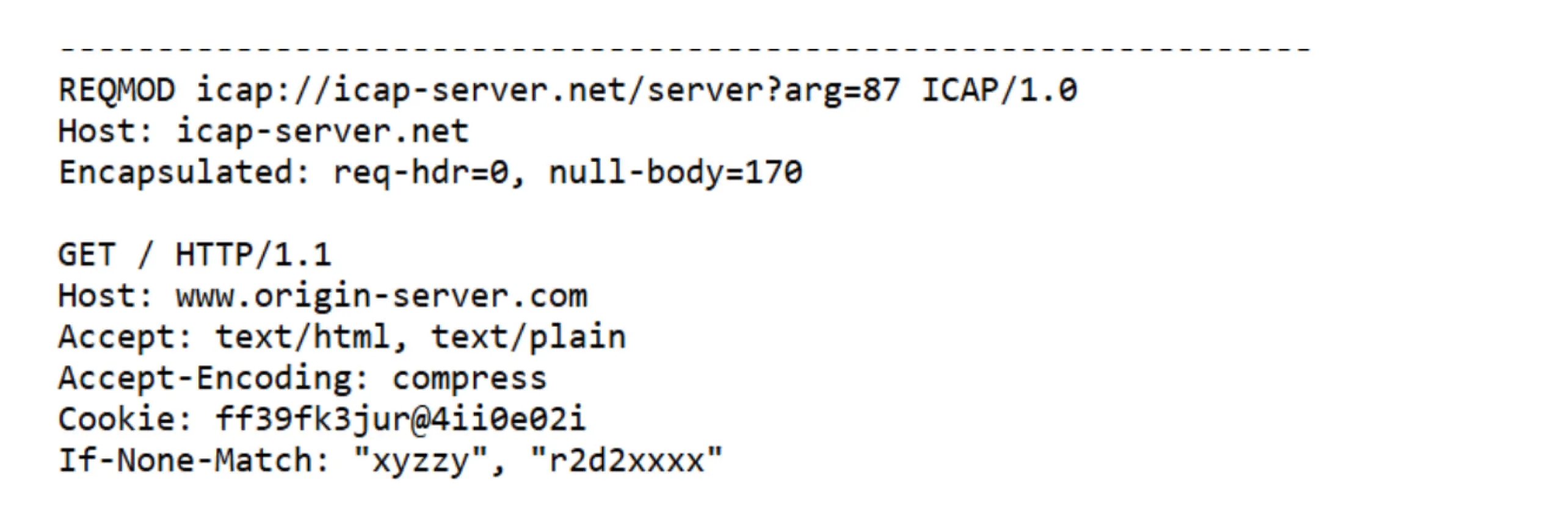

طرق تعديل ICAP

في وضع REQMOD، يقوم عميل ICAP بإرسال طلب HTTP إلى خادم ICAP لمعالجته قبل إعادة توجيهه. يمكن لخادم ICAP :

- تعديل الطلب وإعادته لإعادة توجيهه.

- حظر الطلب عن طريق إرجاع استجابة HTTP (على سبيل المثال، تم رفض الوصول).

يُستخدم REQMOD بشكل شائع لتصفية عناوين URL، ومنع فقدان البيانات (DLP)، وإنفاذ السياسات.

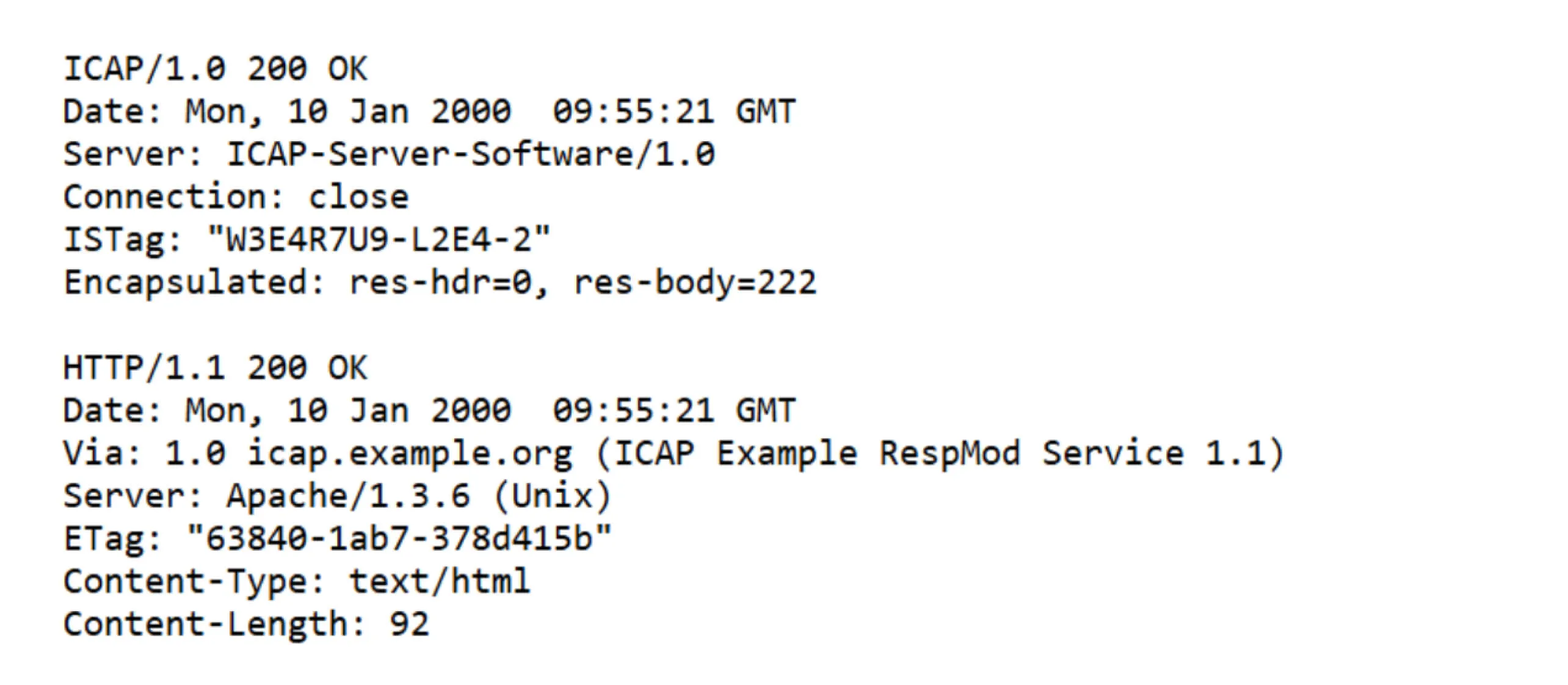

تعديل الاستجابة (RESPMOD)

في وضع RESPMOD، يرسل عميل ICAP استجابة HTTP إلى خادم ICAP قبل تسليمها إلى المستخدم. يمكن لخادم ICAP :

- تعديل الاستجابة قبل وصولها إلى العميل.

- حظر الاستجابة عن طريق إرجاع رسالة خطأ.

يُستخدم RESPMOD لفحص البرمجيات الخبيثة، وتصفية المحتوى، وإنفاذ الامتثال.

الفوائد وحالات الاستخدام

يعملICAP على تعزيز أمن الشبكة من خلال تمكين المعالجة غير المحملة لوظائف الأمن الحرجة. وتشمل المزايا ما يلي:

- تكييف المحتوى وتعديله بالقرب من حافة خادم الشبكة، بدلاً من إنشاء نسخة كائن من الخادم الأصلي.

- تحسين إدارة الموارد من خلال خوادم ICAP المخصصة.

- تصفية المحتوى المتقدم للتوافق والأمان.

- تفريغ أمني سلس دون تعديل البنية التحتية الحالية.

برنامج ICAP لمكافحة الفيروسات ICAP

بدلاً من تنفيذ محركات مكافحة الفيروسات من الصفر، يمكن للمؤسسات إلغاء تحميل فحص الفيروسات إلى حل مكافحة الفيروسات ICAP. وهذا يقلل من الأعباء التشغيلية مع تحقيق اكتشاف قوي للتهديدات.

ICAP DLP

تقوم محركات DLP ICAP بتحليل حركة البيانات الواردة والصادرة بحثًا عن البيانات الحساسة، مما يمنع التعرض غير المصرح به لمعلومات التعريف الشخصية أو السجلات المالية أو الملكية الفكرية.

تحليل البرمجيات الخبيثة ICAP

يمكن للمؤسسات دمج ICAP حلول تحليل البرامج الضارة ووضعها في بيئة اختبارية (sandboxing) للكشف عن التهديدات الناشئة والاستجابة لها بكفاءة. يجمع هذا النهج بين الفحص المضاد للفيروسات والتحليل السلوكي، مما يحسن سرعة الكشف ودقته.

التحديات الشائعة حلول

يمكن أن يطرح ICAP عدة تحديات، بما في ذلك اختناقات الأداء ومشكلات الاتصال بالشبكة وأخطاء التكوين ومشكلات التوافق وصعوبات استكشاف الأخطاء وإصلاحها. حلول يضمن فهم هذه التحديات وتنفيذ حلول استباقية ICAP بشكل سلس وفعال.

مشكلات الاتصال بالشبكة

- فقدان الحزمة: يمكن أن تتسبب أخطاء الإرسال بين الوكيل وخادم ICAP في إعادة الإرسال والتأخير.

- قيود جدارFirewall : قد تحظر قواعد جدار الحماية غير الصحيحة حركة مرور بيانات ICAP الضرورية.

- إعدادات الشبكة التي تمت تهيئتها بشكل خاطئ: يمكن أن تؤدي عناوين IP أو المنافذ غير الصحيحة إلى فشل اتصالات ICAP .

الحل: تحقق من مسارات الشبكة، واضبط قواعد جدار الحماية، وتأكد من صحة تكوينات عنوان IP والمنفذ.

اختناقات الأداء

- التحميل الزائد على خادمICAP : يمكن أن يؤدي ارتفاع حجم حركة المرور إلى إرهاق خادم ICAP مما يؤدي إلى بطء الأداء.

- محركات الفحص البطيئة: قد تستغرق بعض محركات مكافحة الفيروسات أو محركات تصفية المحتوى وقتاً طويلاً لمعالجة البيانات.

- أحجام الملفات الكبيرة: يمكن أن تؤدي معالجة الملفات الكبيرة إلى تأخير تسليم المحتوى بشكل كبير.

الحل: تحسين وضع خادم ICAP وترقية الأجهزة، وضبط تكوينات محرك المسح الضوئي لتحقيق التوازن بين الأداء والأمان.

أخطاء التكوين

- إعدادات أوامر ICAP غير صحيحة: يمكن أن يؤدي سوء تكوين أوامر ICAP إلى معالجة غير صحيحة.

- عدم تطابق الإصدارات: يمكن أن يؤدي اختلاف إصدارات ICAP بين العملاء والخوادم إلى حدوث مشكلات في التوافق.

- تكوين ICAP غير صحيح:الخدمات يؤدي تكوينالخدمات ICAP بشكل غير صحيح إلى حدوث أعطال في تكييف المحتوى.

الحل: قم بمراجعة تكوينات ICAP بانتظام، وتأكد من الإصدار المناسب عبر الأجهزة، واختبر التكوينات قبل النشر.

مشكلات التوافق

- القيود الخاصة بالتطبيق: قد لا تدعم بعض التطبيقات أو أجهزة الأمان ICAP بشكل كامل.

- قيود الميزات: قد لا تعمل بعض ميزات ICAP مثل معاينة المحتوى، كما هو متوقع في جميع البيئات.

الحل: التحقق من توافق ICAP مع أجهزة وتطبيقات الأمان قبل النشر الكامل.

رموز الأخطاء ومشكلات التسجيل

- صعوبات استكشاف الأخطاء وإصلاحها: قد يكون من الصعب تفسير رموز أخطاء ICAP .

- تسجيل غير كافٍ: يمكن أن يؤدي فقدان السجلات أو عدم اكتمالها إلى صعوبة تشخيص المشكلة.

الحل: قم بتمكين التسجيل التفصيلي على ICAP وراجع رموز الأخطاء، واستخدم أدوات مراقبة الشبكة أدوات مشاكل الأداء.

الآثار المحتملة لقضايا ICAP

- أوقات تحميل الموقع الإلكتروني البطيئة بسبب تأخر مسح المحتوى.

- عمليات التحقق من الأمان غير المكتملة إذا فشل خادم ICAP في فحص المحتوى بشكل صحيح.

- أعطال التطبيق الناجمة عن تداخل ICAP مع الوظائف.

- إحباط المستخدم من التأخير أو الأخطاء في الوصول إلى المحتوى عبر الإنترنت.

يمكن أن تؤدي المراقبة الاستباقية لعمليات نشر ICAP وتحسين التكوينات وضمان التوافق إلى التخفيف من هذه المشكلات الشائعة وتعزيز كفاءة الشبكة بشكل عام.

استنتاج

يلعب ICAP دورًا حيويًا في بيئات الشبكات الحديثة، مما يعزز الأمن والكفاءة من خلال إلغاء تحميل مهام تكييف المحتوى. مع استمرار مواجهة المؤسسات لتهديدات الأمن السيبراني المتطورة، يوفر ICAP حلاً قابلاً للتطوير لضمان الامتثال والتخفيف من التهديدات وعمليات الشبكة المبسطة.

هل أنت مهتم بدمج ICAP مع بنيتك التحتية الحالية؟ اعرف المزيد عن MetaDefender ICAP Server أو تحدث إلى أحد خبرائنا اليوم.

الأسئلة الشائعة

ما هو ICAP (بروتوكول تكييف محتوى الإنترنت)؟

ICAP (بروتوكول تكييف محتوى الإنترنت) هو بروتوكول خفيف الوزن يسمح لأجهزة الشبكة مثل البروكسيات أو جدران الحماية بإلغاء تحميل محتوى HTTP/HTTPS لفحصه أو تكييفه أو تعديله إلى خادم ICAP منفصل. في مجال الأمن السيبراني، يُستخدم بروتوكول ICAP للتخفيف من حدة التهديدات، وإنفاذ السياسات، والامتثال دون التأثير بشكل كبير على أداء الشبكة.

كيف يعمل ICAP

يعمل ICAP من خلال تمكين عميل ICAP وهو عادةً وكيل أو بوابة، من إرسال طلبات أو استجابات HTTP/HTTPS إلى خادم ICAP . يقوم الخادم بتحليل المحتوى أو تعديله وإعادته إلى العميل. تسمح دورة التفريغ هذه بفحص البرمجيات الخبيثة في الوقت الحقيقي، أو DLP، أو تطبيق السياسة بالقرب من حافة الشبكة.

ما هو دور خادم ICAP

يعالج خادم ICAP طلبات تكييف المحتوى من عملاء ICAP . ويقوم بتنفيذ مهام مثل فحص البرمجيات الخبيثة أو تعديل المحتوى أو فرض سياسات أمان البيانات، ثم يعيد المحتوى المعدل إلى العميل لتسليمه.

ما هو REQMOD مقابل RESPMOD في ICAP

يتم استخدام REQMOD (تعديل الطلب) عندما يقوم عميل ICAP بإرسال طلبات HTTP إلى الخادم لتكييفها، عادةً لتصفية عنوان URL أو تطبيق السياسة. يتضمن RESPMOD (تعديل الاستجابة) إرسال استجابات HTTP لفحصها أو تصفية المحتوى قبل تسليمها للمستخدم. كلاهما جزء من أساليب المعالجة الأساسية لـ ICAP.

ما هي فوائد استخدام ICAP

ICAP كفاءة الشبكة وأمنها من خلال السماح للأجهزة الطرفية بتفريغ المهام التي تستهلك موارد كثيرة مثل فحص البرامج الضارة و DLP. وهو يتيح تكييف المحتوى دون نسخه من الخوادم الأصلية، ويدعم التصفية المتقدمة، ويتكامل مع أدوات MFT والبروكسيات و WAFs.

ما هي تحديات ICAP الشائعة؟

تشمل التحديات مشكلات الاتصال بالشبكة، وتحميل ICAP الزائد، والأوامر غير المُعدة بشكل صحيح، وقيود التوافق، وأخطاء استكشاف الأخطاء وإصلاحها بسبب عدم كفاية التسجيل. حلول مراجعة قواعد جدار الحماية، وتحسين وضع الخادم، والتحقق من صحة التكوينات، وتمكين السجلات التفصيلية.

ما هي الأجهزة أو أدوات مع ICAP

ICAP مع أجهزة الأمان مثل خوادم البروكسي وموازنات الحمل ووحدات التحكم في الدخول وجدران الحماية لتطبيقات الويب (WAF) حلول نقل الملفات المُدارة (MFT). أدوات هذه أدوات ICAP المحتوى المضمن وتنفيذ السياسات.