يمكن للتهديدات الإلكترونية المتطورة أن تتفادى أدوات الأمان التقليدية أدوات التغير بسرعة تفوق قدرة أنظمة الكشف القائمة على التوقيعات ومصادر معلومات السمعة على التكيف. فالمهاجمون يقومون بشكل روتيني بتعديل أشكال البرامج الضارة، وتغيير المؤشرات الخبيثة، وإخفاء السلوكيات الخبيثة داخل ملفات تبدو شرعية.

وللكشف عن هذه التهديدات، تحتاج فرق الأمن إلى معلومات استخباراتية تربط بين مؤشرات متعددة، مثل مؤشرات السمعة، والآثار السلوكية، والعلاقات بين أنواع البرامج الضارة المختلفة.

يعالج Threat Intelligence الذي يعمل خلف MetaDefender هذا التحدي من خلال ربط بيانات السمعة، ومؤشرات الاختراق (IOCs) الناتجة عن بيئة الاختبار (sandbox)، والبحث عن أوجه التشابه بين التهديدات باستخدام التعلم الآلي. ويساعد ذلك فرق الأمن على كشف التهديدات من نوع «يوم الصفر» وتحديد العلاقات بين الأنماط والأنشطة الخبيثة المعروفة.

عند نشرها عبر MetaDefender for Core، تعمل هذه المعلومات الاستخباراتية مباشرةً داخل البيئات المحلية والبيئات المعزولة شبكياً. يمكن للمؤسسات تحليل الملفات المشبوهة باستخدام التحليل الديناميكي القائم على المحاكاة، مع إثراء النتائج بمعلومات استخباراتية مترابطة حول التهديدات للمساعدة في تحديد التهديدات المراوغة والتي لم يسبق رصدها من قبل.

لماذا Threat Intelligence التي تعتمد على السمعة وحدها Threat Intelligence قصور

تعتمد منصات استخبارات التهديدات التقليدية على مؤشرات السمعة مثل التجزئات الرقمية للملفات وعناوين IP والنطاقات وعناوين URL. ويمكن أن تساعد هذه المؤشرات في تحديد التهديدات المعروفة، لكنها توفر سياقًا محدودًا عندما يقوم المهاجمون بتعديل البرامج الضارة أو تغيير المؤشرات الخبيثة مثل النطاقات أو عناوين IP.

محدودية Threat Intelligence المتعلقة Threat Intelligence القائمة على السمعة

| محدودية المعلومات الاستخباراتية القائمة على السمعة | التأثير على فرق الأمن |

|---|---|

| المؤشرات القائمة على التجزئة تتغير بسهولة | يمكن للملفات الضارة أن تتجاوز آلية الكشف القائمة على السمعة عند تغير المؤشرات |

| تفتقر المؤشرات إلى السياق السلوكي | لا يستطيع المحللون معرفة كيفية عمل الملف أثناء التنفيذ |

| تظهر المؤشرات بشكل منفصل | من الصعب تحديد ما إذا كانت هناك أنشطة خبيثة ذات صلة |

| مصادر المعلومات الاستخباراتية متفرقة | يجب على المحللين التنقل بين أدوات حقيق في التهديدات |

يعالج Threat Intelligence هذه المحدودية من خلال ربط أنواع متعددة من المعلومات الاستخباراتية. فبدلاً من الاعتماد فقط على المؤشرات الثابتة، يجمع المحرك بين بيانات السمعة والآثار السلوكية المستخرجة من التحليل الديناميكي والبحث عن أوجه التشابه بين التهديدات عبر العينات ذات الصلة.

يتيح هذا النهج لفرق الأمن تجاوز المؤشرات المنعزلة وكشف الأنماط التي تحدد متغيرات البرامج الضارة التي لم يسبق رؤيتها، وذلك من خلال ربطها بالأنماط الخبيثة المعروفة.

كيف يقوم Threat Intelligence بربط المؤشرات

من خلال تحليل كل من المؤشرات الثابتة والآثار السلوكية، يمكن للنظام الكشف عن العلاقات بين الملفات الخبيثة والمؤشرات ذات الصلة والأنشطة الخبيثة المعروفة. يعمل Threat Intelligence كجزء من مسار كشف هجمات «اليوم صفر» مكون من أربع طبقات، والذي يقوم بتحليل الملفات التي تدخل إلى البيئة. تساهم كل طبقة بنوع مختلف من المعلومات الاستخباراتية التي تعزز الحكم النهائي.

1. سمعة التهديد

تقوم المرحلة الأولى بتقييم الملفات ومؤشرات التهديد (IOCs) المرتبطة بها مقارنةً بمؤشرات استخبارات التهديدات العالمية. ويتم مقارنة الملفات وعناوين URL والنطاقات وعناوين IP بمؤشرات الخطر المعروفة من أجل التعرف بسرعة على التهديدات التي تمت رصدها سابقًا.

2. التحليل الديناميكي

عندما يتعذر تصنيف الملفات من خلال فحوصات السمعة وحدها، يتم تنفيذها ضمن بيئة تحليل ديناميكي قائمة على المحاكاة. وتُنتج هذه المرحلة أدلة سلوكية مثل الملفات التي تم إسقاطها، وتغييرات السجل، وسلاسل التنفيذ، وعمليات الاستدعاء الشبكية، والتي تكشف عن كيفية تصرف الملف أثناء التنفيذ.

3. تقييم درجة الخطر

يتم ربط الأنماط السلوكية المستخلصة من التحليل الديناميكي بمؤشرات السمعة لتقييم الأنشطة المشبوهة.

4. البحث عن التماثل في التهديدات

تستخدم المرحلة الأخيرة تقنية البحث عن أوجه التشابه بين التهديدات القائمة على التعلم الآلي للكشف عن أوجه التشابه الهيكلية والسلوكية بين العينات. وهذا يتيح للمحرك التعرف على الملفات التي لم يسبق رؤيتها من قبل من خلال ربطها بالأنماط الخبيثة المعروفة.

تعمل هذه الوظائف الاستخباراتية مجتمعةً على تحويل المؤشرات المنفصلة إلى معلومات استخباراتية مترابطة حول التهديدات. وتتمتع فرق الأمن برؤية أعمق حول سلوك الملفات، وعلاقتها بالهجمات المعروفة، وما إذا كانت تمثل نسخة جديدة من تهديد موجود بالفعل.

Threat Intelligence لـ MetaDefender Core

عند نشره عبر MetaDefender for Core، يعمل Threat Intelligence مباشرةً داخل بيئات الأمان المحلية. وهذا يتيح للمؤسسات تحليل الملفات المشبوهة دون إرسال البيانات إلى الخدمات خارجية، وهو أمر بالغ الأهمية بالنسبة للبيئات الخاضعة للتنظيم أو المعزولة شبكياً.

يعمل المحرك جنبًا إلى جنب مع قدرات التحليل الديناميكي القائمة على المحاكاة في MetaDefender . يتم تنفيذ الملفات التي تدخل إلى البيئة ضمن بيئة تحليل خاضعة للرقابة، حيث يراقب النظام سلوك الملف ويستخرج مؤشرات التهديد (IOCs).

ثم يقوم Threat Intelligence بربط هذه المؤشرات السلوكية ببعضها البعض. توفر مؤشرات السمعة سياقًا حول المؤشرات الخبيثة المعروفة، بينما تكشف المؤشرات الناتجة عن بيئة الاختبار (الساندبوكس) عن سلوك الملف أثناء التنفيذ. ويقوم البحث عن تشابه التهديدات بمقارنة الخصائص السلوكية والهيكلية للملفات مع العينات التي تم تحليلها مسبقًا.

إشارات الاستخبارات التي يستخدمها Threat Intelligence

| إشارة استخباراتية | المصدر | ما يكشفه ذلك |

|---|---|---|

| مؤشرات السمعة | نظام تقييم سمعة التهديدات | المؤشرات المعروفة للأنشطة الخبيثة |

| الآثار السلوكية | التحليل الديناميكي | كيف يتصرف الملف أثناء التنفيذ |

| الخصائص الهيكلية | فحص الملفات | هيكل ملف مشبوه أو طريقة تعبئة مشبوهة |

| البحث عن أوجه التشابه بين التهديدات | تحليل التشابه باستخدام التعلم الآلي | أوجه التشابه الهيكلية والسلوكية بين الملفات التي تم تحليلها |

نظرًا لأن المحرك يعمل في نفس بيئةCore MetaDefender Core يمكن للمؤسسات دمج هذا التحليل مباشرةً في مسارات معالجة الملفات الحالية. ويمكن تحليل الملفات المشبوهة التي يتم إرسالها عبر بوابات البريد الإلكتروني أو منصات نقل الملفات أو عمليات فحص التخزين أو نقاط الفحص الأخرى، ومقارنتها بمعلومات استخباراتية عن التهديدات قبل وصولها إلى الأنظمة الداخلية.

تدمج هذه البنية التحليل السلوكي ومعلومات التهديدات مباشرةً فيCore MetaDefender Core . ونتيجة لذلك، يمكن للمؤسسات الكشف عن التهديدات المراوغة مع الحفاظ على السيطرة الكاملة على البيانات الحساسة.

التحديات الأمنية وكيفية تعامل Threat Intelligence معها

غالبًا ما تعتمد فرق الأمن على أدوات منفصلة أدوات التهديدات، وتحليل سلوك البرامج الضارة، والتحقيق في الهجمات ذات الصلة. ويؤدي هذا التجزؤ إلى إبطاء عمليات التحقيق ويجعل من الصعب ربط المؤشرات عبر المراحل المختلفة للهجوم.

يعالج Threat Intelligence هذه التحديات من خلال ربط مؤشرات السمعة، والآثار السلوكية، والعينات ذات الصلة ضمن مسار استخباراتي موحد.

سياق محدود مستمد من بيانات السمعة

عندما يقوم المهاجمون بتعديل أنواع البرامج الضارة، قد لا تكفي مؤشرات السمعة وحدها للكشف عن التهديد الحقيقي. ومن خلال ربط العناصر السلوكية المستخرجة أثناء التحليل الديناميكي بمؤشرات السمعة والبحث عن أوجه التشابه بين التهديدات، يوفر Threat Intelligence سياقًا أعمق لتقييم الملفات المشبوهة وتحديد أنواع البرامج الضارة التي لم يسبق رؤيتها من قبل.

صوامع التحقيق

في العديد من البيئات، يتم تنفيذ تحليل بيئة الاختبار، والبحث عن السمعة، والبحث عن أوجه التشابه بين التهديدات، عبر أدوات منفصلة. ويضطر المحللون إلى التنقل بين الأنظمة لتحديد ما إذا كان الملف المشبوه جزءًا من هجوم أوسع نطاقًا.

يقوم Threat Intelligence بربط مؤشرات الاختراق (IOCs) هذه تلقائيًا، مما يتيح للمحللين الاطلاع على الآثار السلوكية والمؤشرات ذات الصلة والملفات التي تم تحليلها ضمن عملية تحقيق واحدة. ويؤدي ذلك إلى تقليل وقت التحقيق ويساعد المحللين على تحديد ما إذا كان الملف مرتبطًا بنشاط ضار معروف أم أنه يمثل تهديدًا جديدًا.

الرؤية في البيئات المقيدة أو المعزولة

لا يمكن للعديد من المؤسسات التي تدير بنى تحتية حيوية الاعتماد على تحليل التهديدات القائم على السحابة. Core MetaDefender for Core Threat Intelligence العمل مباشرةً داخل البيئات المحلية، مما يسمح بتحليل الملفات المشبوهة دون الحاجة إلى اتصال خارجي.

مؤشرات الاختراق عالية الدقة

يُنتج التحليل الديناميكي أدلة سلوكية مثل الملفات التي تم إسقاطها، وعمليات الاستدعاء الشبكية، وتعديلات السجل، وسلاسل التنفيذ. وعند ربط هذه الأدلة بمؤشرات السمعة والبحث عن أوجه التشابه بين التهديدات، فإنها توفر مؤشرات التورط (IOCs) عالية الدقة التي تدعم إجراء التحقيقات والاستجابة بشكل أسرع.

مكانة Threat Intelligence ضمنCore في MetaDefender

في العديد من المؤسسات، تدخل الملفات المشبوهة إلى البيئة عبر قنوات متعددة، مثل مرفقات البريد الإلكتروني، وعمليات نقل الملفات، وعمليات التحميل، والوسائط القابلة للإزالة. وتحتاج فرق الأمن إلى وسيلة لتحليل هذه الملفات دون تعطيل سير العمل المعتاد أو تعريض البيانات الحساسة للخطر من خلال الأنظمة الخارجية.

عند نشره عبر MetaDefender for Core يصبح Threat Intelligence جزءًا من مسار فحص الملفات داخل MetaDefender Core. ويمكن تحليل الملفات المشبوهة أثناء مرورها عبر ضوابط الأمان الحالية، مما يتيح للمؤسسات تحديد التهديدات قبل وصول الملفات إلى الأنظمة الداخلية.

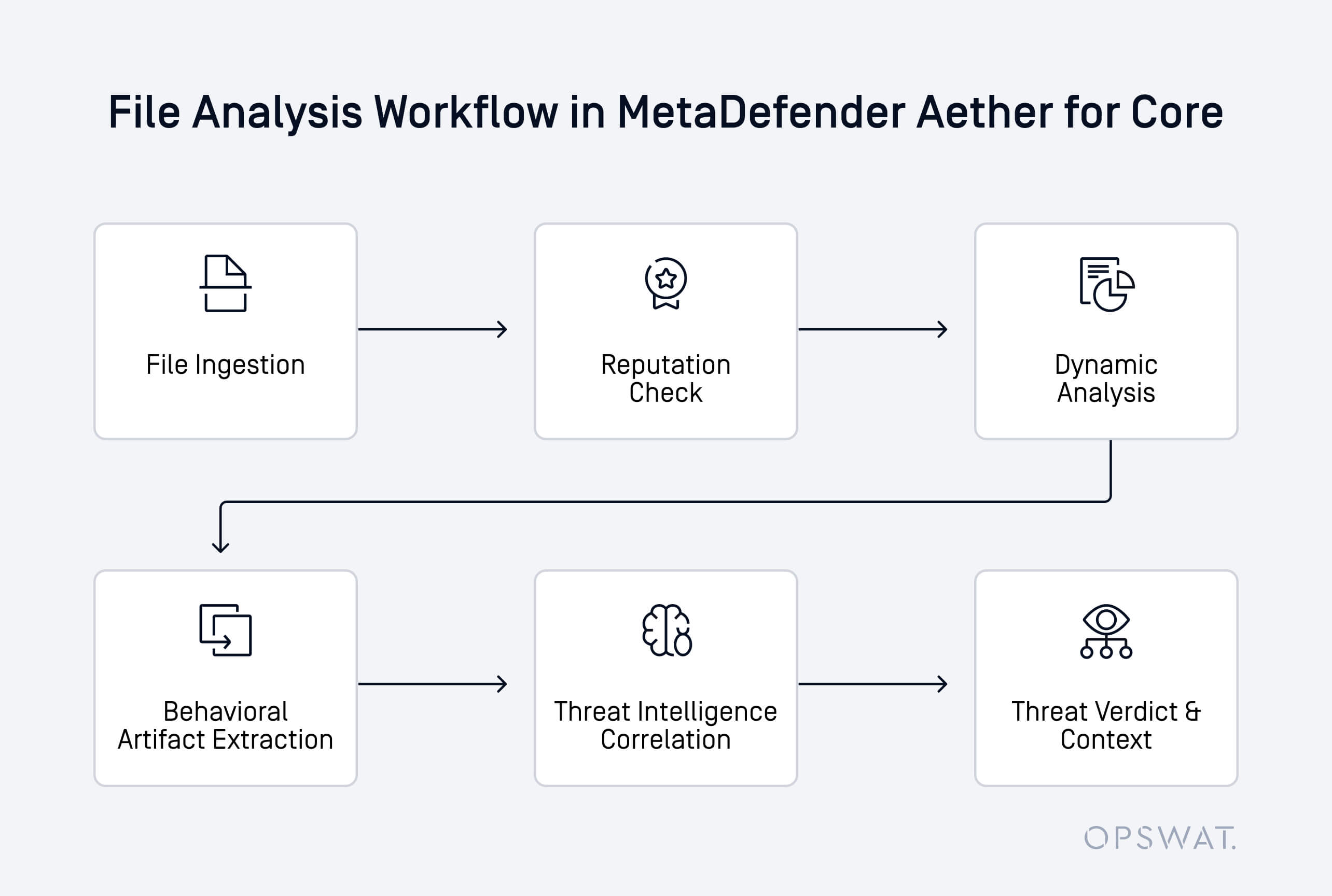

فيCore ، تتبع عملية التحليل عادةً تسلسلاً منظماً:

- يدخل الملف إلى البيئة عبر مسار نقل المحتوى، مثل البريد الإلكتروني أو التحميل أو نقل الملفات

- تقوم عمليات الفحص الثابت والتحقق من السمعة بتقييم ما إذا كان الملف يتطابق مع التهديدات المعروفة

- يتم تنفيذ الملفات المشبوهة أو غير المعروفة في بيئة تحليل ديناميكي قائمة على المحاكاة

- يتم استخراج الآثار السلوكية مثل الملفات المحذوفة، وتغييرات السجل، وسلاسل التنفيذ، وعمليات الاستدعاء الشبكية

- يقوم Threat Intelligence بربط هذه العناصر ببيانات السمعة وبالبحث عن أوجه التشابه بين التهديدات

- يقدم النظام تقييمًا نهائيًا مدعومًا بالذكاء السياقي الذي يساعد المحللين على فهم المخاطر

نظرًا لأن المحرك يعمل مباشرةً داخلCore يمكن للمؤسسات تطبيق هذه المعلومات الاستخباراتية عبر نقاط فحص متعددة. ويمكن للملفات التي تدخل عبر بوابات البريد الإلكتروني وأنظمة نقل الملفات ومنصات التخزين وسير عمل المحتوى الأخرى أن تستفيد جميعها من نفس التحليل المترابط.

يتيح هذا التكامل لفرق الأمن تطبيق معلومات الاستخبارات المتعلقة بالتهديدات القائمة على السلوك مباشرةً ضمن سير العمل التشغيلي، مما يساعدها على اكتشاف الملفات المشبوهة في وقت مبكر مع الحفاظ على اتساق عمليات الفحص في جميع أنحاء البيئة.

لماذا Threat Intelligence التي تركز على السلوك أمرًا بالغ الأهمية للكشف عن هجمات "اليوم صفر"

نادراً ما تعتمد البرامج الضارة على مؤشر ثابت واحد. ونتيجة لذلك، تحتاج فرق الأمن إلى معلومات استخباراتية تركز على السلوك والعلاقات بين الهجمات بدلاً من المؤشرات المنفصلة.

تتصدى معلومات التهديدات التي تركز على السلوك لهذا التحدي من خلال ربط مؤشرات متعددة تكشف عن كيفية تصرف الملفات الضارة. وبدلاً من الاعتماد فقط على بيانات السمعة، يقوم Threat Intelligence بتحليل سلوك التنفيذ ومؤشرات الامتلاك والسيطرة (IOCs) ذات الصلة، بالإضافة إلى أوجه التشابه بين الملفات التي يتم تحليلها، للمساعدة في تقييم مدى شكوكها.

يحسّن هذا النهج عملية الكشف من خلال:

- تحديد التهديدات التي لم يسبق رؤيتها من قبل من خلال تحليل المؤشرات السلوكية

- الكشف عن العلاقات بين أنواع البرامج الضارة التي تشترك في أنماط تنفيذ متشابهة

- ربط الملفات المشبوهة بالأنشطة الخبيثة ذات الصلة ومؤشرات التهديد المرتبطة بها

- توفير معلومات سياقية تساعد المحللين على فهم الغرض من الملف

في إطار MetaDefender Core تعمل هذه القدرات جنبًا إلى جنب مع التحليل الديناميكي القائم على المحاكاة. تعمل بيئة الحماية (sandbox) على كشف السلوكيات الخفية، بينما يقوم Threat Intelligence بربط النتائج المستخلصة بمؤشرات السمعة والعينات التي تم تحليلها سابقًا.

من خلال الجمع بين هذه المؤشرات السلوكية، يمكن للمؤسسات الكشف عن البرامج الضارة من نوع «صفر يوم» التي كانت ستتجنب، لولا ذلك، أنظمة الكشف القائمة على التوقيعات أو قنوات معلومات السمعة. وهذا يتيح لفرق الأمن تحديد التهديدات غير المعروفة سابقًا في وقت أبكر والاستجابة لها قبل أن تنتشر الهجمات عبر البيئة.

اكتشاف التهديدات المجهولة بسرعة أكبر بفضل Threat Intelligence القائمة على السلوك

عند نشره عبر MetaDefender for Core يعمل Threat Intelligence مباشرةً داخل بيئة المؤسسة. ويمكن لفرق الأمن تحليل الملفات المشبوهة باستخدام التحليل الديناميكي القائم على المحاكاة، مع ربط النتائج بمعلومات التهديدات للكشف عن الملفات التي لم يُكتشف وجودها من قبل والأنشطة الخبيثة المرتبطة بها.

من خلال دمج ربط معلومات التهديدات مباشرةً فيCore MetaDefender Core يمكن للمؤسسات تحليل الملفات في مرحلة مبكرة من عملية الفحص والحصول على رؤية أوضح للأنشطة المشبوهة قبل وصول التهديدات إلى الأنظمة الداخلية.

عزز استراتيجيتك للكشف عن الثغرات الأمنية في يومها الأول باستخدام معلومات استخباراتية عن التهديدات تستند إلى السلوك. تواصل مع خبرائنا لتتعرف على كيفية قيام Threat Intelligence بتحسين عملية الكشف عبر جميعCore MetaDefender Core .