واقع "اليوم صفر"

لم تعد التهديدات التي تستغل الثغرات الأمنية في يومها الأول حالات استثنائية. بل أصبحت الآن السلاح المفضل للمهاجمين المعاصرين.

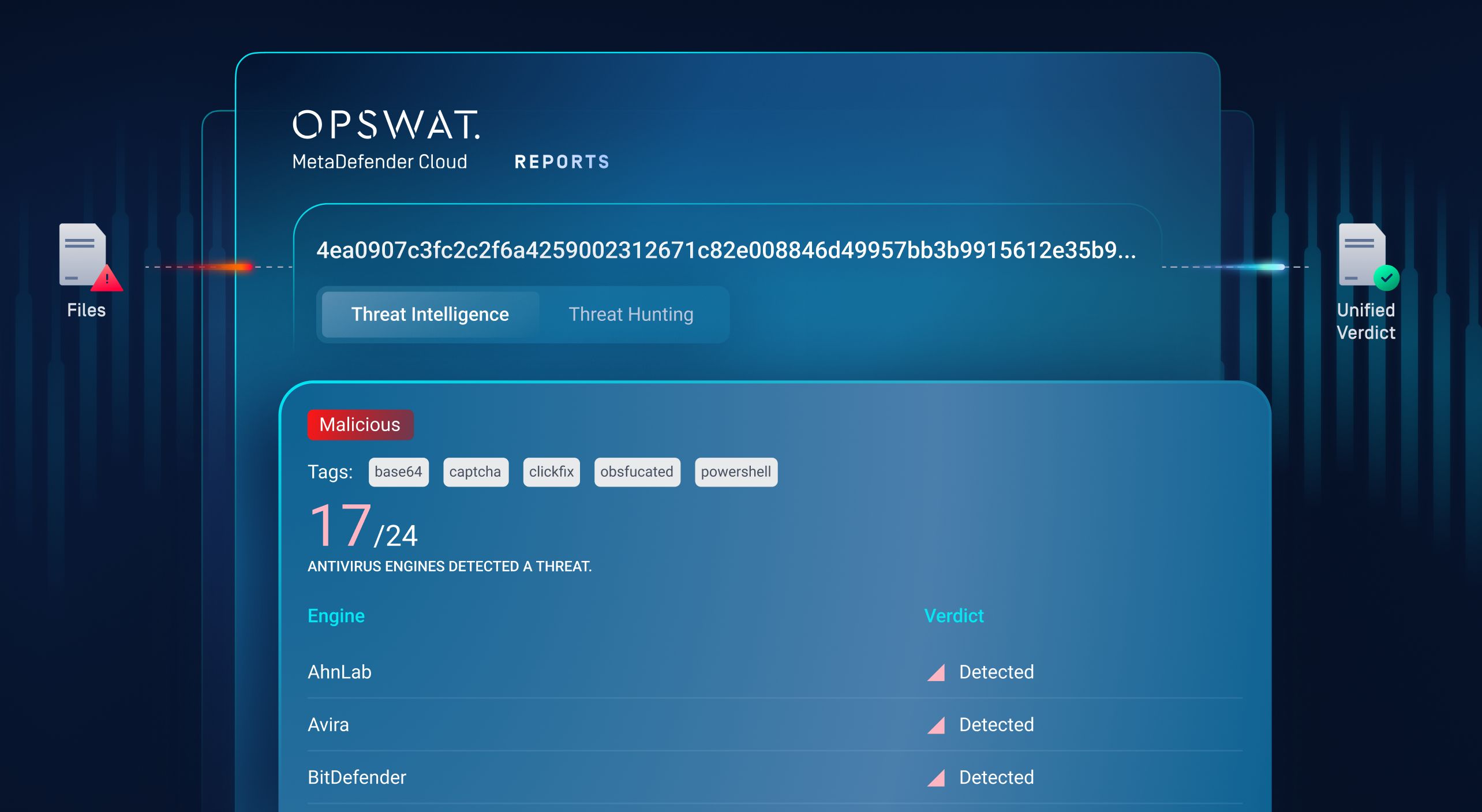

وفقًا OPSWAT ارتفعت درجة تعقيد البرامج الضارة بنسبة 127 في المائة خلال العام الماضي، وتبين لاحقًا أن واحدًا من كل أربعة عشر ملفًا تم تصنيفه في البداية على أنه آمن من قبل مصادر التقييم، كان في الواقع ضارًا. وقد صُممت هذه التهديدات للتحايل على عمليات الفحص الثابتة، وتأخير التنفيذ، وتجاوز بصمات صناديق الحماية، والاندماج في سير العمل الشرعي.

وفي الوقت نفسه، تواجه المؤسسات معضلة مستعصية:

- إبطاء تدفق الملفات لإجراء فحص أكثر دقة

- أو الحفاظ على السرعة والتعايش مع النقاط العمياء

غالبًا ما يتعذر تنظيف أو تعديل الملفات القابلة للتنفيذ وملفات التصحيح والبرامج النصية والأرشيفات والوثائق الخاضعة للرقابة. وهذا يترك ثغرة أمنية متزايدة حيث أدوات التقليدية.

تم تصميم MetaDefender لسد هذه الفجوة.

تعد هذه المدونة متابعة متعمقةلإعلان إطلاقMetaDefender . وهي تشرح أهمية الكشف الموحد عن هجمات "اليوم صفر" على مستوى الحدود الخارجية للشبكة، وكيف يعالجMetaDefender "هرم الألم" برمته، وكيف OPSWAT هذه الإمكانية من خلال أربعة منتجات متكاملة بشكل وثيق، صُمم كل منها لتلبية واقع تشغيلي محدد، ولكن جميعها مدعومة بنفس مسار الكشف المكون من أربع طبقات.

شاهد فيديو "نظرة عامة علىMetaDefender " أدناه لتكوين فهم أعمق بسرعة:

يقدم هذا الفيديو القصير التحديات الرئيسية التي يعالجها MetaDefender وكيف يوقف التهديدات من نوع "صفر يوم" والتهديدات المراوغة قبل دخولها إلى البيئة، دون إبطاء تدفق الملفات أو إثقال كاهل فرق مركز العمليات الأمنية (SOC).

لماذا يجب نقل الكشف عن الثغرات الأمنية في يومها الأول إلى محيط الشبكة

الحدود الخارجية هي المكان الوحيد الذي يمر به كل ملف.

تتلاقى مرفقات البريد الإلكتروني، وتحديثات البرامج، وعناصر سلسلة التوريد، والوسائط القابلة للإزالة، وعمليات نقل الملفات، وعمليات التحميل إلى السحابة، والتبادلات عبر النطاقات، قبل أن تصل الملفات إلى المستخدمين أو الأنظمة. وبمجرد أن يتم تنفيذ ملف ضار داخليًا، تتضاعف تكاليف الاستجابة.

ومع ذلك، فقد صُممت أنظمة الحماية التقليدية للكشف عما هو معروف بالفعل. هجمات فورية»، بحكم تعريفها، تستغل ما لم يتعرف عليه المدافعون بعد — مثل عائلات البرامج الضارة الجديدة، وبرامج التحميل المعدلة، وتقنيات «الاستفادة من الموارد المتاحة»، والبنى التحتية التي تتغير بوتيرة أسرع من قدرة قنوات معلومات السمعة على التحديث.

وفي الوقت نفسه، تلاحظ المؤسسات ما يلي:

- النمو الهائل في نواقل الهجمات القائمة على الملفات (المستندات، برامج التثبيت، البرامج النصية، الملفات المضغوطة)

- الضغوط التنظيمية التي تستلزم إجراء تحليل ديناميكي للبرامج الضارة

- الإرهاق الناتج عن استخدام عدد مفرط من أدوات اتساق الأحكام

- البيئات Cloud والمختلطة والمعزولة التي لا يمكنها الاعتماد على نموذج نشر واحد

هذا هو الأساس الذي تقوم عليه حلول OPSWAT للكشف عن الثغرات الأمنية في يومها الأول.

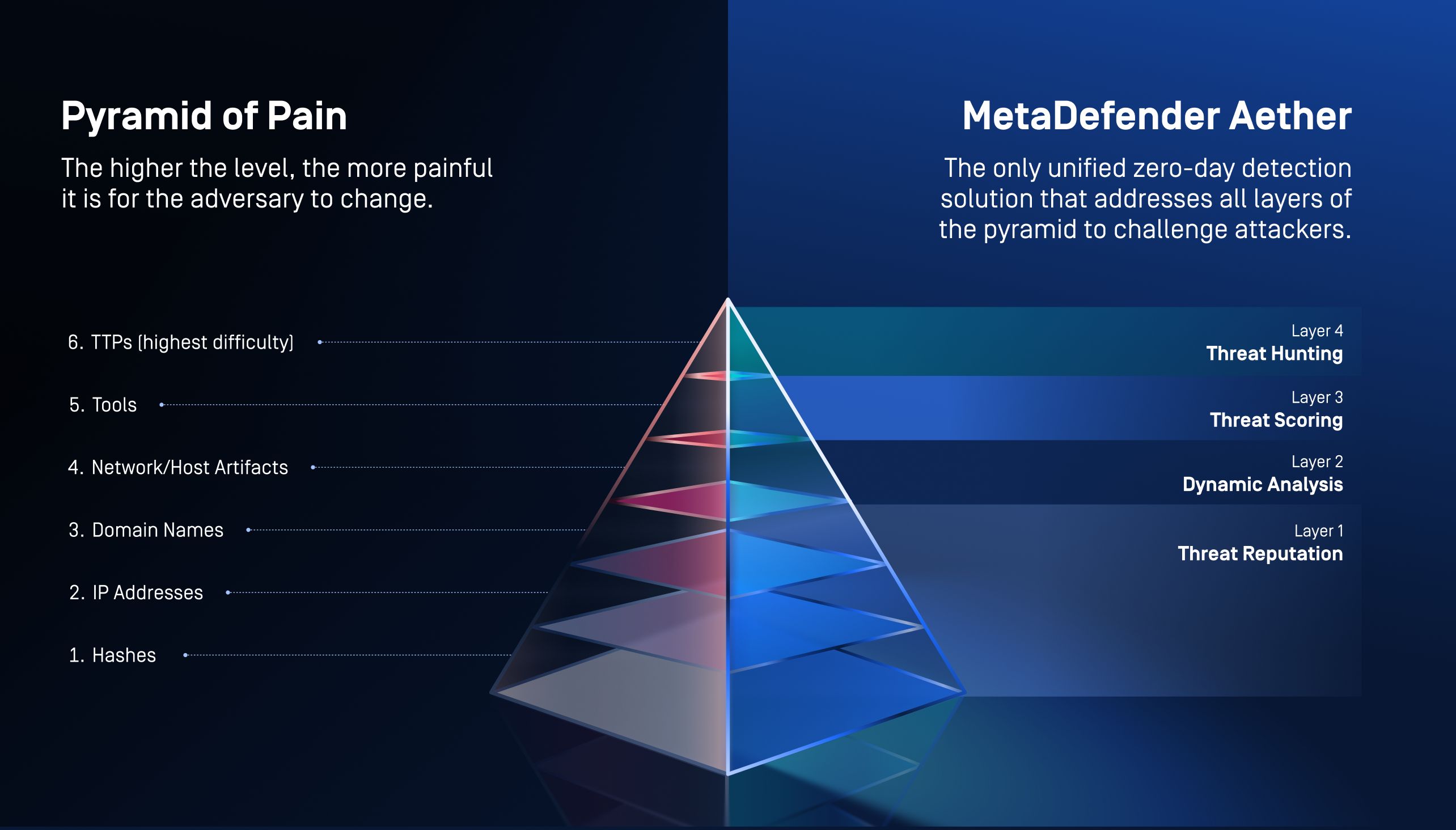

الحل الوحيد لمعالجة "هرم الألم" بأكمله

أدوات معظم أدوات الأمان في القاعدة السفلية من «هرم الألم» — مثل التجزئة (hashes) نظام منع التطفل(CAPTCHA) والنطاقات. فهذه العناصر يسهل على المهاجمين تغييرها، كما أن استبدالها لا يكلف الكثير.

يختلف MetaDefender عن غيره. فقد صُمم لتطبيق ضغط متصاعد على كل مستوى من مستويات الهرم، مما يجبر المهاجمين على إعادة تصميم عملياتهم باستمرار.

ربطMetaDefender بـ«هرم الألم»

| الأهداف | النتيجة | |

|---|---|---|

الطبقة 1 سمعة التهديد | التجزئة، نظام منع التطفل النطاقات يبدأ MetaDefender بإجراء فحوصات لسمعة التهديدات في الوقت الفعلي وفي وضع عدم الاتصال. تعمل هذه الطبقة على حجب البرامج الضارة المعروفة، والبنية التحتية لعمليات التصيد الاحتيالي، ومؤشرات التهديدات المعاد استخدامها على الفور. |

|

الطبقة الثانية التحليل الديناميكي [المحاكاة] | الآثار أدوات يتم تنفيذ الملفات المجهولة والمشبوهة في بيئة قائمة على المحاكاة تتجاوز آليات مكافحة المحاكاة الافتراضية (anti-VM) وتفادي التوقيت. ويكشف ذلك عن سلاسل المحمّلات، والحمولات الموجودة في الذاكرة فقط، والملفات التي تم إسقاطها، وتغييرات السجل، وعمليات الاستدعاء الشبكية. |

|

الطبقة 3 تسجيل التهديدات | أدوات يتم ربط المؤشرات السلوكية وتقييمها باستخدام مئات الإشارات الخبيثة المتوافقة مع نموذج MITRE ATT&CK. وهذا يساعد على تحديد أولويات المخاطر الحقيقية وتقليل التشويش الذي يواجه المحللين. |

|

الطبقة 4 البحث عن التهديدات [البحث عن أوجه التشابه] | TTPs يُربط البحث عن أوجه التشابه باستخدام التعلم الآلي بين المتغيرات والمجموعات والبنية التحتية عبر العينات. وحتى عندما تتغير العناصر المصطنعة، تظل الحملات مكشوفة. |

|

تشكل هذه الطبقات مجتمعةً من MetaDefender الحل الموحد الوحيد للكشف عن هجمات «اليوم صفر» المصمم لمعالجة «هرم الألم» برمته.

النتيجة الإجمالية: تعمل "Aether" على زيادة تكلفة المهاجم إلى أقصى حد من خلال معالجة "هرم الألم" بأكمله.

ما الذي يميزMetaDefender

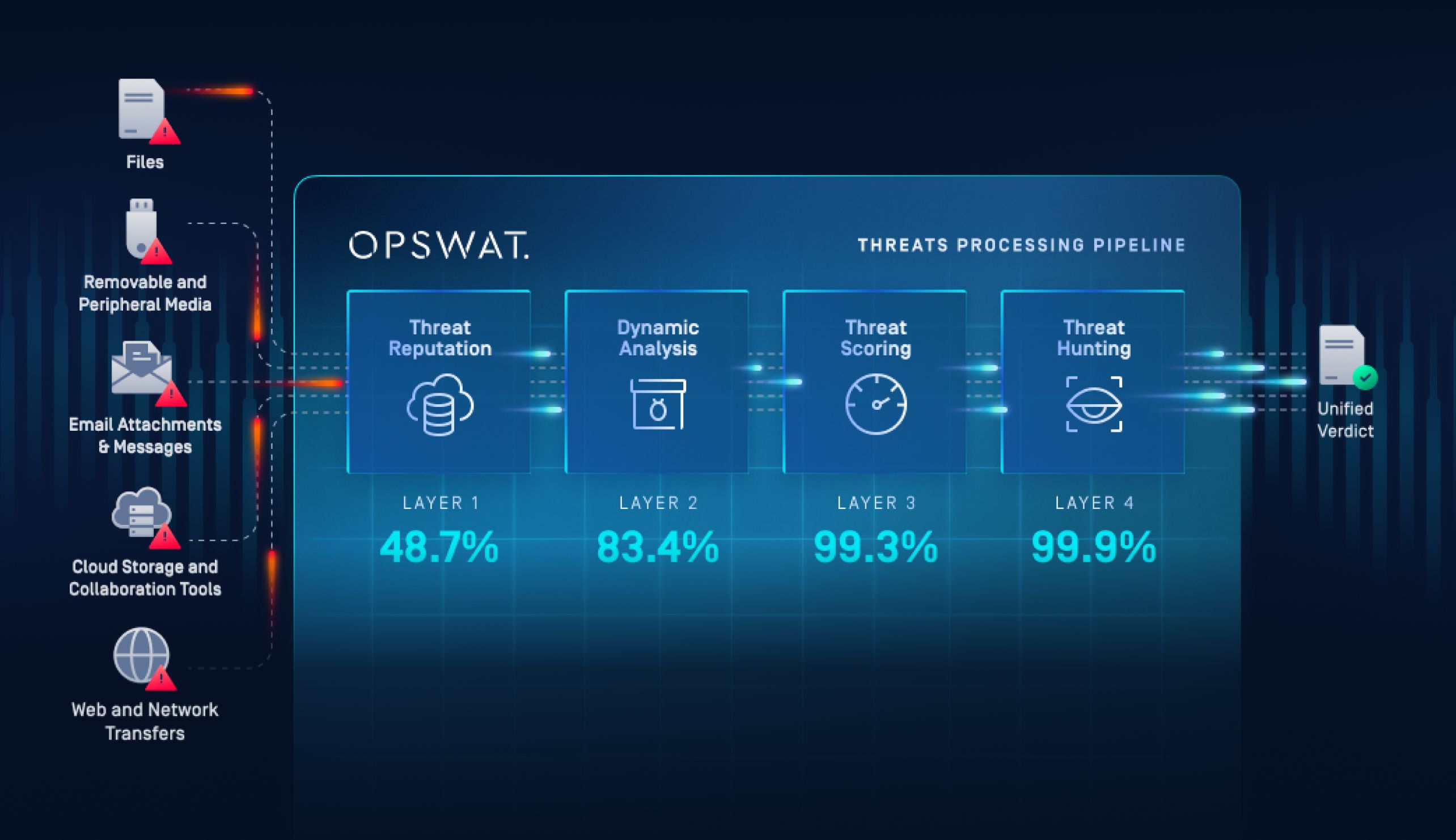

MetaDefender هو الحل الموحد OPSWATللكشف عن هجمات "اليوم صفر"، والذي يجمع بين أربع طبقات للكشف في مسار واحد قائم على التعلم الذاتي:

سمعة التهديدات في الطبقة الأولى

الإجابة على السؤال:هل من المعروف أن هذا الملف ضار؟

تقوم ميزة "سمعة التهديدات" بفحص الملفات وعناوين URL نظام منع التطفل والنطاقات، مقارنةً بمعلومات استخباراتية عالمية يتم تحديثها باستمرار، من أجل التعرف الفوري على التهديدات المعروفة. تعمل هذه الطبقة على إيقاف برامج الضارة الشائعة وحالات التصيد الاحتيالي في مرحلة مبكرة، مما يجبر المهاجمين على تغيير بنيتهم التحتية باستمرار وإعادة استخدام مؤشراتهم بشكل أقل فعالية.

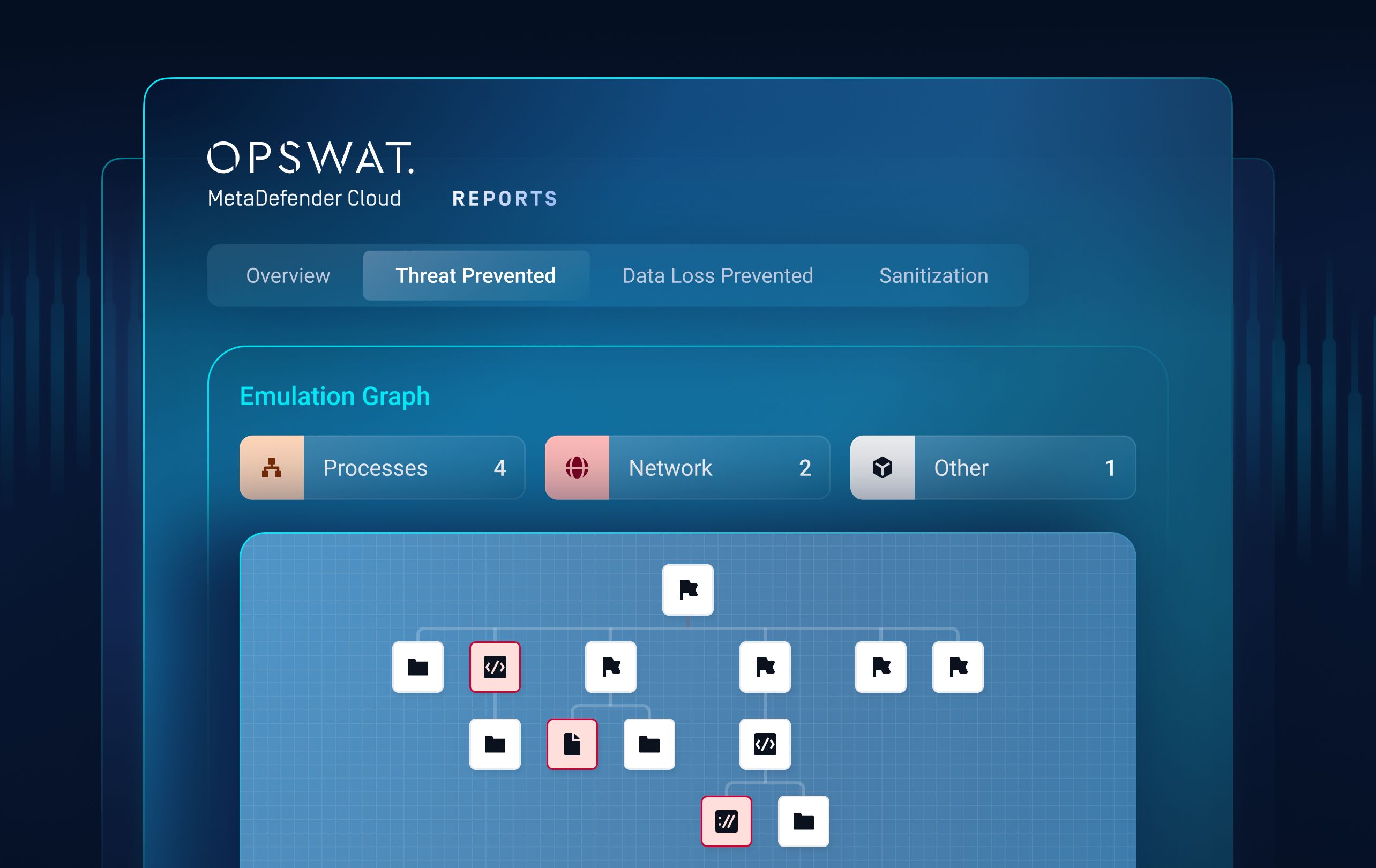

التحليل الديناميكي للطبقة الثانية عبر المحاكاة

الإجابة على السؤال:هل يُظهر الملف سلوكًا غير معروف أو غامضًا؟

يقوم التحليل الديناميكي بتنفيذ الملفات المشبوهة في بيئة قائمة على المحاكاة تتجاوز أساليب التحايل على بيئات الحماية (sandbox) والحيل الزمنية. كما يكشف عن السلوكيات الخفية مثل سلاسل برامج التحميل، والحمولات التي تعمل في الذاكرة فقط، والتنفيذ متعدد المراحل، وهي أمور غالبًا ما يفوتها التحليل الثابت وبيئات الحماية القائمة على الآلات الافتراضية.

تقييم مخاطر الطبقة الثالثة

الإجابة على السؤال:ما هو مستوى الخطر الفعلي الذي تشكله تهديدات "اليوم صفر"؟

يعمل نظام تقييم المخاطر على ربط المؤشرات السلوكية وسياق السمعة وإشارات الكشف من أجل تحديد درجة مخاطر تستند إلى مستوى الثقة. ويؤدي ذلك إلى إعطاء الأولوية للتهديدات الحقيقية، والحد من إرهاق التنبيهات، وتمكين فرق مركز عمليات الأمن (SOC) من التركيز على ما يتطلب اتخاذ إجراء فوري.

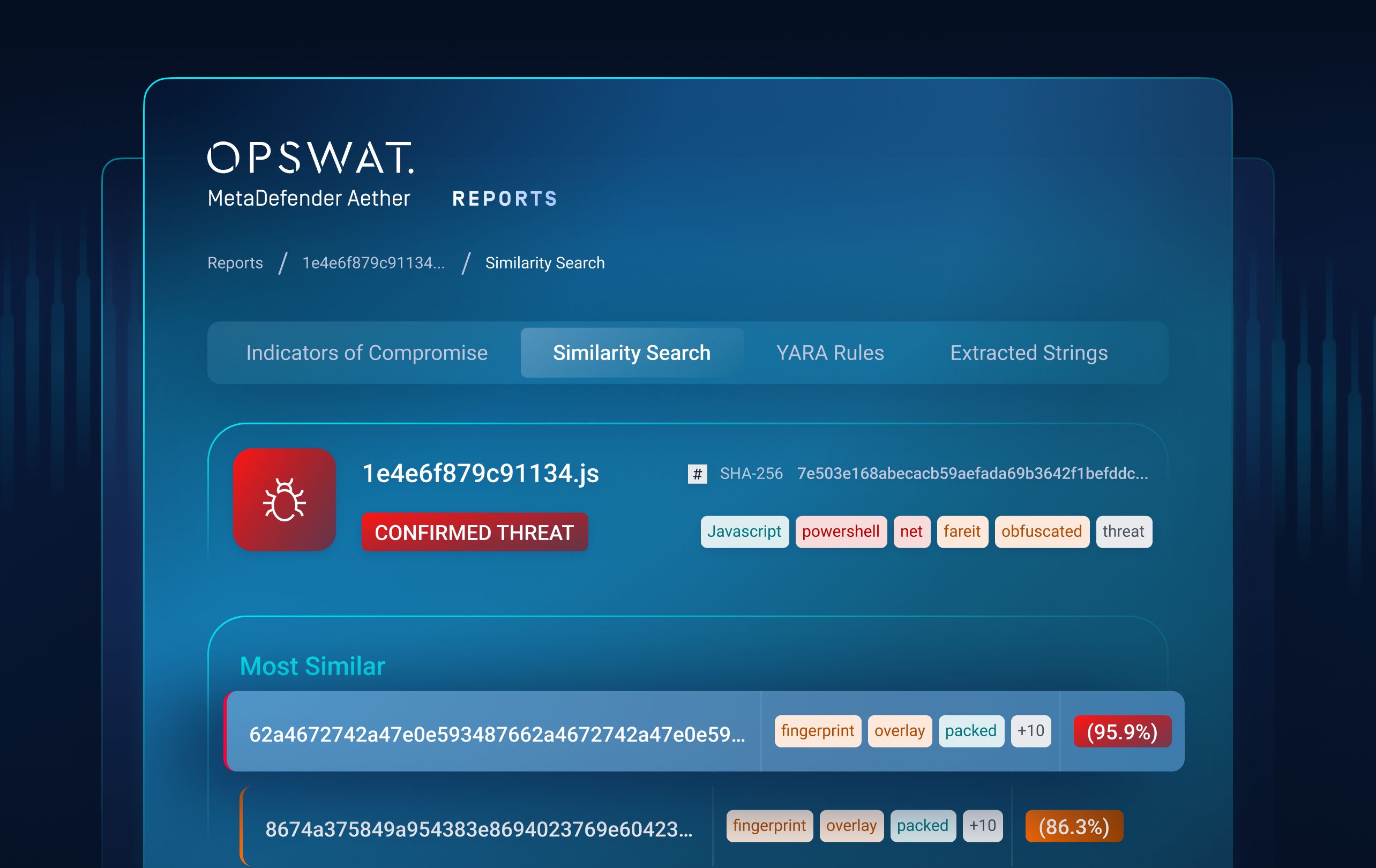

البحث عن التهديدات في الطبقة الرابعة باستخدام البحث عن التشابه القائم على التعلم الآلي

الإجابة على السؤال: هلترتبط تهديدات "اليوم صفر" بحملات البرمجيات الخبيثة الأوسع نطاقاً؟

يستخدم "Threat Hunting" البحث عن أوجه التشابه القائم على التعلم الآلي لربط العينات المجهولة بعائلات البرامج الضارة المعروفة ومتغيراتها والبنية التحتية الخاصة بها. ويتيح ذلك رؤية شاملة على مستوى الحملات ويكشف التهديدات حتى عندما يغير المهاجمون الحمولات أو أدوات أو المؤشرات.

بدلاً من استخدام أدوات متعددة وأحكام متضاربة، يقدمMetaDefender نتيجة واحدة موثوقة — على نطاق واسع، وعلى مستوى محيط الشبكة.

المنتجات الأربعة التي تدعم نظام الكشف الموحد عن الثغرات الأمنية في يوم الصفر

يتم تقديم MetaDefender من خلال أربعة عروض متكاملة بشكل وثيق. يعالج كل منها تحديًا تشغيليًا محددًا، مع إعادة تزويد مسار الكشف نفسه بالمعلومات الاستخباراتية.

MetaDefender (نسخة مستقلة)

للمسؤولين عن الأمن (SOC) ومطاردو التهديدات الذين يحتاجون إلى رؤية شاملة وتحكم دقيق

التحدي

غالبًا ما تعتمد فرق الأمن على بيئات اختبار معزولة تتسم بالبطء، ويمكن اكتشافها من خلال الأجهزة الافتراضية، كما أنها منفصلة عن معلومات الاستخبارات المتعلقة بالتهديدات. وتتطلب عمليات التحقيق التنقل يدويًا بين أدوات.

ما تقدمه شركة Aether

- التحليل الديناميكي القائم على المحاكاة الذي يتجاوز آليات التهرب من حاويات الحماية

- تقييم درجة الخطر والبحث عن أوجه التشابه مدمجان مباشرةً في "الverdict"

- تقارير سلوكية شاملة واستخراج مؤشرات التلاعب

التحول

تحصل المؤسسات علىأفضل نتائج تحليل الملفات في فئتها، وتصنيف أسرع، ورؤى على مستوى الحملات — دون المساس بالإنتاجية.

من المستفيد

محللو SOC، ومحللو البرامج الضارة، ومكتشفو التهديدات، وفرق استجابة الحوادث والأمن السيبراني.

MetaDefender Cloud

للبيئات السحابية الأصلية وبيئات DevSecOps وبيئات المعالجة ذات الحجم الكبير

- تعرف على المزيد حولMetaDefender for Cloud هنا.

- قم بتنزيل ملخص الحل هنا.

التحدي

لا تتوافق بيئات الاختبار التقليدية مع سير العمل في السحابة، كما أنها تسبب أعباءً تشغيليةً إضافية.

ما الذي يحله

- تفجير قائم على نموذج SaaS ومدعوم بالمحاكاة على نطاق السحابة

- التكامل API مع أنابيب التكامل المستمر/التسليم المستمر (CI/CD) والتخزين وخدمات البرمجيات كخدمة (SaaS)

- لا حاجة إلى نشر أو صيانة أي بنية تحتية

التحول

تحافظ المؤسسات على سرعة وحجم الملفات مع توفير إمكانية الكشف عن الهجمات في يومها الأول أينما انتقلت الملفات.

من المستفيد

مهندسو Cloud ، وفرق DevSecOps، ومقدمو خدمات الأمن المدارة (MSSP)، ومراكز العمليات الأمنية الموزعة (SOC).

MetaDefender لنظام Core

للبيئات المحلية والخاضعة للتنظيم والمعزولة شبكياً

- تعرف على المزيد حولMetaDefender for Core هنا.

- قم بتنزيل ملخص الحل هنا.

التحدي

لا يمكن للبنى التحتية الحيوية والبيئات الحكومية إرسال الملفات إلى السحابة، ومع ذلك فهي لا تزال بحاجة إلى التحليل الديناميكي.

ما الذي يحله

- صندوق الحماية المدمج القائم على المحاكاة داخلMetaDefender Core

- تشغيل كامل دون اتصال بالإنترنت مع سير عمل قائم على السياسات

- لا حاجة إلى بنية تحتية جديدة

التحول

أصبح الكشف عن الثغرات الأمنية في يومها الأول متوافقاً مع المعايير وقابلاً للتدقيق وسهل التنفيذ من الناحية التشغيلية — حتى في الشبكات المعزولة.

من المستفيد

مهندسو الأمن، ومشغلو أنظمة التكنولوجيا التشغيلية/أنظمة المعلومات والاتصالات (OT/ICS)، وفرق العمل الحكومية والدفاعية.

MetaDefender Threat Intelligence

للتحليل الترابطي، والتحليل التعميق، والدفاع الاستباقي

التحدي

تتخلف معلومات الاستخبارات المتعلقة بالتهديدات التي تعتمد على السمعة وحدها عن مواكبة الهجمات الحديثة سريعة التطور.

ما الذي يحله

- مؤشرات IOC الغنية بالسلوك المستمدة من القياسات عن بُعد في بيئة الاختبار

- البحث عن التشابه باستخدام التعلم الآلي للكشف عن المتغيرات والمجموعات

- تكامل سلس بين أنظمة SIEM وSOAR وMISP وSTIX

التحول

يصبح كل تهديد مجهول معلومة استخباراتية قابلة للتنفيذ، مما يعزز قدرات الكشف في المستقبل ويقلل من مدة بقاء التهديد.

من المستفيد

فرق استخبارات التهديدات، ومراكز العمليات الأمنية (SOC)، ومسؤولو أمن المعلومات (CISO)، ومهندسو المنصات.

معيار جديد للدفاع ضد هجمات "اليوم صفر"

يمثل MetaDefender تحولاً من الكشف التفاعلي إلى المرونة الاستباقية.

تستفيد المؤسسات التي تستخدم Aether من:

- أفضل نتائج فحص الملفات في فئتها (فعالية تصل إلى 99.9% في الكشف عن الثغرات الأمنية من النوع "صفر يوم")

- سرعة معالجة الملفات(أسرع بما يصل إلى 20 ضعفًا من بيئات الاختبار الآمنة التقليدية)

- دعم حجم الملفات الضخمة على مستوىالشبكة الخارجية

- تقليل إجهاد نظام التحكم في الحالة (SOC)من خلال قرار موثوق واحد

- الاستعداد الملموس للامتثالللوائح الحديثة

والأهم من ذلك، أن MetaDefender يغير قواعد لعبة الهجمات الإلكترونية من خلال إجبار المهاجمين على إعادة صياغة أساليبهم باستمرار.

تهديدات "اليوم صفر" لا تتباطأ. ولا ينبغي أن تتباطأ دفاعاتك أيضًا.