تقوم معظم فرق الأمن بفحص الأرشيفات بطريقة خاطئة

اسأل معظم فرق الأمن عن كيفية تعاملهم مع ملفات ZIP الواردة، وستسمع نفس الإجابة: «نقوم بفحصها». وما يقصدونه هو أن برنامج مكافحة البرمجيات الخبيثة أو حل EDR الخاص بهم يقرأ رأس الملف المضغوط، ويستخرج محتوياته، ويقوم بفحصه بحثًا عن التهديدات المعروفة. والمشكلة هي أن معظم محركات الفحص تثق بما يصرح به الملف المضغوط عن نفسه. وقد عرف المهاجمون كيفية استغلال هذا الافتراض منذ سنوات.

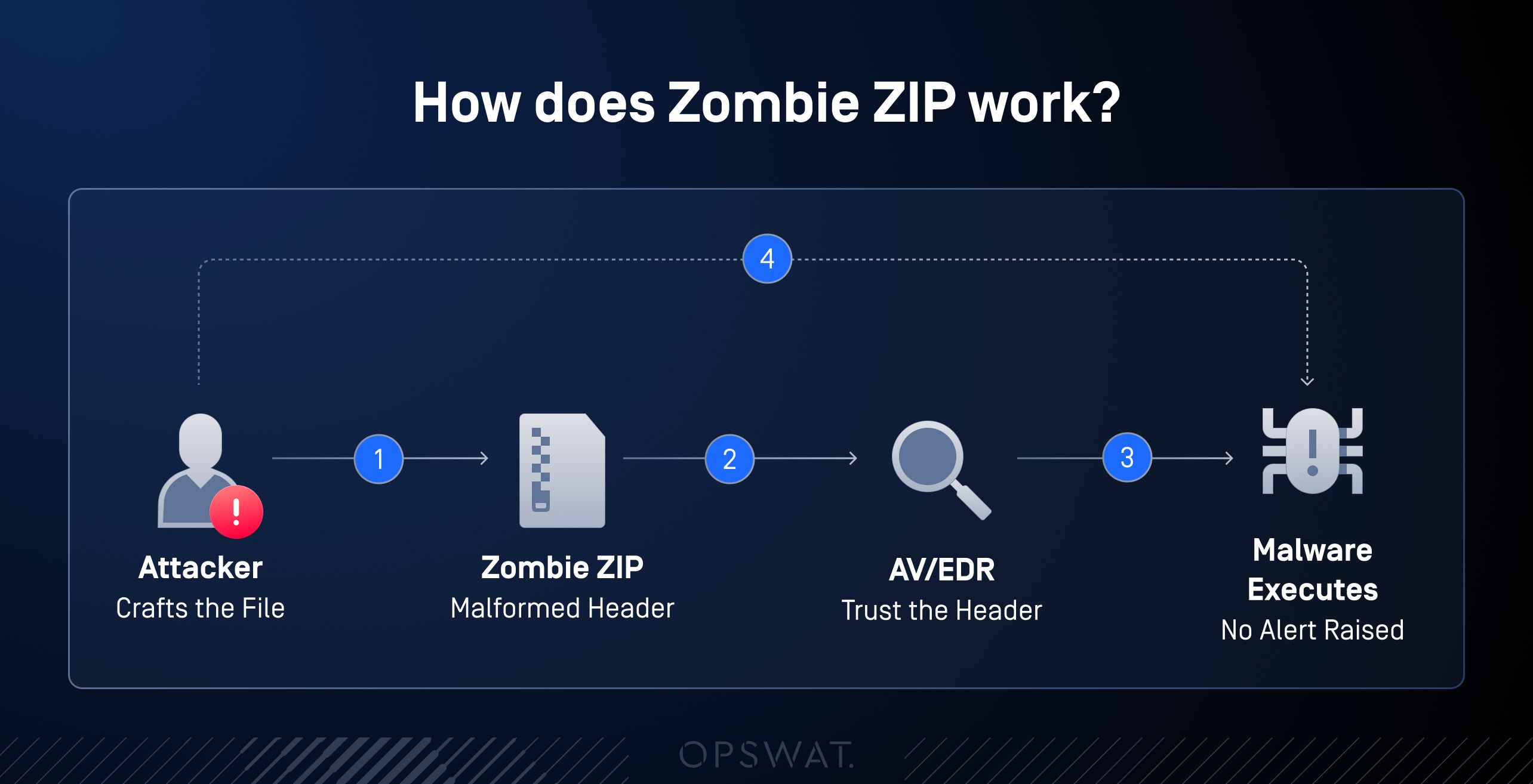

في أوائل عام 2026، نشر الباحثون تفاصيل تقنية تُعرف باسم «Zombie ZIP» (المسجلة تحت رقم التنبيه CERT/CC VU#976247 ورقم CVE-2026-0866)، حيث أظهروا كيف يمكن لأرشيف ZIP تم تشويهه عمدًا أن يتجاوز 98% من محركات مكافحة البرامج الضارة. لا يتطلب التهرب من هذه المحركات استغلال ثغرات يوم الصفر أو أدوات تابعة لدول. بل يتطلب فقط محرر سداسي عشري وفهمًا لمدى ضعف أدوات معظم أدوات الأمان لبيانات تعريف الأرشيف.

ما هو Zombie ZIP؟

تُعد «Zombie ZIP» تقنية للتحايل تستغل تناقضًا هيكليًا في تنسيق أرشيف ZIP. فبدلاً من الاعتماد على ثغرة أمنية في تطبيق معين أو أنظمة تشغيل محددة، تستغل هذه التقنية مواصفات ZIP نفسها لخلق تباين بين البنية المعلنة للأرشيف ومحتوياته الفعلية، مما يتيح لها تجاوز برامج الفحص عبر مختلف المنصات.

يستخدم أرشيف ZIP القياسي حقل رأس يُسمى «طريقة الضغط» للإشارة إلى كيفية ترميز البيانات المخزنة. تشير القيمة Method=0 إلى أن البيانات مخزنة دون ضغط، بينما تشير Method=8 إلى ضغط DEFLATE. ويقوم ملف ZIP الزومبي بتعيين هذا الحقل عمدًا على Method=0، على الرغم من أن الحمولة تظل مضغوطة باستخدام DEFLATE. ويتم حساب مجموع CRC-32 على أساس البيانات غير المضغوطة، وليس على أساس البايتات المضغوطة المخزنة فعليًا في الأرشيف.

والنتيجة هي أرشيف لا تتطابق بنيته المعلنة مع محتوياته الفعلية. أدوات معظم أدوات الأمان أدوات آلية للتحقق من صحة هذا التباين.

كيف يقوم "زومبي زيب" بالتهرب

عندما يواجه برنامج فحص الأمان ملف ZIP زومبي، فإنه يقرأ طريقة الضغط المُعلنة من الرأس، ويعامل الحمولة على أنها بايتات خام غير مضغوطة، ويقوم بفحص تلك البايتات بحثًا عن التوقيعات الخبيثة المعروفة. ونظرًا لأن الحمولة مضغوطة فعليًّا باستخدام DEFLATE، فإن برنامج الفحص يقرأ بيانات مضغوطة عالية الإنتروبيا لا تتطابق مع أي توقيعات. فيصدر حكمًا بعدم وجود مشاكل ويسمح بمرور الملف.

يعمل برنامج التحميل الخاص بالمهاجم على النظام المستهدف بطريقة مختلفة. فهو يتجاهل حقل الطريقة المُعلن، ويقوم بفك ضغط دفق البيانات قسراً باستخدام DEFLATE، ويستعيد الحمولة بالكامل.

- يقوم المهاجم بتعيين رأس ملف ZIP على Method=0 (STORED) بينما تظل الحمولة الفعلية مضغوطة بتنسيق DEFLATE. كما أن مجموع CRC-32 غير متطابق عن عمد.

- يقوم الماسح الضوئي AV أو EDR بقراءة القيمة Method=0، ويعامل الحمولة على أنها بايتات خام، ولا يجد سوى ضوضاء مضغوطة، ولا يطابق أي توقيعات، ويصدر حكمًا بعدم وجود مشكلة.

- يقوم مُحمِّل مخصص يتحكم فيه المهاجم بتجاهل الطريقة المُعلنة، ويقوم بفك ضغط دفق DEFLATE قسراً، ويستعيد الحمولة الكاملة لتنفيذها.

- يتم نشر الحمولة على الجهاز النهائي — سواء كانت برامج فدية أو برامج التحكم عن بُعد (RAT) أو برامج جمع بيانات الاعتماد — في حين أبلغت جميع برامج فحص الحماية الخارجية أن الملف خالٍ من الفيروسات. ولا يتم إصدار أي تنبيه.

تثق معظم محركات الفحص في بيانات تعريف الملفات المضغوطة بشكل تلقائي. فهي تعالج ما يعلنه الملف عن نفسه، وليس ما يحتويه فعليًا. ويمتد هذا الافتراض إلى ما هو أبعد من ملفات ZIP، وهو ما يستغله المهاجمون عبر العديد من تنسيقات الملفات المضغوطة.

التنسيق المُعلن لا يطابق التنسيق الفعلي

يُعد «Zombie ZIP» أحد الأمثلة على فئة هجمات أوسع نطاقًا تُعرف باسم «التشويش على التنسيقات». ويقوم المهاجمون عادةً بما يلي:

- إعادة تسمية الملفات القابلة للتنفيذ ذات الامتدادات غير الضارة (مثل تحويل الامتداد .exe إلى .pdf، أو الامتداد .js إلى .txt)

- تضمين ملفات متعددة اللغات صالحة في وقت واحد بتنسيقين مختلفين

- استخدم صيغ أرشفة غير شائعة أو قديمة (مثل RAR4 وACE وARJ و7z ذات الرؤوس غير القياسية) التي يتجاهلها العديد من برامج الفحص تمامًا

- تخزين الأرشيفات داخل أرشيفات أخرى لاستنفاد حدود التكرار في الماسح الضوئي

- إتلاف البيانات الوصفية بقدر كافٍ لجعل الأرشيف غير قابل للمسح الضوئي، مما يؤدي إلى أدوات العديد أدوات جاوز الملف دون إشعار بدلاً من حظره

تستغل كل من هذه التقنيات نفس نقطة الضعف الأساسية: الاعتماد على ما يصرح به الملف عن نفسه بدلاً من إجراء تحقق دقيق من بنيته الفعلية.

ماذا يحدث عندما تخترق

تقر CERT/CC VU#976247 رسمياً بأن طبقة مسح الأرشيفات تعاني من ثغرة هيكلية يتم استغلالها بالفعل في حملات برامج الفدية وبرامج RAT الجارية.

يمكن لملف ZIP «زومبي» ينجح في اجتياز فحص المحيط الخارجي أن ينقل برنامج «دروبر» لفيروس الفدية، أو أداة وصول عن بُعد، أو برنامج لجمع بيانات الاعتماد إلى نقطة نهاية دون إثارة أي تنبيه. وفي القطاعات التي تتجاوز فيها الملفات باستمرار حدود الثقة، مثل الخدمات المالية الخدمات مستندات العملاء، وأنظمة الرعاية الصحية التي تستقبل نماذج التأمين، والهيئات الحكومية التي تتعامل مع الطلبات المقدمة من المقاولين، يكون التعرض للخطر مستمراً وغير مرئي في ظل عمليات الفحص التقليدية.

كيفية اكتشاف ملفات ZIP الزومبي والوقاية منها

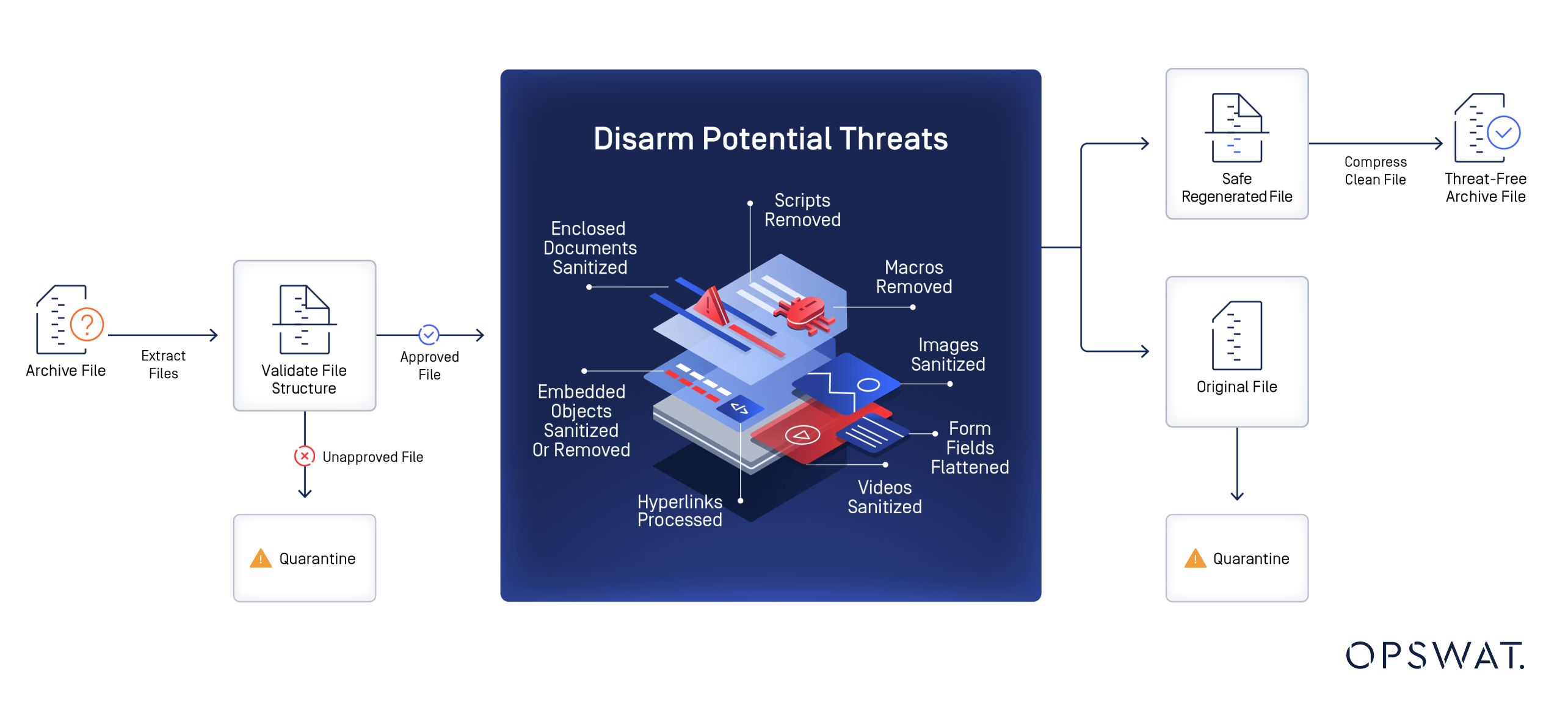

يعد الكشف عن الأرشيفات التي تحتوي على أخطاء في التنسيق أمرًا مفيدًا، لكن الكشف وحده لا يكفي. فالاستجابة الأكثر فعالية هي إعادة بناء الأرشيف كجزء من عملية التنقية.

بدلاً من الوثوق بالأرشيف كما هو، تقوم المنصة باستخراج محتوياته إلى بيئة خاضعة للرقابة، وتفحص كل ملف مستخرج، ثم تعيد إنشاء أرشيف نظيف من المحتوى الذي تم التحقق منه. ويتم إنشاء الناتج من الصفر مع بيانات وصفية دقيقة وسليمة.

يُقضي هذا النهج على وسيلة هجوم "Zombie ZIP". فلا توجد رأس ملف مشوهة لتضليل أداة الفحص، لأن الرأس يتم إنشاؤها بواسطة محرك التنقية. ولا يهم ما إذا كان الأرشيف الأصلي قد أعلن عن Method=0 أو استخدم ضغط DEFLATE، لأن إعادة البناء تتطلب أولاً استخراجًا ناجحًا. وإذا تعذر استخراج الحمولة بواسطة أداة فك ضغط متوافقة مع المعايير، يتم حظرها، ولا يتم السماح بمرورها.

الوقاية متعددة المستويات باستخدام OPSWAT MetaDefender Core™

يتطلب التصدي لهجمات "Zombie ZIP" وهجمات التضليل المتعلقة بتنسيقات الملفات أكثر من طريقة فحص واحدة.Core MetaDefender Core ثلاث تقنيات متتالية، وهي: "الكشف عن نوع الملف"، و"استخراج الملفات المضغوطة"، وتقنية Deep CDR™. تتعامل كل تقنية مع بعد مختلف من أبعاد التهديد، وتعمل هذه التقنيات مجتمعة على سد الثغرات الهيكلية التي لا يستطيع الفحص القائم على التوقيعات سدها.

يُعد «الكشف عن نوع الملف » الخطوة الأولى في عملية التحقق. فبدلاً من الاعتماد على امتداد الملف أو الرأس المُعلن عنه، يقوم هذا النظام بتحليل البنية الفعلية للبايتات في الملف باستخدام تحليل البايتات السحرية، والتحليل النحوي المراعي للتنسيق، ونموذج ذكاء اصطناعي تم تدريبه على تحديد الأنواع المزيفة أو غير المتطابقة. وفي ملف ZIP «الزومبي»، يكون الإعداد المُعلن «Method=0» غير متسق من الناحية الهيكلية مع المحتوى عالي الانتروبيا للحمولة المضغوطة، ويمكن اكتشاف هذا التباين في هذه المرحلة.

تقوم عملية استخراج الأرشيف بمعالجة تدفق البيانات الفعلي بدلاً من الاعتماد على البيانات الوصفية المُعلنة. فهي إما تنجح في استخراج المحتوى لإجراء الفحص لكل ملف على حدة، أو تُشير إلى أن الأرشيف غير قابل للاستخراج بسبب عدم تطابق رمز CRC. وتحدد سياسة قابلة للتكوين ما إذا كانت حالات فشل الاستخراج ستؤدي إلى حظر العملية بدلاً من تجاوزها دون إخطار.

تعمل تقنية Deep CDR™ على تطهير كل ملف مستخرج وإعادة بناء الأرشيف من الناتج الذي تم التحقق منه. وهي تزيل المحتوى النشط الذي قد يكون ضارًا، بما في ذلك الماكروات والبرامج النصية المضمنة ورموز الاستغلال، مع الحفاظ على قابلية استخدام المستند. ويتم إنشاء الأرشيف النهائي بالكامل بواسطة محرك التطهير، وبالتالي لا توجد أي بنية معيبة موروثة من الملف الأصلي.

الماخذ الرئيسية

- تحقق من نوع الملف قبل إجراء الفحص. يستغل فيروس «Zombie ZIP» الافتراض القائل بأن نوع الملف المُعلن عنه يماثل نوع الملف الفعلي. وتقوم ميزة «الكشف عن نوع الملف» باكتشاف عدم التطابق الهيكلي قبل بدء أي عملية فحص للتوقيعات.

- قم باستخراج الملفات قبل اتخاذ القرار. إن مسح ملف مضغوط دون استخراج محتوياته يعني مسح الحاوية نفسها، وليس المحتوى الفعلي. أما عملية استخراج الملفات المضغوطة فتكشف عن المحتوى الفعلي لتمكين فحص كل ملف على حدة.

- أعد البناء، لا تكتفِ بالفحص فقط. تعمل تقنية Deep CDR™ على تطهير كل ملف وإعادة بناء الأرشيف من الصفر. ولا يحتوي الناتج على أي بنية مشوهة، لأن بيانات التعريف الأصلية للأرشيف لا تنتقل إلى النسخة الجديدة.

- تعامل مع فشل عملية الاستخراج على أنه حالة تستدعي الحظر. يجب حظر ملف ZIP "زومبي" الذي يتعذر استخراجه بواسطة أداة فك ضغط متوافقة مع المعايير ووضع علامة عليه، لا تمريره بصمت باعتباره ملفًا تالفًا.

- قم بتكوين نظامك، لا تكتفِ بتكوين التوقيعات فقط. فملفات ZIP الزومبي مصممة خصيصًا للتحايل على عمليات الفحص القائمة على التوقيعات. والحل هو تكوين سير العمل الذي يفرض عمليات الاستخراج والتحقق من النوع والتطهير في كل نقطة تدخل فيها الملفات إلى البيئة.