الإنترنت Software | قصص العملاء

إرسال السجلات والتنبيهات وبيانات القياس عن بُعد عبر صمام ثنائي البيانات

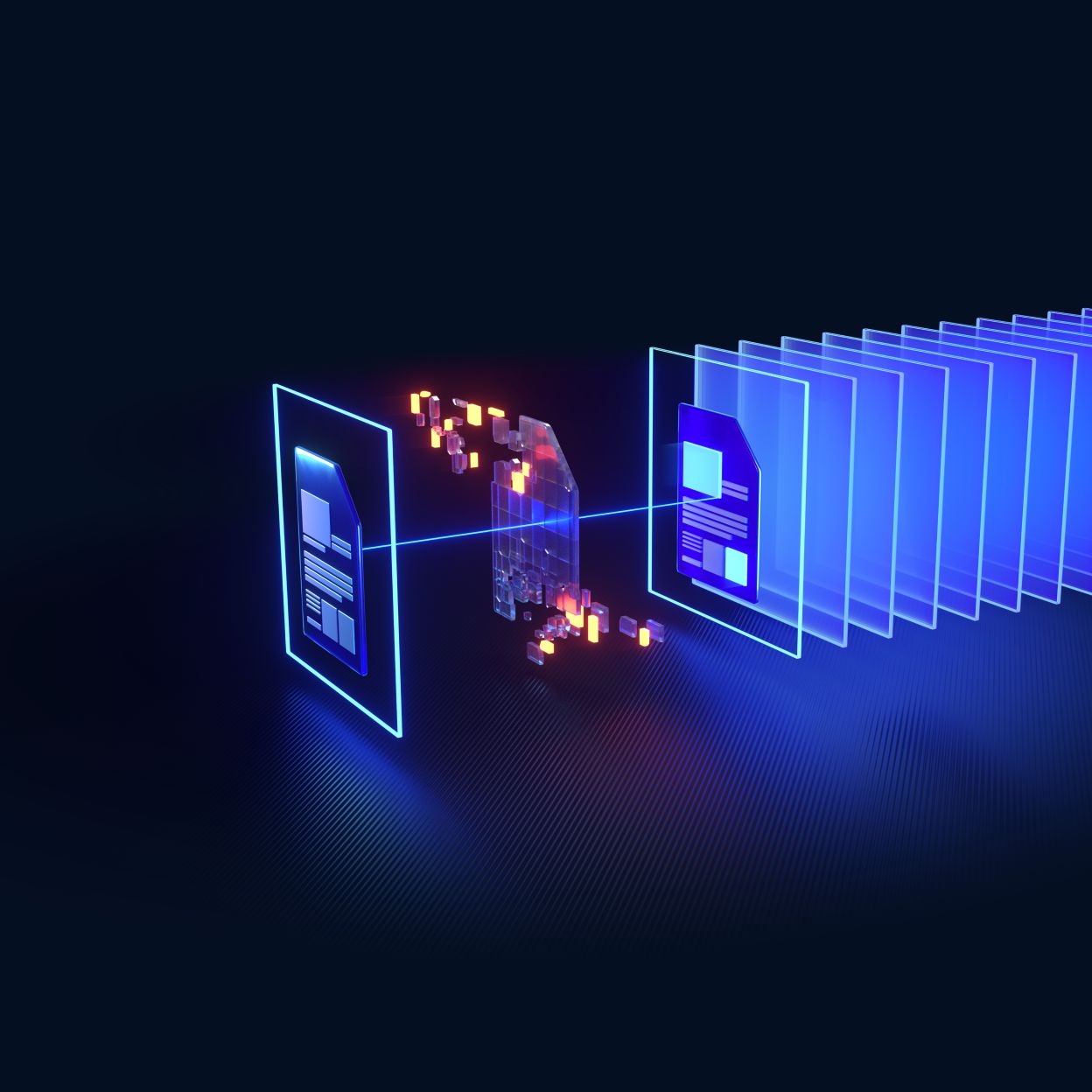

لا تزال التهديدات المستندة إلى الملفات تمثل أحد أكثر المخاطر إصرارًا وصعوبة في التصدي لها التي تواجه المؤسسات، بدءًا من استغلالات "اليوم صفر" في المستندات وصولاً إلى تهديدات مستمرة متقدمة في ملفات تبدو آمنة. ومع سعي المؤسسات إلى تأمين كل ملف يدخل بيئتها، أصبحت تقنية "إبطال مفعول المحتوى وإعادة بنائه" (CDR) طبقة دفاعية بالغة الأهمية.